Первый слайд презентации

День безопасности Прохоров Алексей преподаватель информатики КГУ Школа-лицей №16 и м. Ю.А. Гагарина

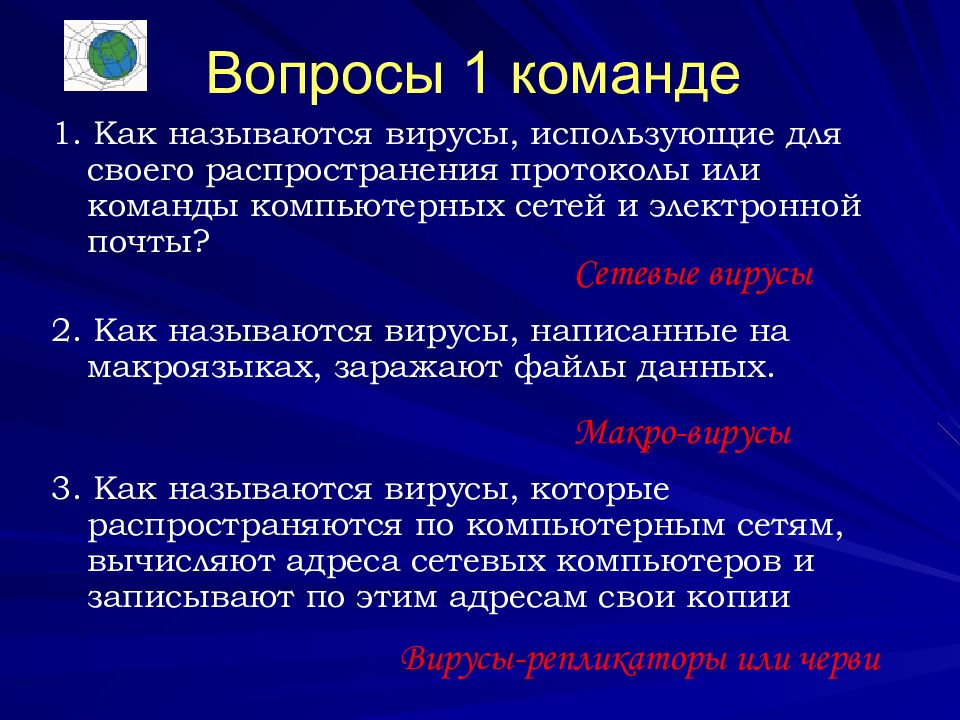

Слайд 4: Вопросы 1 команде

1. Как называются вирусы, использующие для своего распространения протоколы или команды компьютерных сетей и электронной почты? 2. Как называются вирусы, написанные на макроязыках, заражают файлы данных. 3. Как называются вирусы, которые распространяются по компьютерным сетям, вычисляют адреса сетевых компьютеров и записывают по этим адресам свои копии Сетевые вирусы Макро-вирусы Вирусы-репликаторы или черви

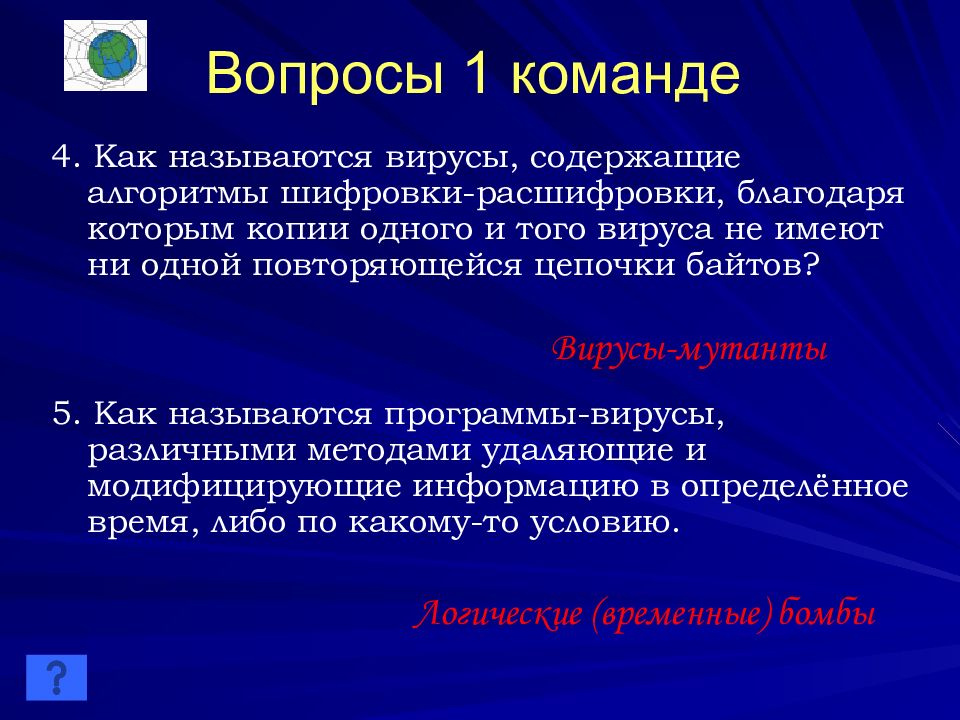

Слайд 5: Вопросы 1 команде

4. Как называются вирусы, содержащие алгоритмы шифровки-расшифровки, благодаря которым копии одного и того вируса не имеют ни одной повторяющейся цепочки байтов? 5. Как называются программы-вирусы, различными методами удаляющие и модифицирующие информацию в определённое время, либо по какому-то условию. Вирусы-мутанты Логические (временные) бомбы

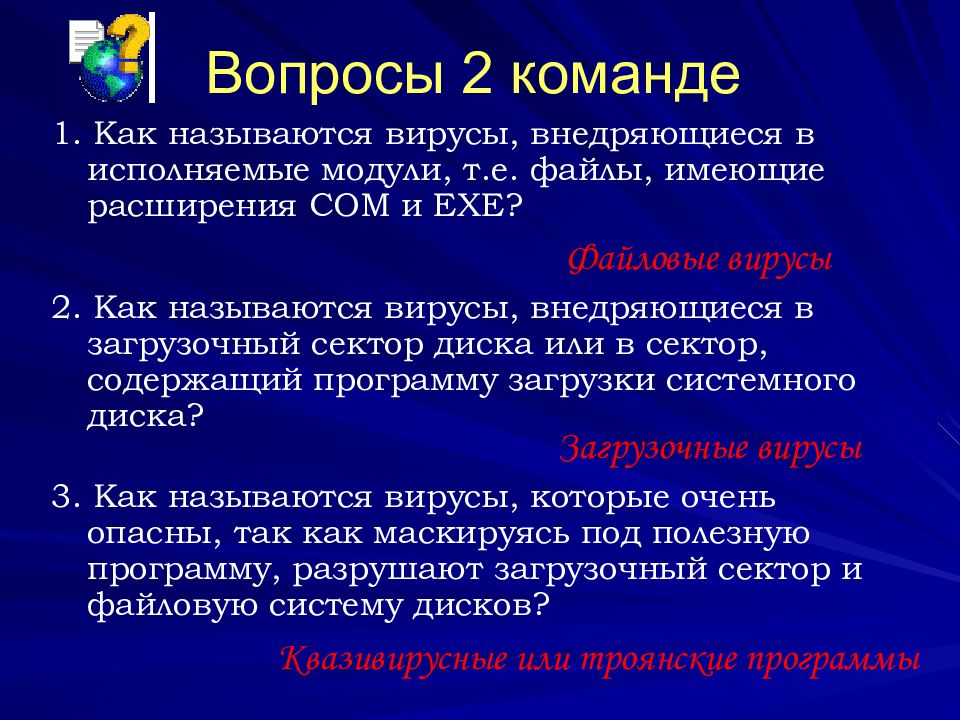

Слайд 6: Вопросы 2 команде

1. Как называются вирусы, внедряющиеся в исполняемые модули, т.е. файлы, имеющие расширения COM и EXE ? 2. Как называются вирусы, внедряющиеся в загрузочный сектор диска или в сектор, содержащий программу загрузки системного диска? 3. Как называются вирусы, которые очень опасны, так как маскируясь под полезную программу, разрушают загрузочный сектор и файловую систему дисков? Файловые вирусы Загрузочные вирусы Квазивирусные или троянские программы

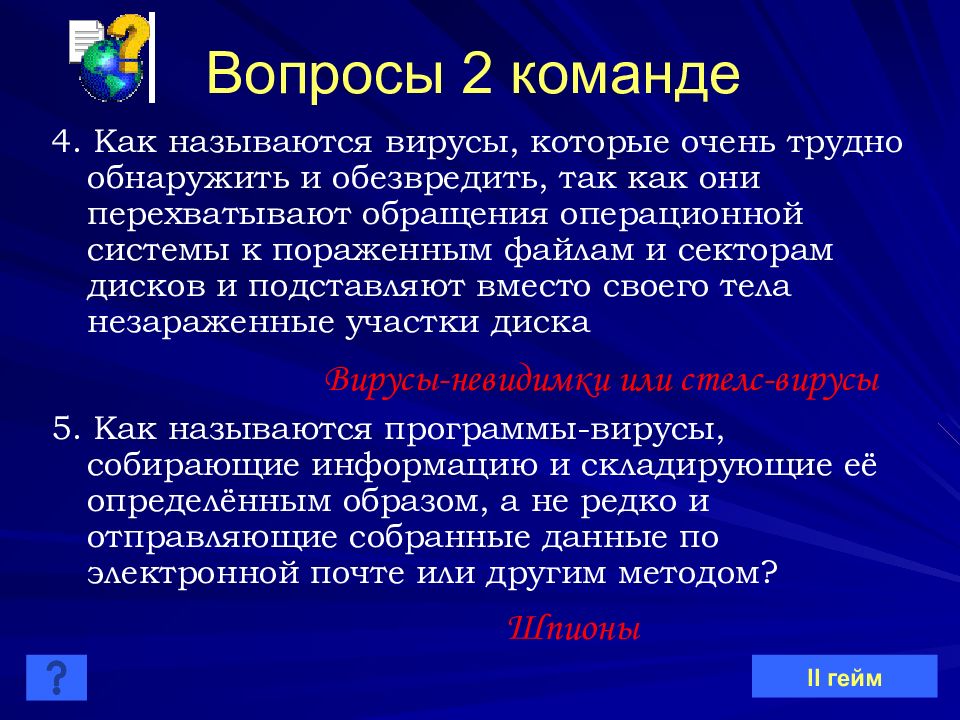

Слайд 7: Вопросы 2 команде

4. Как называются вирусы, которые очень трудно обнаружить и обезвредить, так как они перехватывают обращения операционной системы к пораженным файлам и секторам дисков и подставляют вместо своего тела незараженные участки диска 5. Как называются программы-вирусы, собирающие информацию и складирующие её определённым образом, а не редко и отправляющие собранные данные по электронной почте или другим методом? Вирусы-невидимки или стелс-вирусы Шпионы II гейм

Слайд 10: 1. Известные вирусы

Найди почтовый червь 1. IM-Worm 2. IRC-Worm 3. Email-Worm 4. Net-Worm 5. P2P-Worm Ответ: Email-Worm

Слайд 11: 4. Известные вирусы

Черви для файлообменных сетей? 1. IM - Worm 2. IRC-Worm 3. Email-Worm 4. Net-Worm 5. P2P-Worm Ответ: P2P-Worm

Слайд 12: 6. Известные вирусы

Черви в IRC-каналах? 1. IM-Worm 2. IRC-Worm 3. Email-Worm 4. Net-Worm 5. P2P-Worm Ответ: IRC-Worm

Слайд 13: 10. Известные вирусы

Черви, использующие интернет-пейджеры? 1. IM-Worm 2. IRC-Worm 3. Email-Worm 4. Net-Worm 5. P2P-Worm Ответ: IM-Worm

Слайд 14: 2. История вирусов

Первый компьютерный вирус? 1. Игра Дарвин 2. Creeper 3. Reaper 4. EP – Win 5.10c Ответ: Игра Дарвин

Слайд 15: 5. История вирусов

Кто создатель программы игра Дарвин? 1. В.А.Высотский 2. Г.Д.Макилрой 3. Роберт Морис 4. Алан Соломон Ответы 1, 2, 3 верны. Но более правильным является ответ 3, игру порой даже называют вирусом Мориса. Ответ:

Слайд 16: 8. История вирусов

Первый вирус для Windows, заражающий исполняемые файлы назывался: 1. Win.Vir_1_4 2. «Homer» 3. EP – Win 5.10c Ответ: Win.Vir_1_4

Слайд 17: 3. Виды вирусов

Что не относится к файловым вирусам? Link -вирусы Parasitic -вирусы Файловые черви LAN -черви Ответ: LAN- черви

Слайд 19: 9. Виды вирусов

Что не относится к троянским программа? Утилиты несанкционированного удаленного управления Overwriting- вирусы Дропперы Эммуляторы DDOS- атак Ответ: Overwriting- вирусы

Слайд 21: Темная лошадка»

Подсказки: 1. Родился 4 октября 1965 г. в Новороссийске. Окончил Институт криптографии, связи и информатики и до 1991 г. работал в многопрофильном научно-исследовательском институте. 2. Начал изучение феномена компьютерных вирусов в октябре 1989 г., когда на его компьютере был обнаружен вирус "Cascade". 3. С 1991 по 1997 гг. работал в НТЦ "КАМИ", где вместе с группой единомышленников развивал антивирусный проект "AVP" 4. В 1997 г. Евгений стал одним из основателей "Лаборатории Касперского".

Слайд 24

1. По среде обитания вирусы классифицируют на: 1) резидентные, нерезидентные; 2) не опасные, опасные, очень опасные; 3) сетевые, файловые, загрузочные, макровирусы; 4) паразиты, репликаторы, невидимки, мутанты, троянские.

Слайд 25

2. Герундий – это: 1) резидентный вирус; 2) нерезидентный вирус; 3) неличная форма глагола; 4) третья форма глагола.

Слайд 26

3. Наиболее опасные свойства компьютерного вируса — способность к: 1) удалению данных и модификации себя; 2) модификации себя и форматированию винчестера; 3) форматированию винчестера и внедрению в файлы; 4) внедрению в файлы и саморазмножению.

Слайд 27

4. По особенностям алгоритма вирусы можно классифицировать на: 1) резидентные и нерезидентные; 2) не опасные, опасные, очень опасные; 3) сетевые, файловые, загрузочные, макровирусы; 4) паразиты, репликаторы, невидимки, мутанты, троянские.

Слайд 28

5. Термин «информатизация общества» обозначает: 1) целенаправленное и эффективное использование информации во всех областях человеческой деятельности на основе современных информационных и коммуникационных технологий; 2) увеличение избыточной информации, циркулирующей в обществе; 3) увеличение роли средств массовой информации; 4) введение изучения информатики во все учебные заведения страны; 5) организацию свободного доступа каждого человека к информационным ресурсам человеческой цивилизации.

Слайд 29

6. Развитый рынок информационных продуктов и услуг, изменения в структуре экономики, массовое использование информационных и коммуникационных технологий являются признаками: 1) информационной культуры; 2) высшей степени развития цивилизации; 3) информационного кризиса; 4) информационного общества; 5) информационной зависимости.

Слайд 30

7. Компьютерные вирусы - это: 1) вредоносные программы, которые возникают в связи со сбоями в аппаратных средствах компьютера; 2) программы, которые пишутся хакерами специально для нанесения ущерба пользователям ПК; 3) программы, являющиеся следствием ошибок в операционной системе; 4) пункты а) и в); 5) вирусы, сходные по природе с биологическими вирусами.

Слайд 31

8. Какой законодательный акт регламентирует отношения в области защиты авторских и имущественных прав в области информатизации? 1) Доктрина информационной безопасности РК; 2) Закон «О правовой охране программ для ЭВМ и баз данных»; 3) раздел «Преступления в сфере компьютерной информации» Уголовного кодекса РК; 4) Указ Президента РК; 5) Закон «Об информации, информатизации и защите информации».

Слайд 32

9. Для написания самостоятельной работы вы скопировали из Интернета полный текст нормативно-правового акта. Нарушили ли вы при этом авторское право? 1) Да, нарушено авторское право владельца сайта; 2) нет, так как нормативно-правовые акты не являются объектом авторского права; 3) нет, если есть разрешение владельца сайта; 4) да, нарушено авторское право автора документа; 5) нет, если истек срок действия авторского права.

Слайд 33

10. Можно ли разместить на своем сайте в Интернете опубликованную в печати статью какого-нибудь автора? 1) Можно, с указанием имени автора и источника заимствования; 2) можно, с разрешения и автора статьи и издателя; 3) можно, но исключительно с ведома автора и с выплатой ему авторского вознаграждения; 4) можно, поскольку опубликованные статьи не охраняются авторским правом; 5) можно, с разрешения издателя, выпустившего в свет данную статью, или автора статьи.