Первый слайд презентации: Основы информационной безопасности

3 Новый исторический этап развития общества Индустриальное общество Постиндустриальное (информационное общество) Высокая информационная зависимость всех сфер деятельности общества Необходимо обеспечить целостность, доступность и конфиденциальность информации

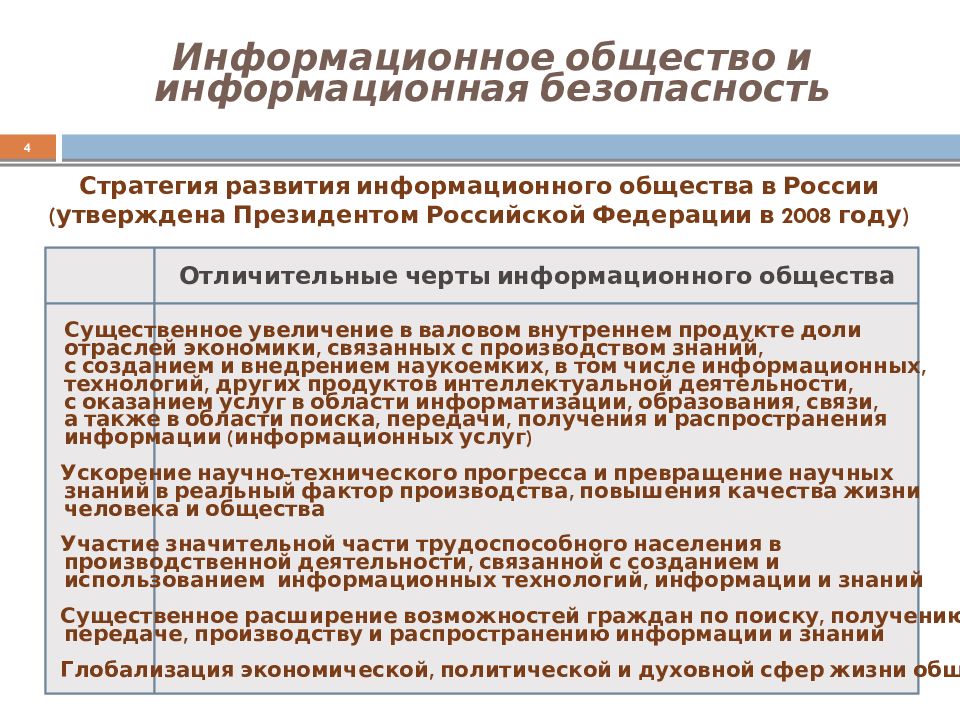

4 Стратегия развития информационного общества в России (утверждена Президентом Российской Федерации в 2008 году) Существенное увеличение в валовом внутреннем продукте доли отраслей экономики, связанных с производством знаний, с созданием и внедрением наукоемких, в том числе информационных, технологий, других продуктов интеллектуальной деятельности, с оказанием услуг в области информатизации, образования, связи, а также в области поиска, передачи, получения и распространения информации (информационных услуг) Ускорение научно-технического прогресса и превращение научных знаний в реальный фактор производства, повышения качества жизни человека и общества Участие значительной части трудоспособного населения в производственной деятельности, связанной с созданием и использованием информационных технологий, информации и знаний Существенное расширение возможностей граждан по поиску, получению, передаче, производству и распространению информации и знаний Глобализация экономической, политической и духовной сфер жизни общества Отличительные черты информационного общества

5 Терминология Формула Декарта: «Определяйте значения слов и вы избавите мир от половины заблуждений» Важнейшая проблема – разработка глоссария в области информационной безопасности

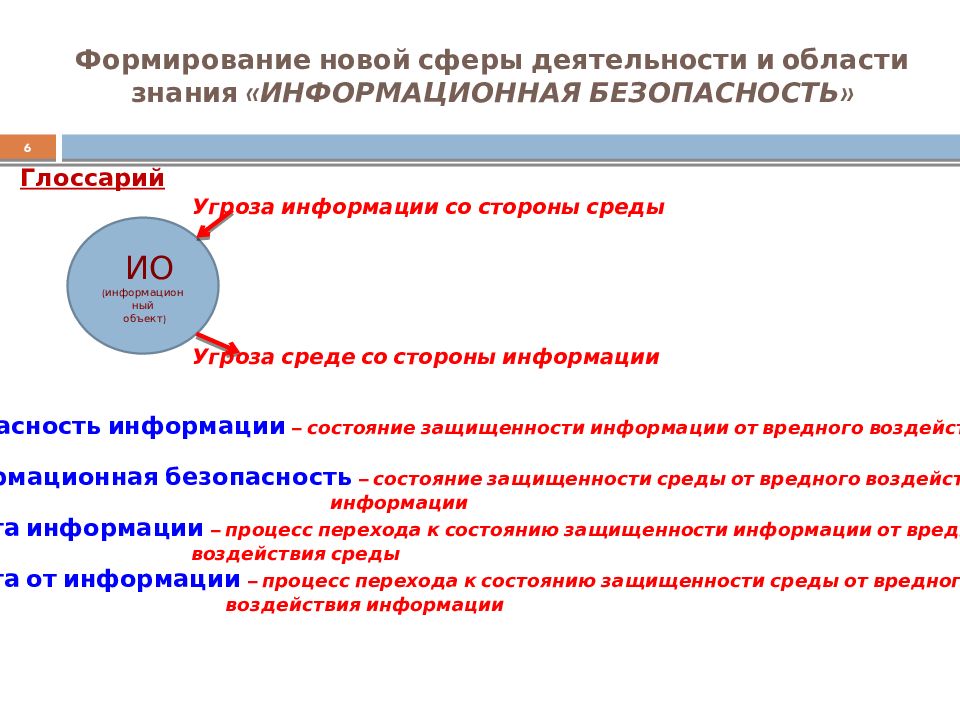

Слайд 6: Формирование новой сферы деятельности и области знания «ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ»

6 ИО (информационный объект) Угроза информации со стороны среды Угроза среде со стороны информации Безопасность информации – состояние защищенности информации от вредного воздействия среды Информационная безопасность – состояние защищенности среды от вредного воздействия информации Защита информации – процесс перехода к состоянию защищенности информации от вредного воздействия среды Защита от информации – процесс перехода к состоянию защищенности среды от вредного воздействия информации Глоссарий

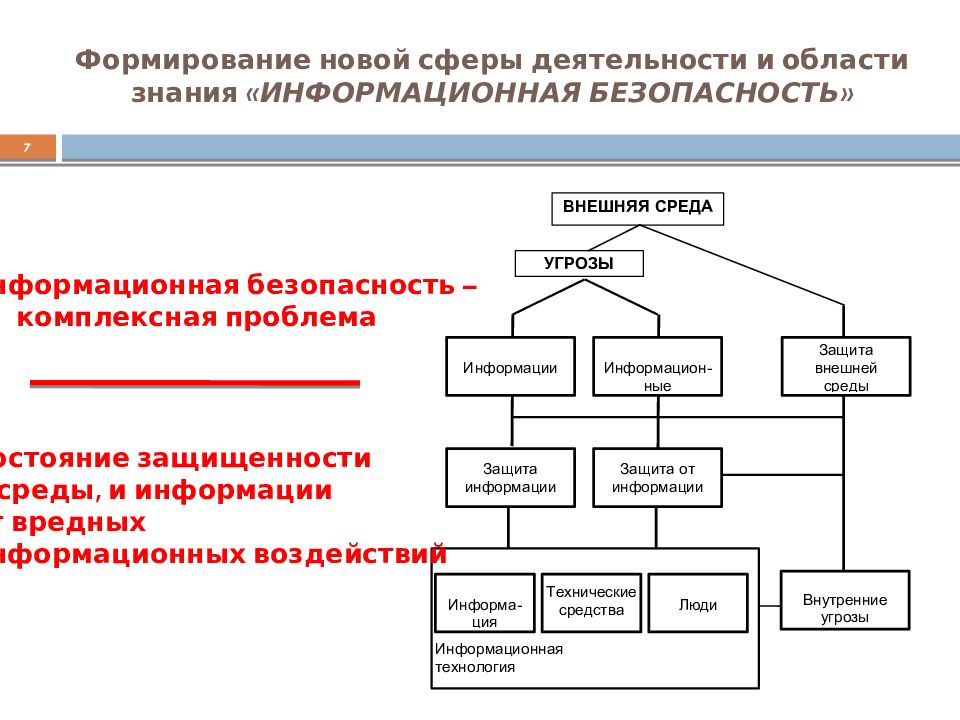

Слайд 7: Формирование новой сферы деятельности и области знания «ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ»

7 Информационная безопасность – комплексная проблема Состояние защищенности и среды, и информации от вредных информационных воздействий

Слайд 8: Формирование новой сферы деятельности и области знания «ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ»

8 Доктрина информационной безопасности Российской Федерации «Под информационной безопасностью Российской Федерации понимается состояние защищенности ее национальных интересов в информационной сфере, определяющихся совокупностью сбалансированных интересов личности, общества и государства»

Слайд 9: Формирование новой сферы деятельности и области знания «ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ»

9 Интересы личности в информационной сфере: реализация конституционных прав человека и гражданина на доступ к информации, на использование информации в интересах осуществления не запрещенной законом деятельности, физического, духовного и интеллектуального развития, а также на защиту информации, обеспечивающей личную безопасность

Слайд 10: Формирование новой сферы деятельности и области знания «ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ»

10 Интересы общества в информационной сфере: обеспечение интересов личности в этой сфере, упрочение демократии, создание правового социального государства, достижение и поддержание общественного согласия, духовное обновление России

Слайд 11

11 Интересы государства в информационной сфере: создание условий для гармоничного развития российской информационной инфраструктуры, для реализации конституционных прав и свобод человека и гражданина в области получения информации и пользования ею в целях обеспечения незыблемости конституционного строя, суверенитета и территориальной целостности России, политической, экономической и социальной стабильности, безусловное обеспечение законности и правопорядка, развитие равноправного и взаимовыгодного международного сотрудничества Формирование новой сферы деятельности и области знания «ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ»

Слайд 12

12 Безопасность информации – состояние защищенности информации, хранимой и обрабатываемой в автоматизированной системе, от негативного воздействия на нее с точки зрения нарушения ее физической и логической целостности (уничтожения, искажения) или несанкционированного использования Формирование новой сферы деятельности и области знания «ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ» Определения

Слайд 13

13 Уязвимость информации – возможность возникновения на каком-либо этапе жизненного цикла автоматизированной системы такого ее состояния, при котором создаются условия для реализации угроз безопасности информации Формирование новой сферы деятельности и области знания «ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ» Определения

Слайд 14

14 Защищенность информации – степень поддержания на заданном уровне тех параметров находящейся в автоматизированной системе информации, которые характеризуют установленный статус ее хранения, обработки и использования Формирование новой сферы деятельности и области знания «ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ» Определения

Слайд 15

15 Защита информации – процесс создания и использования в автоматизированных системах специальных механизмов, поддерживающих установленный статус защищенности информации Формирование новой сферы деятельности и области знания «ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ» Определения

Слайд 16

16 Комплексная защита информации – целенаправленное регулярное применение в автоматизированных системах средств и методов, а также осуществление мероприятий с целью поддержания заданного уровня защищенности информации по всей совокупности показателей и условий, являющихся существенно значимыми с точки зрения обеспечения безопасности информации Формирование новой сферы деятельности и области знания «ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ» Определения

Слайд 17

17 Автоматизированная система – организованная совокупность средств, методов и мероприятий, используемых для регулярной обработки информации в процессе решения определенного круга прикладных задач Формирование новой сферы деятельности и области знания «ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ» Определения

Слайд 18

18 Изначально защищенная информационная технология – информационная технология, которая, с одной стороны, является унифицированной в широком спектре функциональных приложений, а с другой, – изначально содержит все необходимые механизмы для обеспечения требуемого уровня защиты как основного показателя качества информации Формирование новой сферы деятельности и области знания «ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ» Определения

Слайд 19

19 Качество информации – совокупность свойств, обуславливающих способность информации удовлетворять определенные потребности в соответствии с ее назначением Формирование новой сферы деятельности и области знания «ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ» Определения

Слайд 20: Формирование новой сферы деятельности и области знания «ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ»

20 Предметная область Жизненно важные интересы Угрозы Защита Конституционный строй Территориальная целостность Суверенитет Материальные ценности Духовные ценности Права Свободы Военная Экономическая Экологическая Информационная Генетическая Социальная Интеллектуальная Технологическая Устрашение Принуждение Противодействие Соглашение Контроль

Слайд 21: Формирование новой сферы деятельности и области знания «ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ»

21 Предметная область Сечение куба, соответствующее информационным угрозам Интересы, реализации которых могут препятствовать информационные угрозы Методы и средства защиты от информационных угроз

Слайд 22: Содержание

22 История и современные проблемы информационной безопасности Уязвимость информации Защита информации от несанкционированного доступа Криптографические методы защиты информации Программы-вирусы Защита информации от утечки по техническим каналам Организационно-правовое обеспечение защиты информации Гуманитарные проблемы информационной безопасности Комплексная система защиты информации

Слайд 24: Исторический очерк

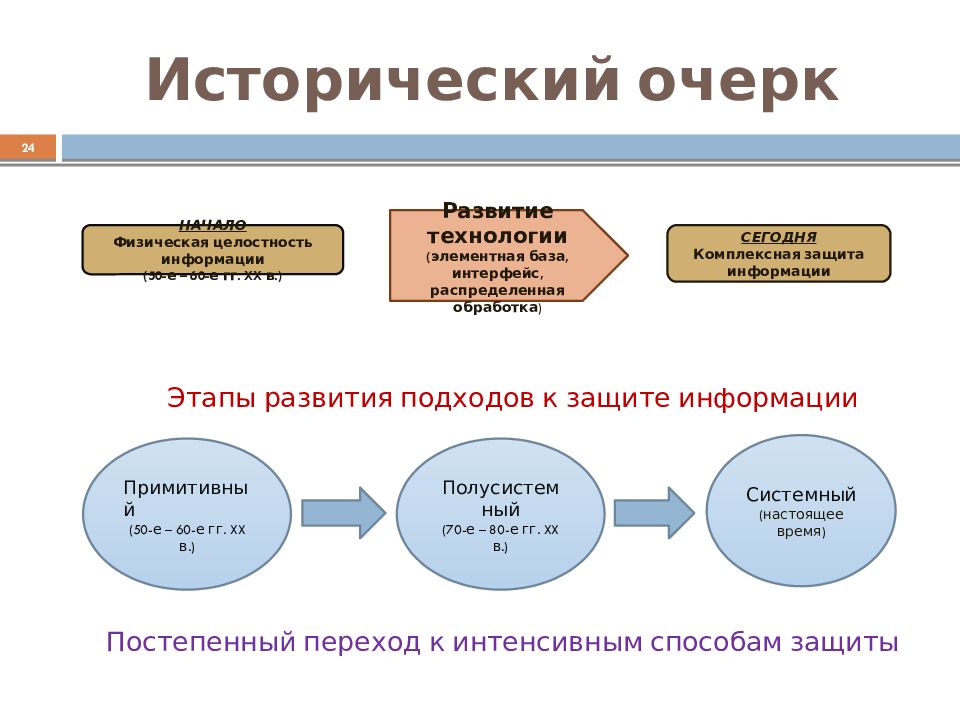

24 НАЧАЛО Физическая целостность информации (50-е – 60-е гг. XX в.) Развитие технологии (элементная база, интерфейс, распределенная обработка ) СЕГОДНЯ Комплексная защита информации Этапы развития подходов к защите информации Примитивный (50-е – 60-е гг. XX в.) Полусистемный (70-е – 80-е гг. XX в.) Системный (настоящее время) Постепенный переход к интенсивным способам защиты

Слайд 25: Исторический очерк

25 Разовое включение в состав автоматизированной системы на этапе ее создания несложных механизмов защиты Использование формальных (программно- аппаратных) средств защиты Включение программных средств защиты в состав общесистемных компонентов (ОС и СУБД) Примитивный этап

Слайд 26: Исторический очерк

26 Существенное расширение средств защиты, особенно неформальных (организационно- правовых) Выделение управляющего элемента (ядра безопасности) и назначение специального профессионально подготовленного лица, ответственного за защиту (администратор безопасности – Россия ( СССР), офицер безопасности – США) Полусистемный этап

Слайд 27: Исторический очерк

27 Защита – непрерывный процесс, осуществляемый на всех этапах жизненного цикла автоматизированной системы с помощью комплексного использования всех имеющихся средств защиты Основой функционирования средств защиты является созданная нормативно-правовая база Системный этап

Слайд 28: Исторический очерк

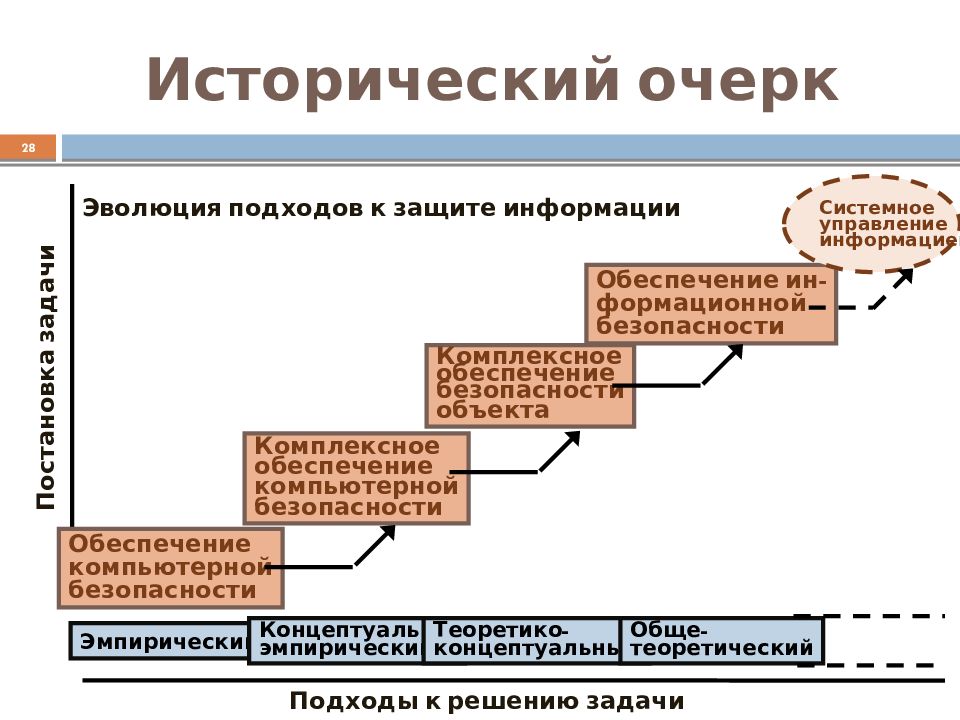

28 Постановка задачи Эмпирический Концептуально- эмпирический Теоретико - концептуальный Обще- теоретический Подходы к решению задачи Обеспечение компьютерной безопасности Комплексное обеспечение компьютерной безопасности Комплексное обеспечение безопасности объекта Обеспечение ин- формационной безопасности Системное управление информацией Эволюция подходов к защите информации

Слайд 29: Комплексная защита

29 Тот, кто думает, что может решить проблемы безопасности с помощью технологии, тот не понимает ни проблем безопасности, ни проблем технологии Брюс Шнайер - президент компании Counterpane Systems

Слайд 30: Комплексная защита

30 ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ: комплексная проблема Технология Право Гуманитарный аспект

Слайд 31: Комплексная защита

31 На систему комплексной защиты возлагается обеспечение: целостности информации доступности информации конфиденциальности информации

Слайд 32: Защита от информации

32 «Мы с крайним неудовольствием уведомились, что многие как из наших подданных, так и живущих здесь в нашей службе и в нашей протекции иностранцев, разглашая многие лживые ведомости о нынешних статских, политических и воинских делах, присовокупляя к тому развратные толкования и совсем нескладные рассуждения, с столь большею продерзостью, сколь меньшее об оных имеют они сведение и понятие; и для того запотребно рассудили мы чрез сие для известия каждого объявить: что ежели кто отныне, разглашая какие-либо известия или еще и вымышляя оные, о не принадлежащих до него особливо политических и воинских делах превратные толкования и рассуждения делать станет, а нам о том донесется, такой неминуемо всю тягость нашего гнева почувствует» История Указ Императрицы Елизаветы Петровны (С. Петербургские ведомости, 1750 г., №46)

Слайд 33: Защита от информации

33 Основные проблемы защиты от информации обеспечение информационно-психологической безопасности личности и общества защита индивидуального, группового и массового сознания общества от деструктивных воздействий средств массовой информации противодействие злоупотреблениям свободой распространения информации в сети Интернет регулирование использования зарубежными государствами и негосударственными организациями информационных систем других государств для пропаганды политических, религиозных, культурных и иных взглядов и предпочтений

Слайд 34: Защита от информации

34 Защита от информации В основном гуманитарная проблема

Слайд 36: Уязвимость информации

36 Возможность возникновения на каком-либо этапе жизненного цикла автоматизированной системы такого ее состояния, при котором создаются условия для реализации угроз безопасности информации

Слайд 37: Злоумышленник (нарушитель)

37 Лицо, совершающее несанкционированные действия с целью повышения уязвимости информации

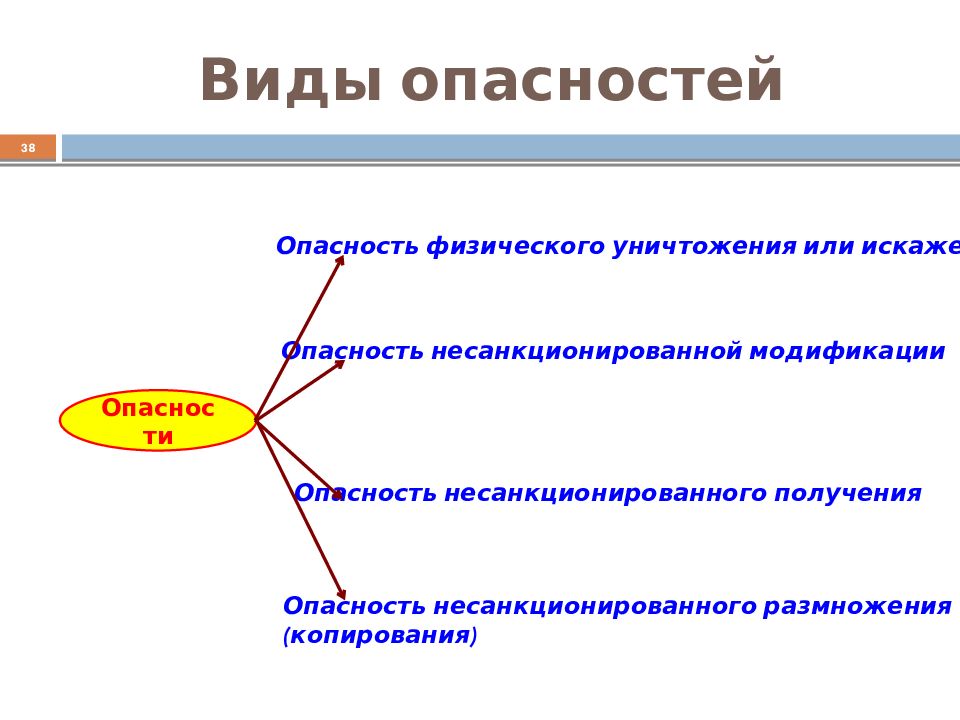

Слайд 38: Виды опасностей

38 Опасности Опасность физического уничтожения или искажения Опасность несанкционированной модификации Опасность несанкционированного получения Опасность несанкционированного размножения (копирования)

Слайд 39: Угрозы безопасности информации

39 События или действия, которые могут вызвать нарушение функционирования автоматизированной системы, связанное с уничтожением или несанкционированным использованием обрабатываемой в ней информации

Слайд 40: Классификация угроз

40 УГРОЗЫ Внешние Внутренние УГРОЗЫ Преднамеренные Случайные Активные Пассивные Угрозы случайные Бедствия Ошибки аппаратных и программных средств Ошибки по невниманию Угрозы преднамеренные Изменение или уничтожение данных Вредительские программы Неправомерное использование данных

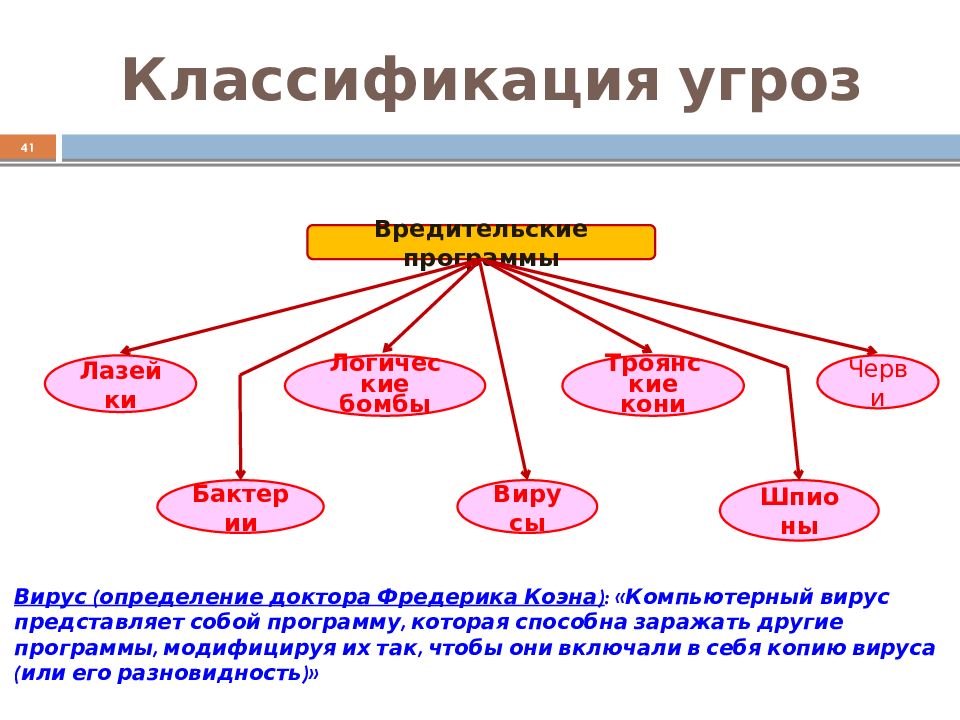

Слайд 41: Классификация угроз

41 Вредительские программы Лазейки Логические бомбы Троянские кони Черви Бактерии Вирусы Шпионы Вирус (определение доктора Фредерика Коэна) : «Компьютерный вирус представляет собой программу, которая способна заражать другие программы, модифицируя их так, чтобы они включали в себя копию вируса (или его разновидность)»

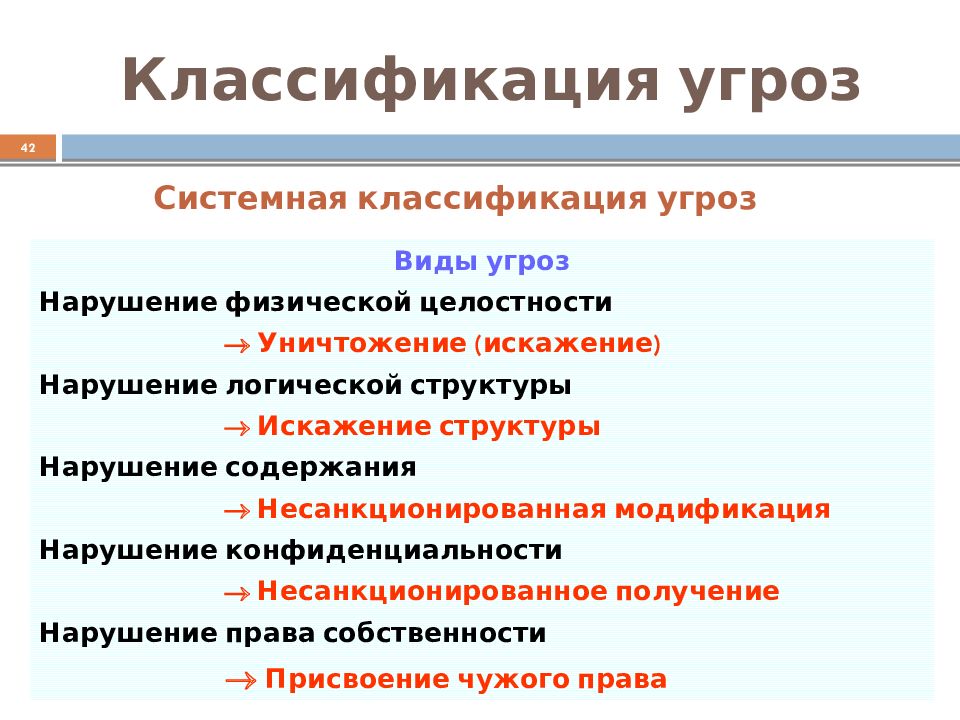

Слайд 42: Классификация угроз

42 Системная классификация угроз Виды угроз Нарушение физической целостности Уничтожение (искажение) Нарушение логической структуры Искажение структуры Нарушение содержания Несанкционированная модификация Нарушение конфиденциальности Несанкционированное получение Нарушение права собственности Присвоение чужого права

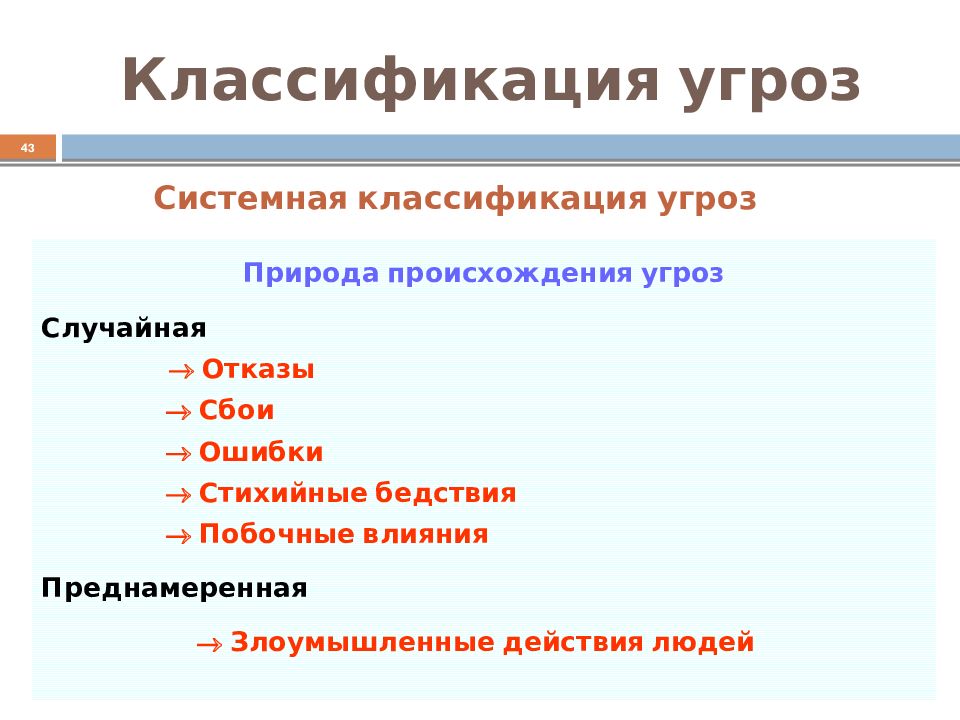

Слайд 43: Классификация угроз

43 Системная классификация угроз Природа происхождения угроз Случайная Отказы Сбои Ошибки Стихийные бедствия Побочные влияния Преднамеренная Злоумышленные действия людей

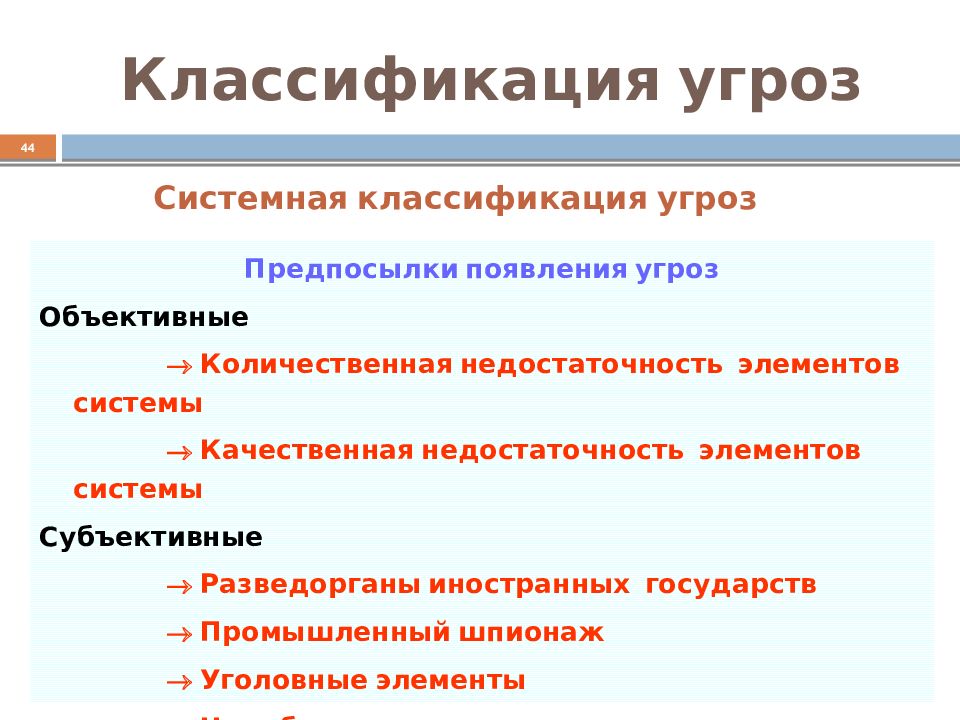

Слайд 44: Классификация угроз

44 Системная классификация угроз Предпосылки появления угроз Объективные Количественная недостаточность элементов системы Качественная недостаточность элементов системы Субъективные Разведорганы иностранных государств Промышленный шпионаж Уголовные элементы Недобросовестные сотрудники

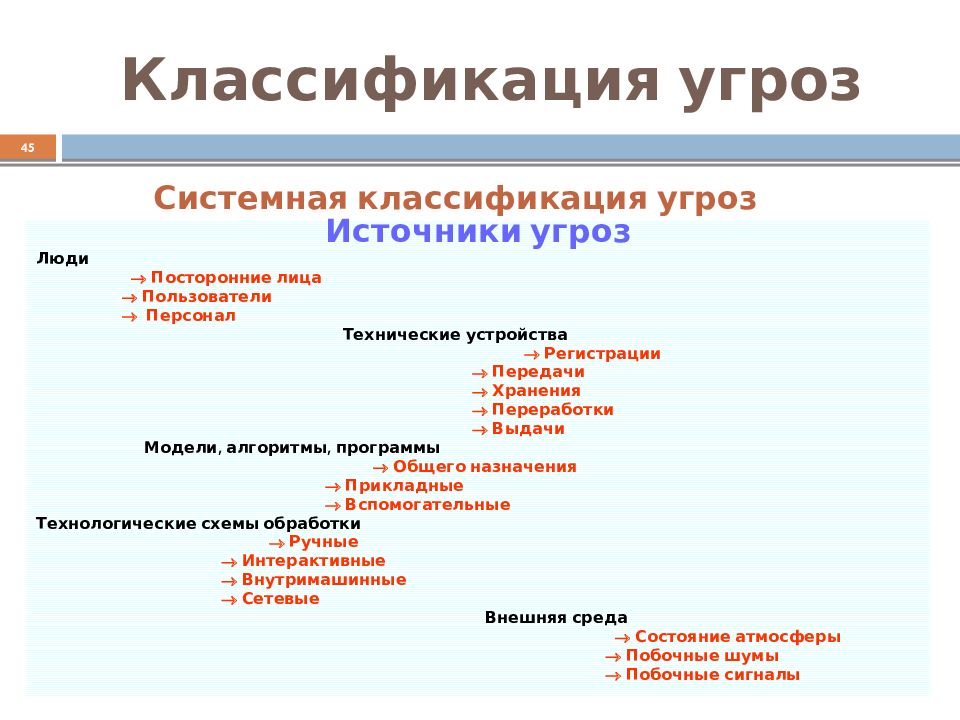

Слайд 45: Классификация угроз

45 Системная классификация угроз Источники угроз Люди Посторонние лица Пользователи Персонал Технические устройства Регистрации Передачи Хранения Переработки Выдачи Модели, алгоритмы, программы Общего назначения Прикладные Вспомогательные Технологические схемы обработки Ручные Интерактивные Внутримашинные Сетевые Внешняя среда Состояние атмосферы Побочные шумы Побочные сигналы

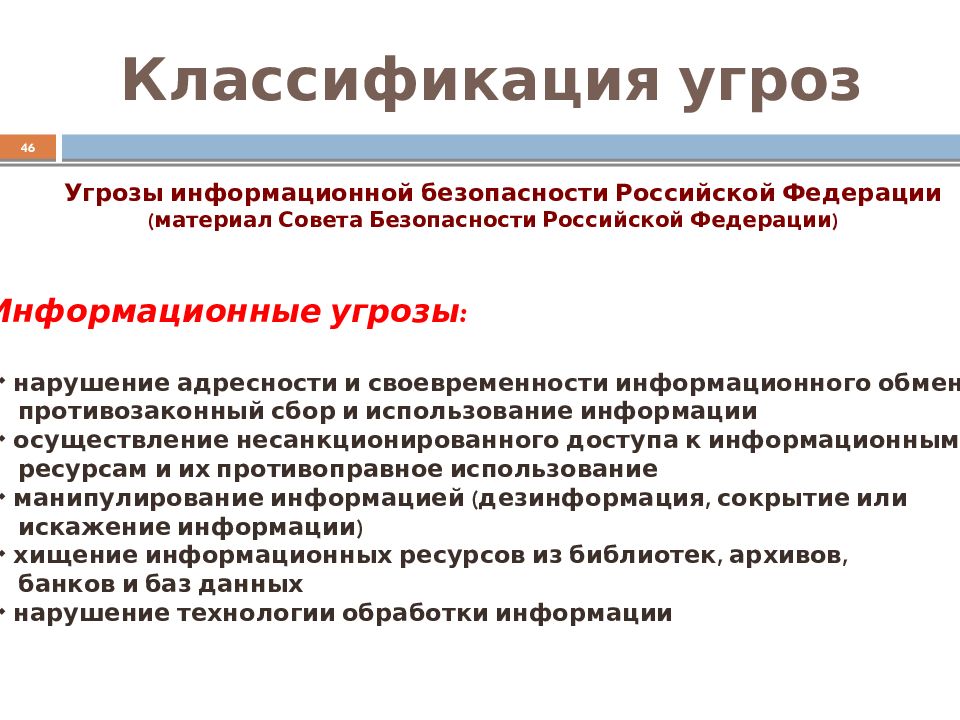

Слайд 46: Классификация угроз

46 Угрозы информационной безопасности Российской Федерации (материал Совета Безопасности Российской Федерации) Информационные угрозы: нарушение адресности и своевременности информационного обмена, противозаконный сбор и использование информации осуществление несанкционированного доступа к информационным ресурсам и их противоправное использование манипулирование информацией (дезинформация, сокрытие или искажение информации) хищение информационных ресурсов из библиотек, архивов, банков и баз данных нарушение технологии обработки информации

Слайд 47: Классификация угроз

47 Угрозы информационной безопасности Российской Федерации (материал Совета Безопасности Российской Федерации) Программно-математические угрозы: внедрение в аппаратные и программные изделия компонентов, реализующих функции, неописанные в документации на эти изделия разработка и распространение программ, нарушающих нормальное функционирование информационных систем или их систем защиты информации

Слайд 48: Классификация угроз

48 Угрозы информационной безопасности Российской Федерации (материал Совета Безопасности Российской Федерации) Физические угрозы: уничтожение, повреждение, радиоэлектронное подавление или разрушение средств и систем обработки информации, телекоммуникации и связи уничтожение, повреждение, разрушение или хищение машинных и других носителей информации хищение программных или аппаратных ключей и средств криптографической защиты информации перехват информации в технических каналах связи и телекоммуникационных системах внедрение электронных устройств перехвата информации в технические средства связи и телекоммуникационные системы, а также в служебные помещения органов государственной власти и других юридических лиц перехват, дешифрование и навязывание ложной информации в сетях передачи данных и линиях связи, системах массовой информации воздействие на парольно-ключевые системы защиты систем обработки и передачи информации

Слайд 49: Классификация угроз

49 Угрозы информационной безопасности Российской Федерации (материал Совета Безопасности Российской Федерации) Организационные угрозы: невыполнение требований законодательства в информационной сфере неправомерное ограничение конституционных прав граждан на информационную деятельность и доступ к открытой информации противоправная закупка за рубежом несовершенных или устаревших информационных технологий, средств информатизации, телекоммуникации и связи

Слайд 50: Оценка уязвимости информации

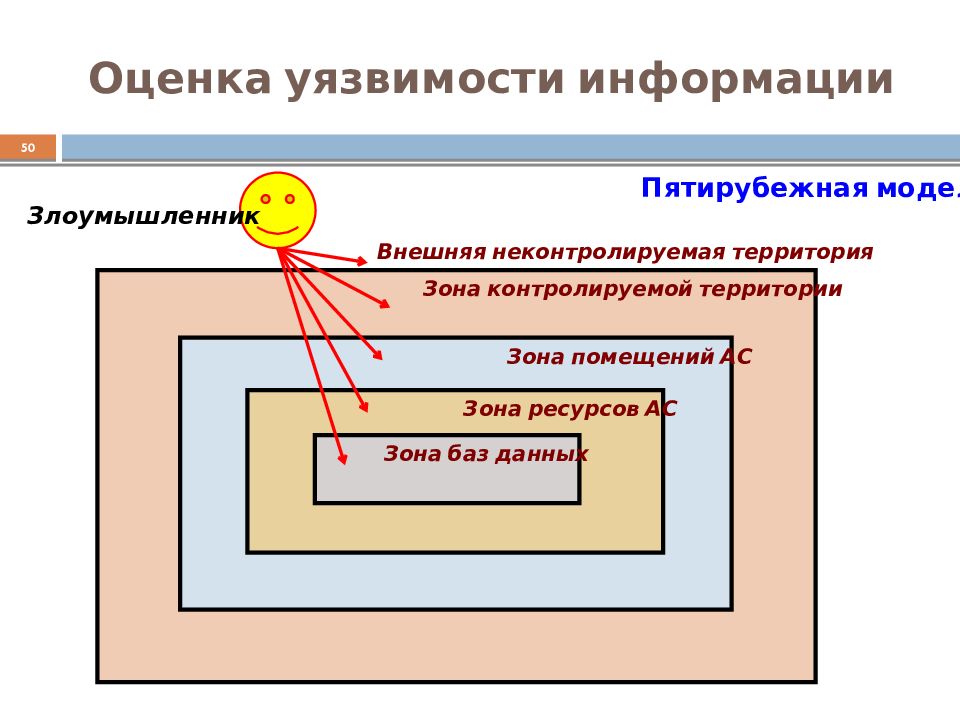

50 Внешняя неконтролируемая территория Зона контролируемой территории Зона помещений АС Зона ресурсов АС Зона баз данных Злоумышленник Пятирубежная модель

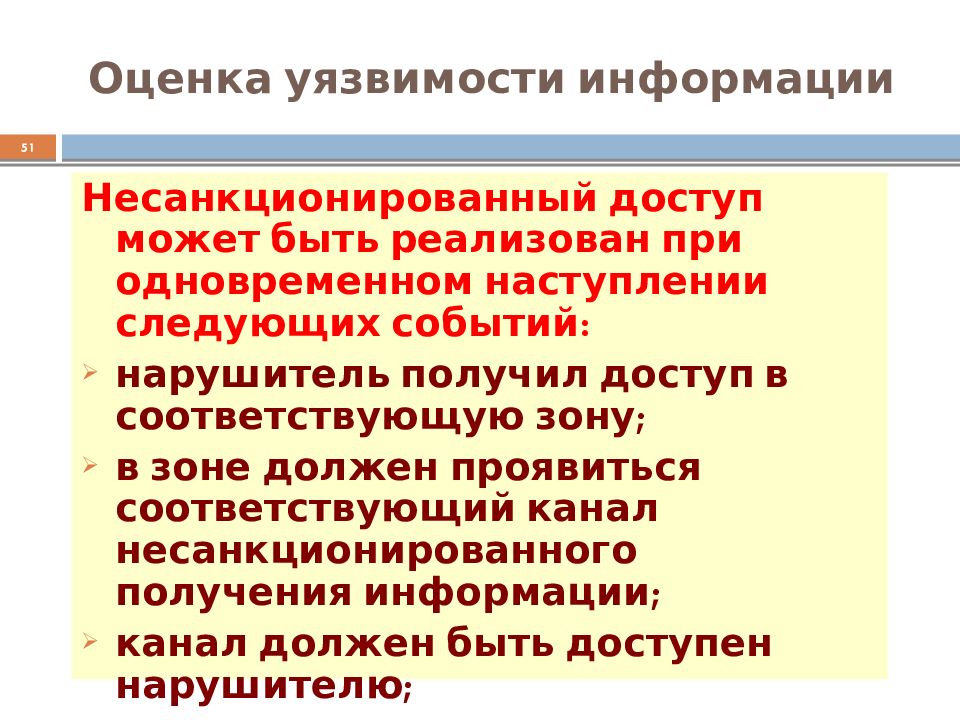

Слайд 51: Оценка уязвимости информации

51 Несанкционированный доступ может быть реализован при одновременном наступлении следующих событий: нарушитель получил доступ в соответствующую зону; в зоне должен проявиться соответствующий канал несанкционированного получения информации ; канал должен быть доступен нарушителю; в канале должна находиться защищаемая информация.

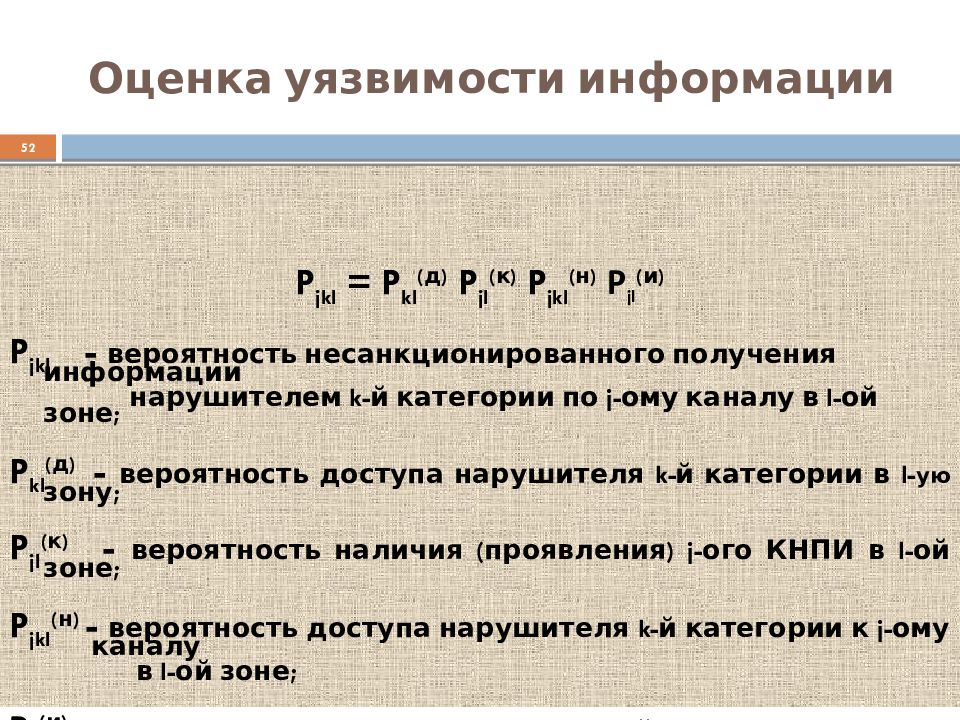

Слайд 52: Оценка уязвимости информации

52 P jkl = P kl ( д ) P jl (к) P jkl ( н ) P jl ( и ) P jkl - вероятность несанкционированного получения информации нарушителем k - й категории по j- ому каналу в l- ой зоне; P kl ( д ) - вероятность доступа нарушителя k - й категории в l- ую зону; P jl (к) - вероятность наличия (проявления) j- ого КНПИ в l- ой зоне; P jkl ( н ) - вероятность доступа нарушителя k - й категории к j- ому каналу в l- ой зоне; P jl ( и ) - вероятность наличия защищаемой информации в j- ом канале в l- ой зоне в момент доступа туда нарушителя.

Слайд 53: Понятие информационного риска

53 Целью применения мер обеспечения безопасности информации является уменьшение риска либо за счет уменьшения вероятности осуществления угрозы, либо за счет уменьшения эффекта воздействия угрозы. С экономической точки зрения мера защиты оправдана, если эффект от ее применения, выраженный через уменьшение ожидаемого экономического ущерба, превышает затраты на ее реализацию. Основные характеристики угроз: вероятность появления и величина ущерба, который они наносят

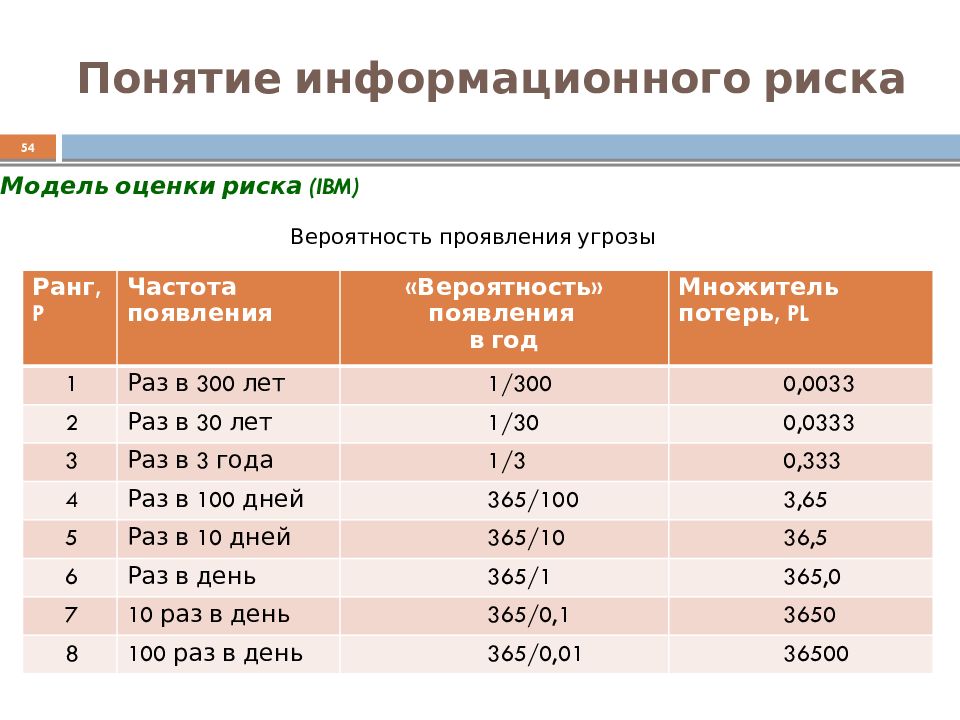

Слайд 54: Понятие информационного риска

54 Модель оценки риска ( IBM) Вероятность проявления угрозы Ранг, P Частота появления «Вероятность» появления в год Множитель потерь, PL 1 Раз в 300 лет 1/300 0,0033 2 Раз в 30 лет 1/30 0,0333 3 Раз в 3 года 1/3 0,333 4 Раз в 100 дней 365/100 3,65 5 Раз в 10 дней 365/10 36,5 6 Раз в день 365/1 365,0 7 10 раз в день 365/0,1 3650 8 100 раз в день 365/0,01 36500

Слайд 55: Понятие информационного риска

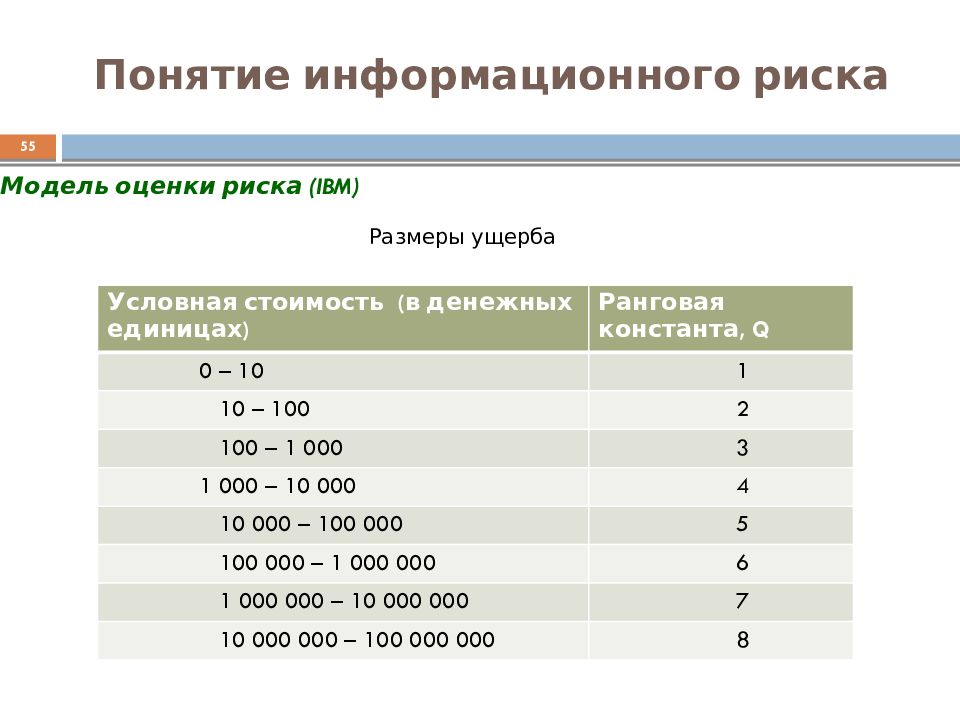

55 Модель оценки риска ( IBM) Размеры ущерба Условная стоимость (в денежных единицах) Ранговая константа, Q 0 – 10 1 10 – 100 2 100 – 1 000 3 1 000 – 10 000 4 10 000 – 100 000 5 100 000 – 1 000 000 6 1 000 000 – 10 000 000 7 10 000 000 – 100 000 000 8

Слайд 56: Понятие информационного риска

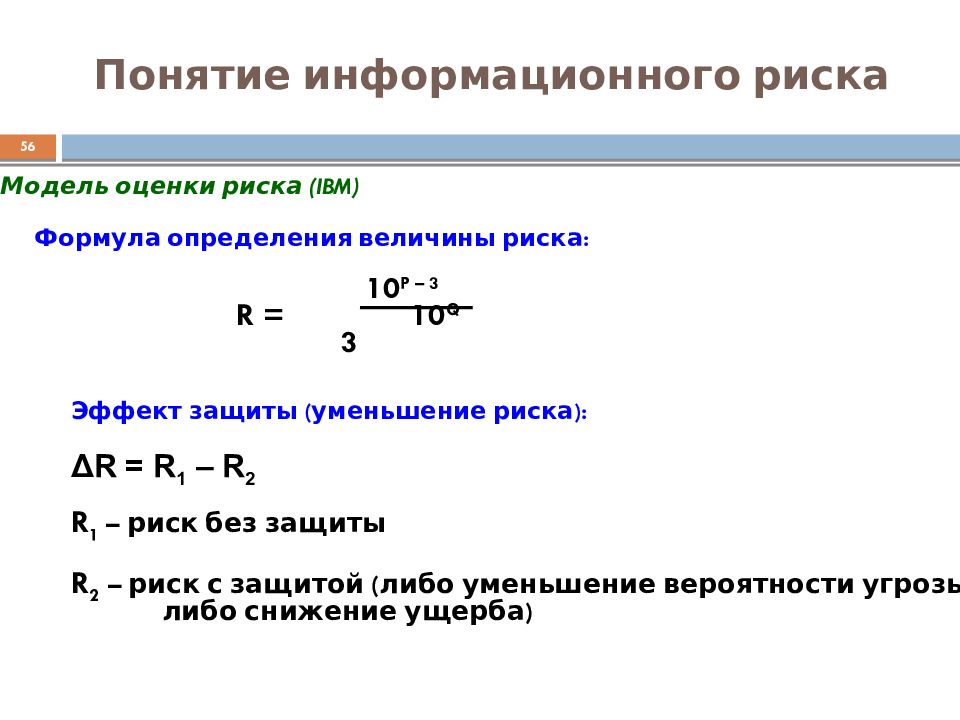

56 Модель оценки риска ( IBM) Формула определения величины риска: 10 P – 3 R = 10 Q 3 Эффект защиты (уменьшение риска): Δ R = R 1 – R 2 R 1 – риск без защиты R 2 – риск с защитой (либо уменьшение вероятности угрозы, либо снижение ущерба)

Слайд 57: Информационная война

57 Пространство военно-силового противоборства Историческое время Конец XX – начало XXI вв. «Холодная война» Первая и Вторая мировые войны Конец XIX – начало XX вв. IV III II I Киберпространство Космос Ядерное оружие Воздух Суша Море

Слайд 58: Информационная война

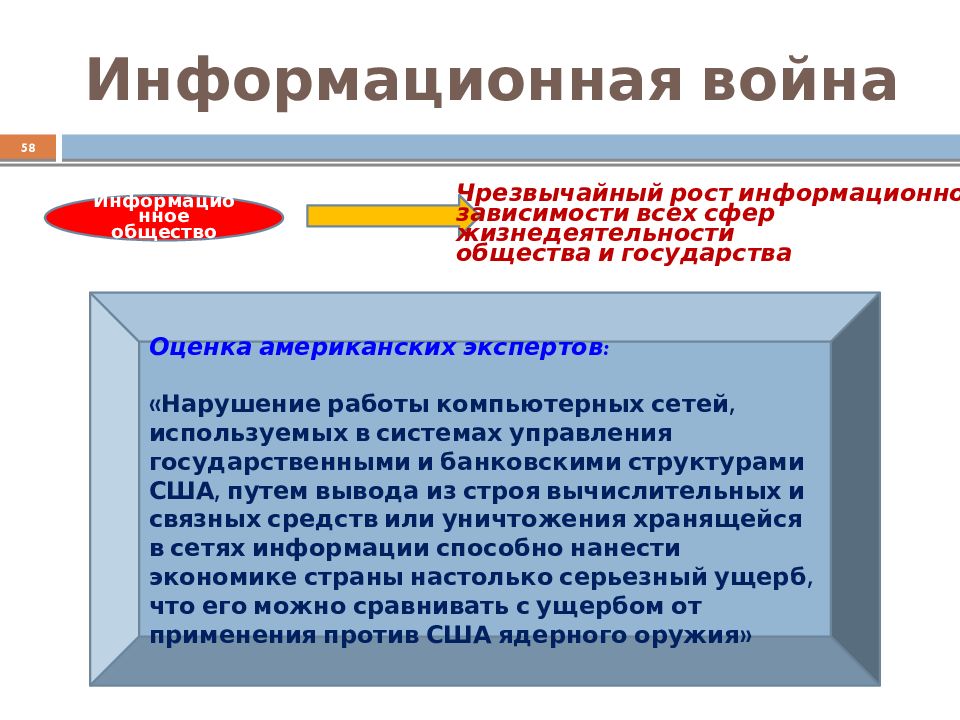

58 Информационное общество Чрезвычайный рост информационной зависимости всех сфер жизнедеятельности общества и государства Оценка американских экспертов: «Нарушение работы компьютерных сетей, используемых в системах управления государственными и банковскими структурами США, путем вывода из строя вычислительных и связных средств или уничтожения хранящейся в сетях информации способно нанести экономике страны настолько серьезный ущерб, что его можно сравнивать с ущербом от применения против США ядерного оружия»

Слайд 59: Информационная война

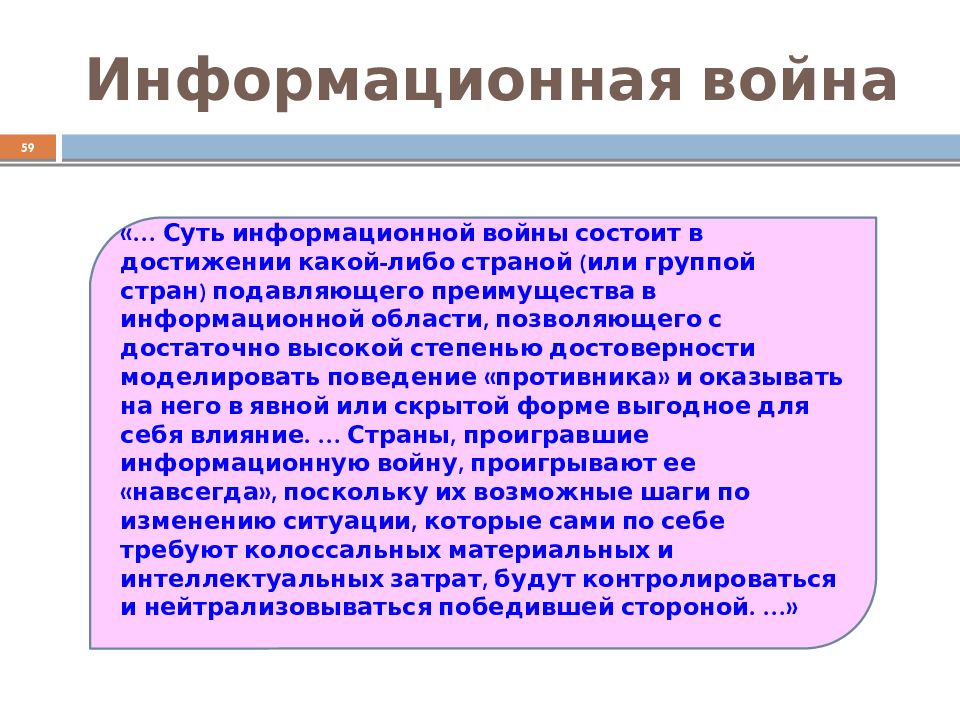

59 «… Суть информационной войны состоит в достижении какой-либо страной (или группой стран) подавляющего преимущества в информационной области, позволяющего с достаточно высокой степенью достоверности моделировать поведение «противника» и оказывать на него в явной или скрытой форме выгодное для себя влияние. … Страны, проигравшие информационную войну, проигрывают ее «навсегда», поскольку их возможные шаги по изменению ситуации, которые сами по себе требуют колоссальных материальных и интеллектуальных затрат, будут контролироваться и нейтрализовываться победившей стороной. …»

Слайд 60: Информационная война

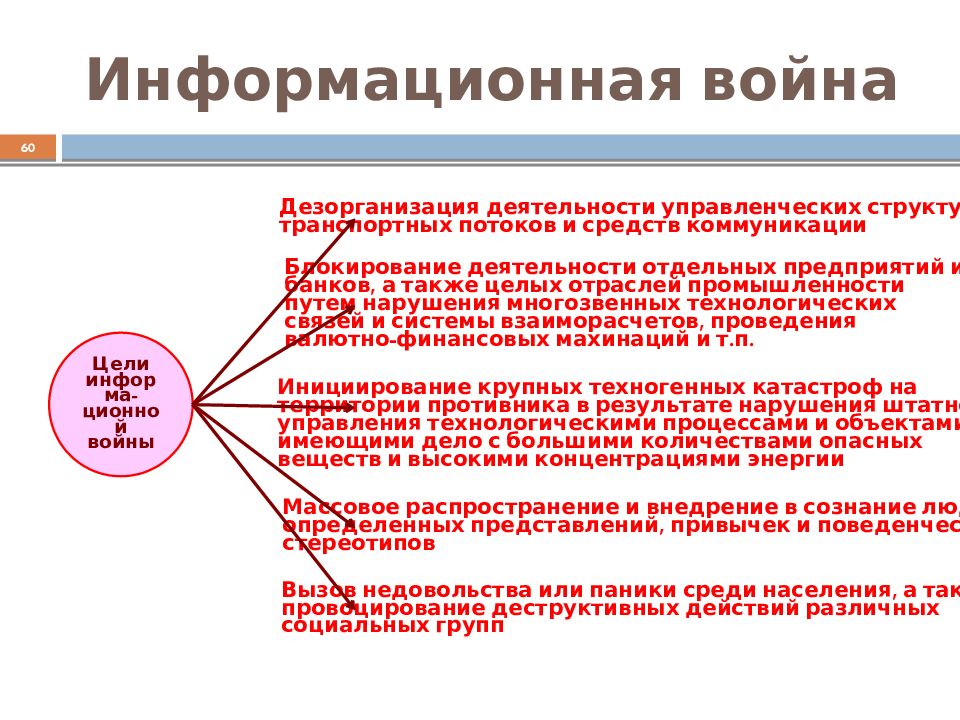

60 Цели информа-ционной войны Дезорганизация деятельности управленческих структур, транспортных потоков и средств коммуникации Блокирование деятельности отдельных предприятий и банков, а также целых отраслей промышленности путем нарушения многозвенных технологических связей и системы взаиморасчетов, проведения валютно-финансовых махинаций и т.п. Инициирование крупных техногенных катастроф на территории противника в результате нарушения штатного управления технологическими процессами и объектами, имеющими дело с большими количествами опасных веществ и высокими концентрациями энергии Массовое распространение и внедрение в сознание людей определенных представлений, привычек и поведенческих стереотипов Вызов недовольства или паники среди населения, а также провоцирование деструктивных действий различных социальных групп

Слайд 61: Информационная война

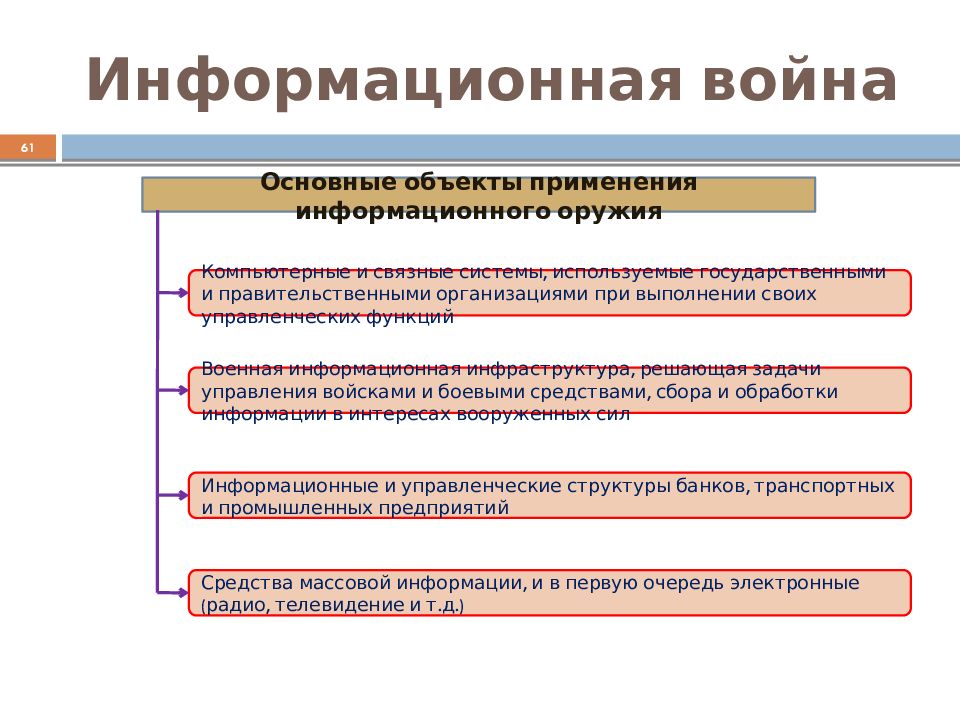

61 Основные объекты применения информационного оружия Компьютерные и связные системы, используемые государственными и правительственными организациями при выполнении своих управленческих функций Военная информационная инфраструктура, решающая задачи управления войсками и боевыми средствами, сбора и обработки информации в интересах вооруженных сил Информационные и управленческие структуры банков, транспортных и промышленных предприятий Средства массовой информации, и в первую очередь электронные (радио, телевидение и т.д.)

Слайд 63: Информационная война

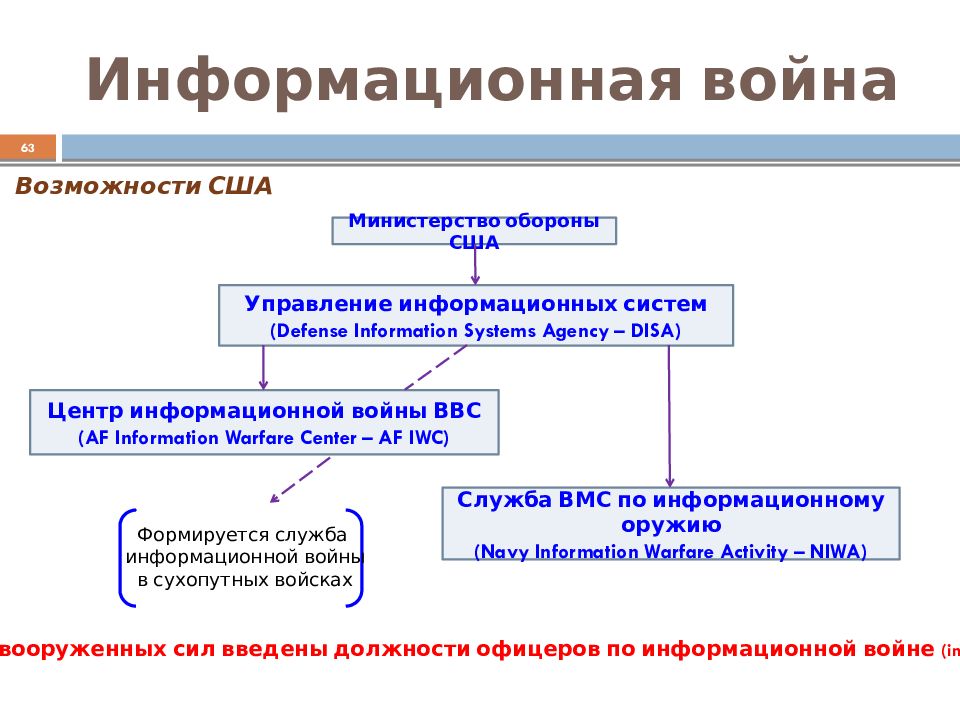

63 Возможности США Министерство обороны США Управление информационных систем ( Defense Information Systems Agency – DISA) Центр информационной войны ВВС ( AF Information Warfare Center – AF IWC) Служба ВМС по информационному оружию ( Navy Information Warfare Activity – NIWA) Формируется служба информационной войны в сухопутных войсках В видах вооруженных сил введены должности офицеров по информационной войне ( infowar officers)

Слайд 64: Информационная война

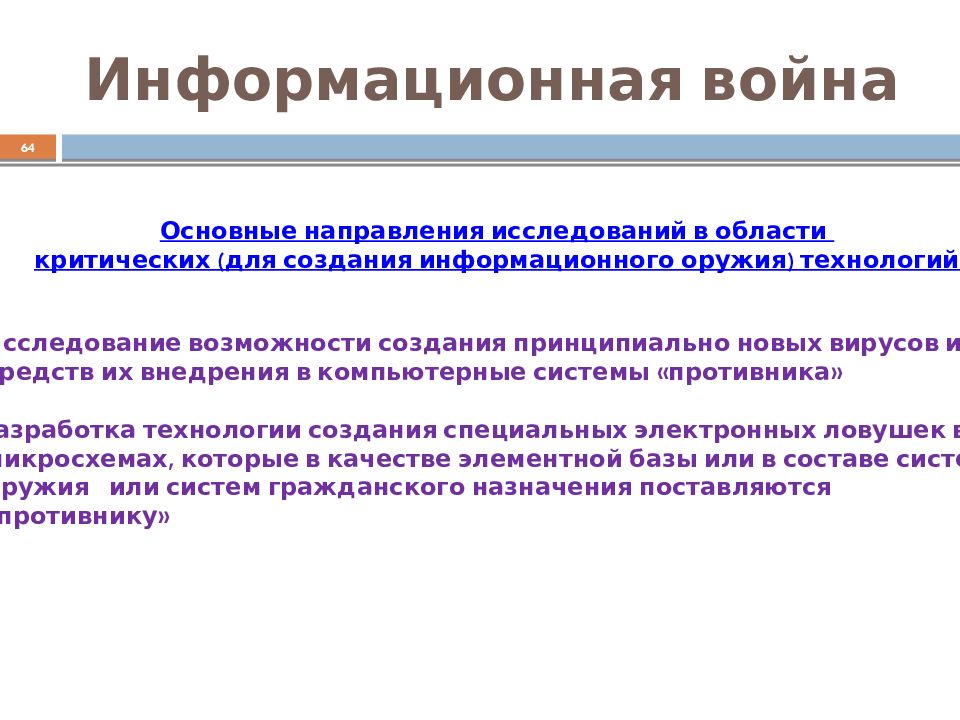

64 Основные направления исследований в области критических (для создания информационного оружия) технологий Исследование возможности создания принципиально новых вирусов и средств их внедрения в компьютерные системы «противника» Разработка технологии создания специальных электронных ловушек в микросхемах, которые в качестве элементной базы или в составе систем оружия или систем гражданского назначения поставляются «противнику»

Слайд 65: Информационная война

65 ВЫВОДЫ Ряд стран стремится получить преимущество в создании систем и средств ведения информационной войны, что представляло бы серьезную угрозу национальной безопасности России. Создание целостного комплекса средств и методов ведения информационной войны будет осуществляться постепенно, по мере развития в мире базовых информационных технологий, что позволяет осуществлять мониторинг этого процесса. Тема информационного оружия и информационной войны, в силу своей чрезвычайной важности для безопасности страны, требует комплексной проработки ее военно-стратегических, правовых, разведывательных и контрразведывательных аспектов, а также координации усилий всех заинтересованных ведомств России.

Слайд 67: Основные принципы защиты от НСД

67 1 Принцип обоснованности доступа Пользователь должен иметь достаточную «форму допуска» для доступа к информации данного уровня конфиденциальности Пользователю необходим доступ к данной информации для выполнения его производственных функций

Слайд 68: Основные принципы защиты от НСД

68 2 Принцип достаточной глубины контроля доступа Средства защиты информации должны включать механизмы контроля доступа ко всем видам информационных и программных ресурсов, которые в соответствии с принципом обоснованности доступа следует разделять между пользователями

Слайд 69: Основные принципы защиты от НСД

69 3 Принцип разграничения потоков информации Потоки информации должны разграничиваться в зависимости от уровня ее конфиденциальности (для реализации принципа все ресурсы, содержащие конфиденциальную информацию, должны иметь соответствующие метки, отражающие уровень конфиденциальности)

Слайд 70: Основные принципы защиты от НСД

70 4 Принцип чистоты повторно используемых ресурсов Должна быть предусмотрена очистка ресурсов, содержащих конфиденциальную информацию, до перераспределения этих ресурсов другим пользователям

Слайд 71: Основные принципы защиты от НСД

71 5 Принцип персональной ответственности Индивидуальная идентификация пользователей и инициируемых ими процессов (идентификаторы должны содержать сведения о форме допуска пользователя и его прикладной области) Проверка подлинности пользователей и их процессов по предъявленному идентификатору (аутентификация) Регистрация (протоколирование) работы механизмов контроля доступа к ресурсам системы с указанием даты и времени, идентификаторов запрашивающего и запрашиваемого ресурсов, включая запрещенные попытки доступа

Слайд 72: Основные принципы защиты от НСД

72 6 Принцип целостности средств защиты Система защиты информации должна точно выполнять свои функции в соответствии с основными принципами и быть изолированной от пользователей (построение средств защиты проводится в рамках отдельного монитора обращений, контролирующего любые запросы на доступ к данным или программам со стороны пользователей)

Слайд 73: Монитор обращений

73 Правила разграничения доступа Монитор обращений Информационная база Субъекты доступа Объекты доступа Пользователи Администратор Программы Процессы Терминалы Порты Узлы сети Виды доступа Формы допуска Уровни конфиденциальности объектов Файлы Регистры Задания Процессы Программы Тома Устройства Память Требования к монитору обращений: Механизмы контроля Защищены от постороннего вмешательства в их работу Всегда присутствуют и работают надлежащим образом Достаточно малы по своему размеру

Слайд 74: Классические модели разграничения доступа

74 1 Вербальное описание правил разграничения доступа Модель разграничения доступа защищенной ОС ADEPT-50 (разработана по заказу МО США) Пользователю разрешен доступ в систему, если он входит в множество известных системе пользователей Пользователю разрешен доступ к терминалу, если он входит в подмножество пользователей, закрепленных за данным терминалом Пользователю разрешен доступ к файлу, если: а) уровень конфиденциальности пользователя не ниже уровня конфиденциальности файла; б) прикладная область файла включается в прикладную область задания пользователя; в) режим доступа задания пользователя включает режим доступа к файлу; г) пользователь входит в подмножество допущенных к файлу пользователей

Слайд 75: Классические модели разграничения доступа

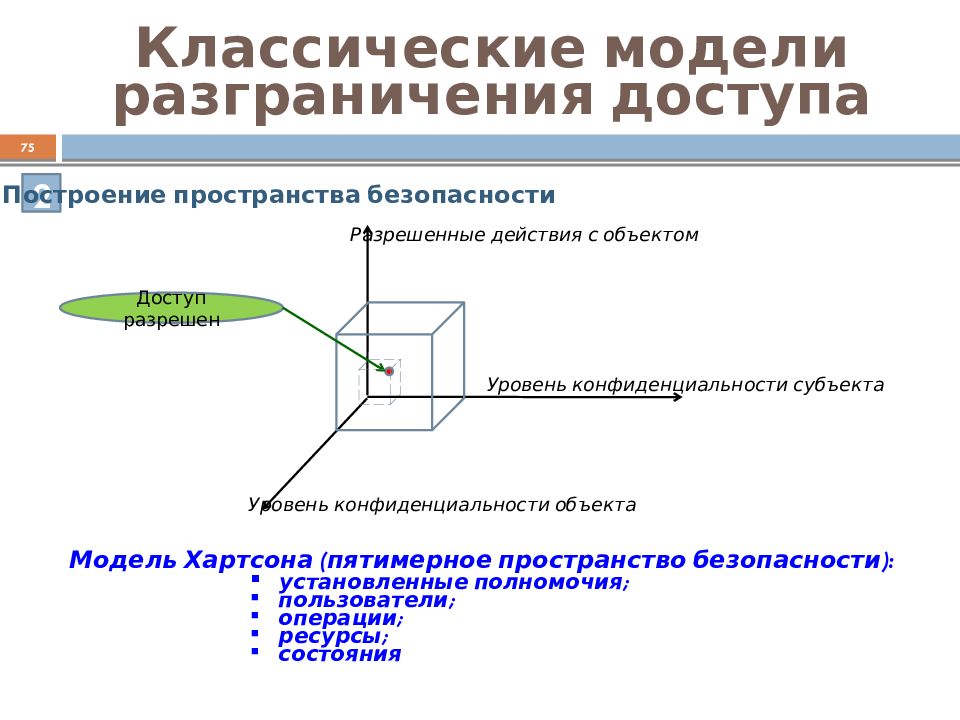

75 2 Построение пространства безопасности Модель Хартсона (пятимерное пространство безопасности): установленные полномочия; пользователи; операции; ресурсы; состояния Уровень конфиденциальности объекта Уровень конфиденциальности субъекта Разрешенные действия с объектом Доступ разрешен

Слайд 76: Классические модели разграничения доступа

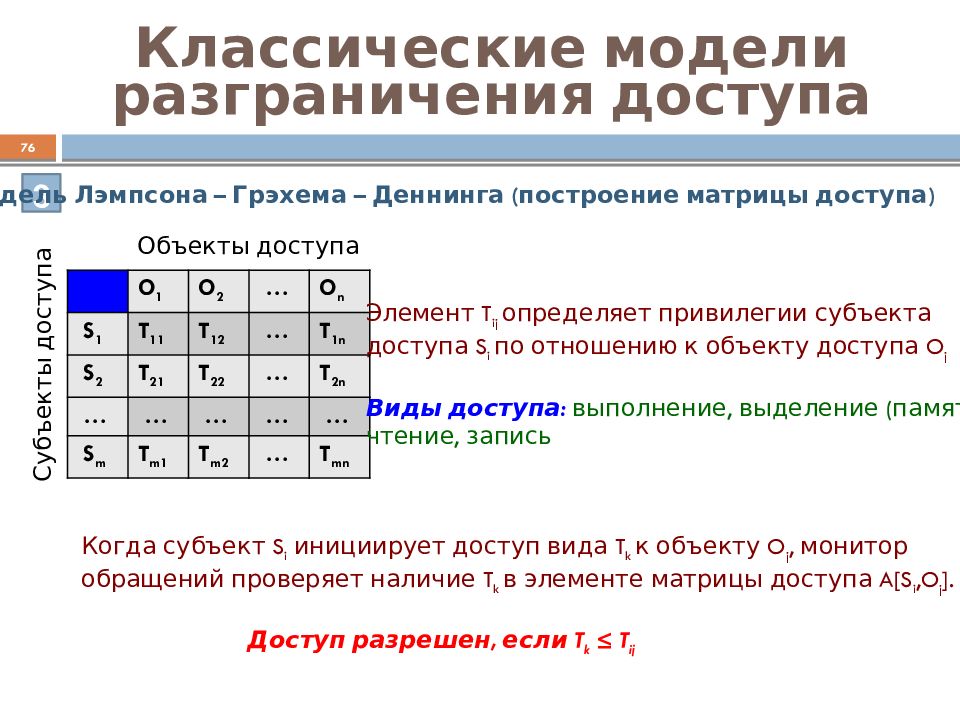

76 3 Модель Лэмпсона – Грэхема – Деннинга (построение матрицы доступа) O 1 O 2 … O n S 1 T 11 T 12 … T 1n S 2 T 21 T 22 … T 2n … … … … … S m T m1 T m2 … T mn Объекты доступа Субъекты доступа Элемент T ij определяет привилегии субъекта доступа S i по отношению к объекту доступа O j Виды доступа: выполнение, выделение (памяти), чтение, запись Когда субъект S i инициирует доступ вида T k к объекту O j, монитор обращений проверяет наличие T k в элементе матрицы доступа A[ S i,O j ]. Доступ разрешен, если T k ≤ T ij

Слайд 77: Классические модели разграничения доступа

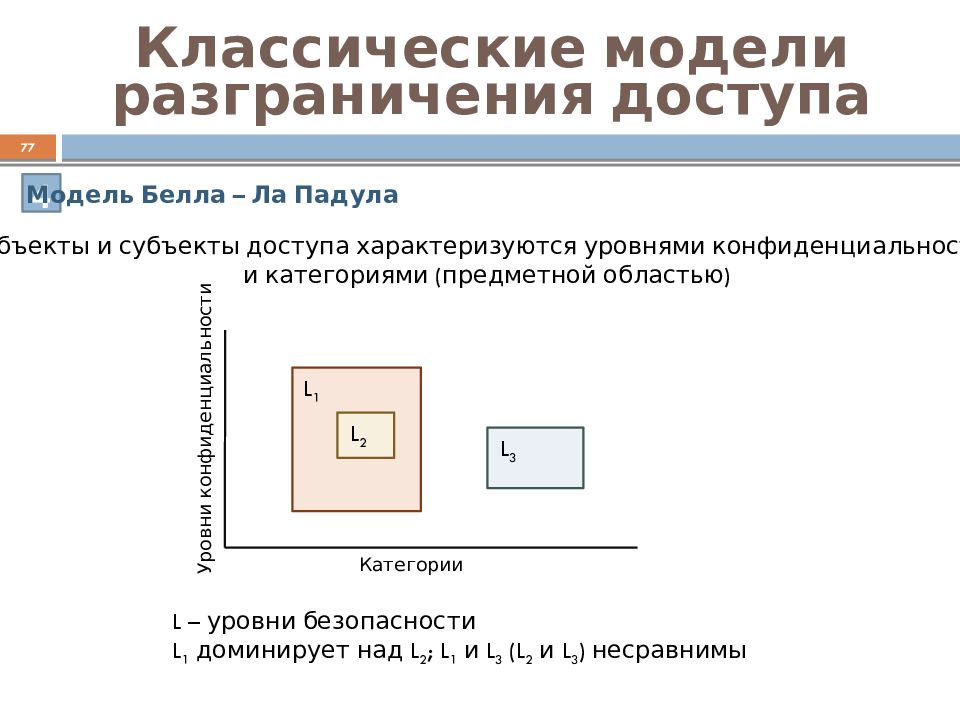

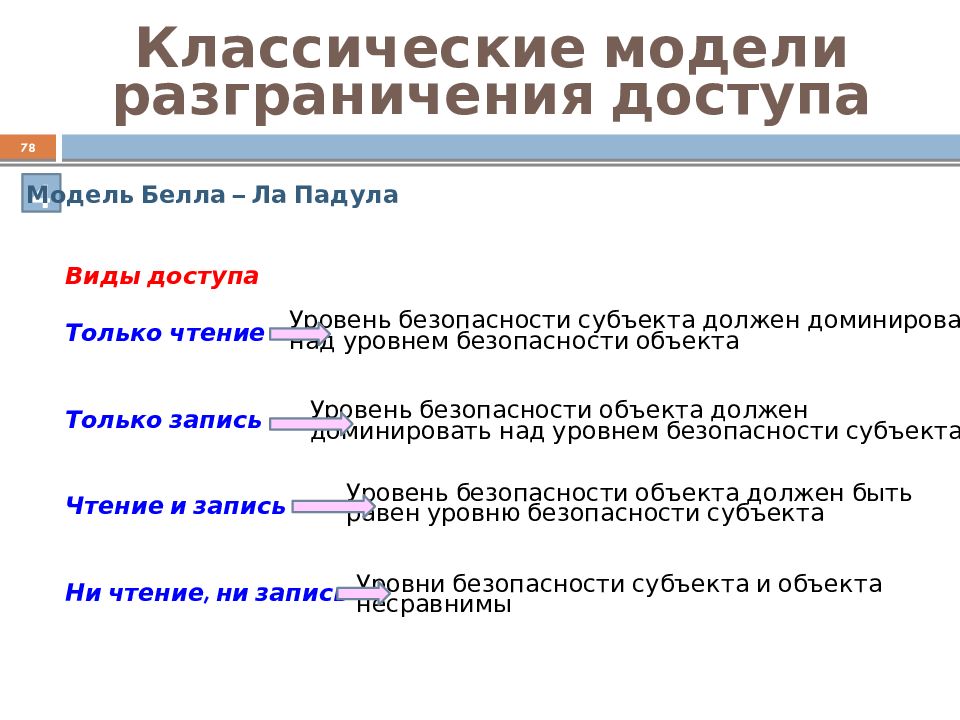

77 4 Модель Белла – Ла Падула Объекты и субъекты доступа характеризуются уровнями конфиденциальности и категориями (предметной областью) L 1 L 2 L 3 Уровни конфиденциальности Категории L – уровни безопасности L 1 доминирует над L 2 ; L 1 и L 3 (L 2 и L 3 ) несравнимы

Слайд 78: Классические модели разграничения доступа

78 4 Модель Белла – Ла Падула Виды доступа Только чтение Только запись Чтение и запись Ни чтение, ни запись Уровень безопасности субъекта должен доминировать над уровнем безопасности объекта Уровень безопасности объекта должен доминировать над уровнем безопасности субъекта Уровень безопасности объекта должен быть равен уровню безопасности субъекта Уровни безопасности субъекта и объекта несравнимы

Слайд 79: Идентификация и аутентификация пользователей

79 Идентификация пользователя – установление и закрепление за каждым пользователем уникального идентификатора в виде номера, шифра, кода и т.д. (аналог подписи) Аутентификация пользователя – проверка подлинности пользователя по предъявленному идентификатору Определения

Слайд 80: Идентификация и аутентификация пользователей

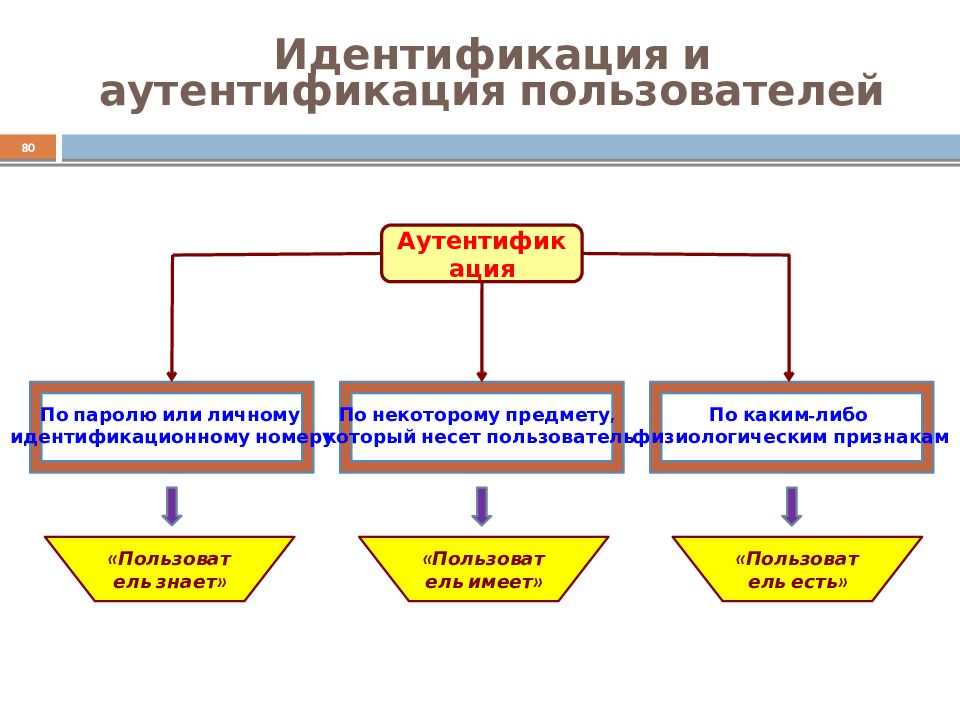

80 Аутентификация По паролю или личному идентификационному номеру По некоторому предмету, который несет пользователь По каким-либо физиологическим признакам «Пользователь знает» «Пользователь имеет» «Пользователь есть»

Слайд 81: Аутентификация по типу «Пользователь знает»

81 Основа – использование парольной системы доступа Недостаток – многие пароли легко вскрываются или обходятся Повышение надежности: хранение списков паролей пользователей в зашифрованном виде использование паролей однократного применения использование для формирования пароля выборки символов использование взаимной аутентификации пользователя и системы (процедура «запрос – ответ») Необходимость взаимной аутентификации сетевых процессов подтверждена международным стандартом взаимодействия открытых систем

Слайд 82: Аутентификация по типу «Пользователь имеет»

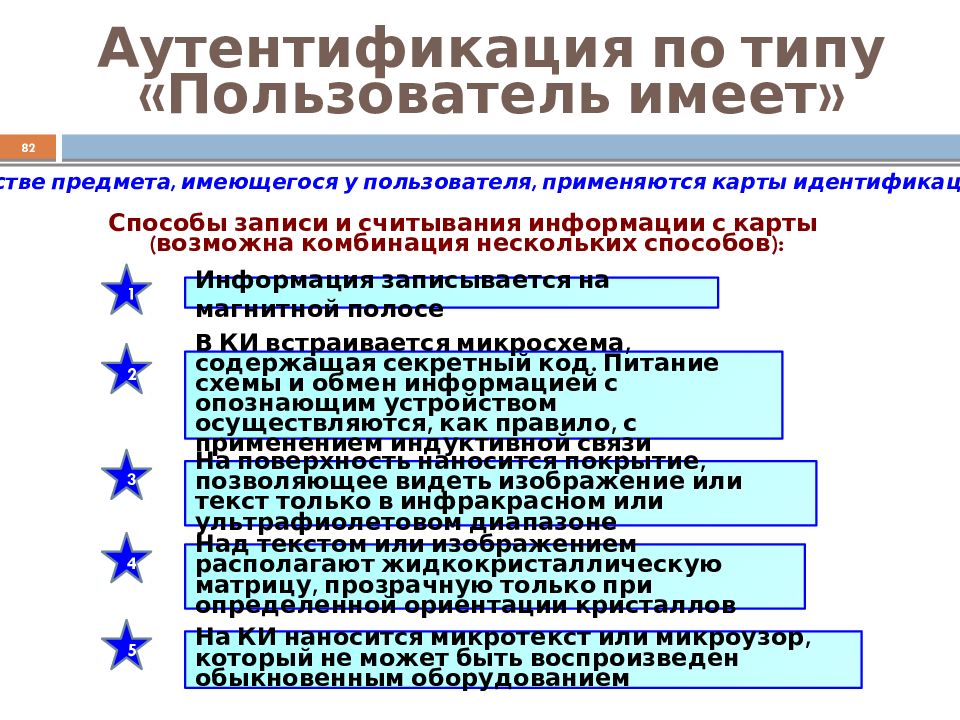

82 В качестве предмета, имеющегося у пользователя, применяются карты идентификации (КИ) Способы записи и считывания информации с карты (возможна комбинация нескольких способов): 1 2 3 4 5 Информация записывается на магнитной полосе В КИ встраивается микросхема, содержащая секретный код. Питание схемы и обмен информацией с опознающим устройством осуществляются, как правило, с применением индуктивной связи На поверхность наносится покрытие, позволяющее видеть изображение или текст только в инфракрасном или ультрафиолетовом диапазоне Над текстом или изображением располагают жидкокристаллическую матрицу, прозрачную только при определенной ориентации кристаллов На КИ наносится микротекст или микроузор, который не может быть воспроизведен обыкновенным оборудованием

Слайд 83: Аутентификация по типу «Пользователь есть»

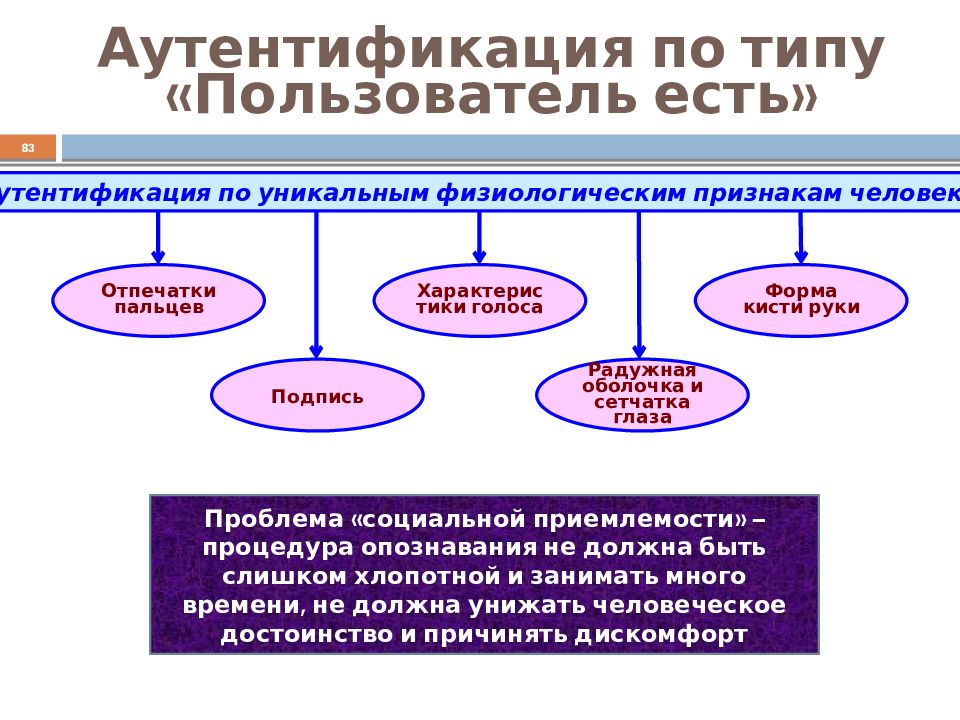

83 Аутентификация по уникальным физиологическим признакам человека Отпечатки пальцев Подпись Характеристики голоса Радужная оболочка и сетчатка глаза Форма кисти руки Проблема «социальной приемлемости» – процедура опознавания не должна быть слишком хлопотной и занимать много времени, не должна унижать человеческое достоинство и причинять дискомфорт

Слайд 84: Аутентификация по типу «Пользователь есть»

84 Аутентификация по отпечаткам пальцев 1 Непосредственное сравнение изображений отпечатков пальцев, полученных с помощью оптических устройств, с отпечатками из архива 2 Сравнение характерных деталей отпечатка в цифровом виде, которые получают в процессе сканирования изображения отпечатка

Слайд 85: Аутентификация по типу «Пользователь есть»

85 Аутентификация по подписи 1 Визуальное сканирование 2 Анализ динамических характеристик (ускорение, скорость, давление, длительность пауз)

Слайд 86: Аутентификация по типу «Пользователь есть»

86 Аутентификация по характеру голоса 1 Анализ кратковременных сегментов речи (длительностью до 20 мсек ) 2 Контурный анализ речи 3 Статистическая оценка голоса (длительность речи около 12 сек)

Слайд 87: Аутентификация по типу «Пользователь есть»

87 Аутентификация по радужной оболочке и сетчатке глаза Фиксация с помощью специальных видеокамер ряда уникальных характеристик радужной оболочки и сетчатки глаза и сравнение их с данными из архива

Слайд 88: Аутентификация по типу «Пользователь есть»

88 Аутентификация по кисти руки Анализ ряда характеристик, уникальных для кисти руки каждого человека: длина пальцев, прозрачность кожи, закругленность кончиков пальцев и т.д.

Слайд 89: Основные характеристики устройств аутентификации

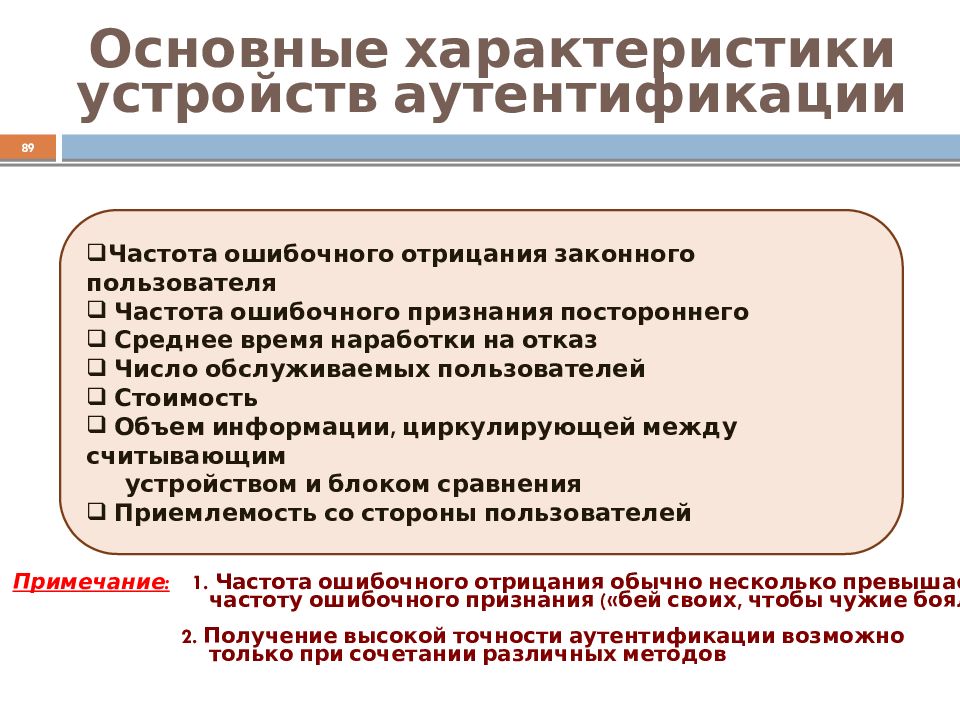

89 Частота ошибочного отрицания законного пользователя Частота ошибочного признания постороннего Среднее время наработки на отказ Число обслуживаемых пользователей Стоимость Объем информации, циркулирующей между считывающим устройством и блоком сравнения Приемлемость со стороны пользователей Примечание: 1. Частота ошибочного отрицания обычно несколько превышает частоту ошибочного признания («бей своих, чтобы чужие боялись») 2. Получение высокой точности аутентификации возможно только при сочетании различных методов

Слайд 90: Основные характеристики устройств аутентификации

90 Методы аутентификации в случае не подтверждения подлинности должны осуществлять временную задержку перед обслуживанием следующего запроса на аутентификацию. Все неуспешные попытки должны регистрироваться.

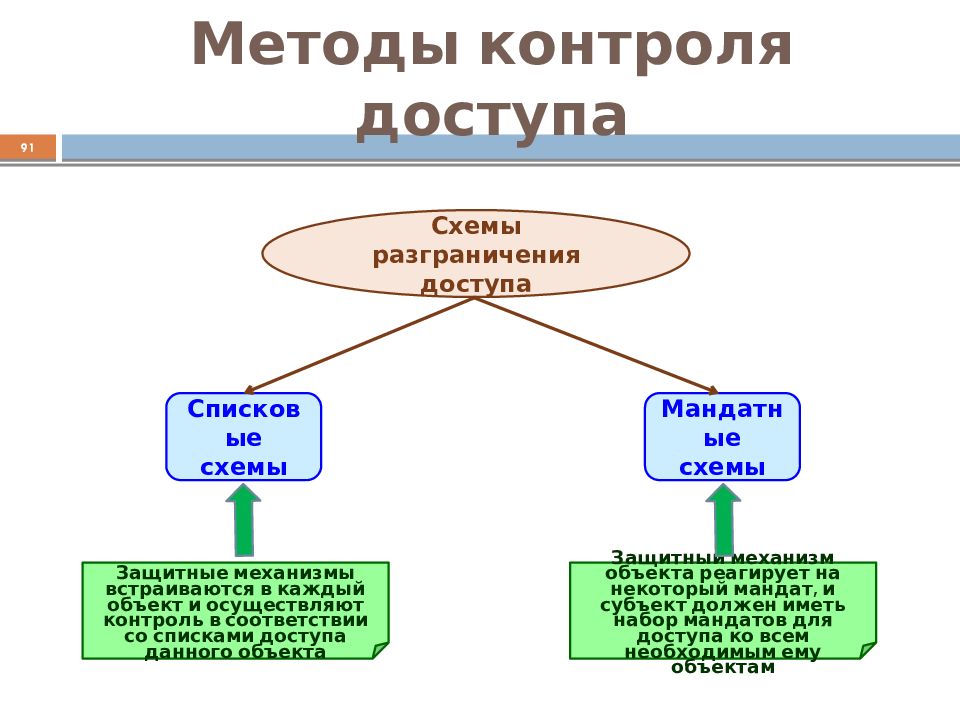

Слайд 91: Методы контроля доступа

91 Схемы разграничения доступа Списковые схемы Мандатные схемы Защитные механизмы встраиваются в каждый объект и осуществляют контроль в соответствии со списками доступа данного объекта Защитный механизм объекта реагирует на некоторый мандат, и субъект должен иметь набор мандатов для доступа ко всем необходимым ему объектам

Слайд 92: Методы контроля доступа

92 Системы контроля доступа Системы без схем контроля Системы с единой схемой контроля доступа Полностью отсутствуют механизмы, препятствующие отдельному пользователю получить доступ к информации, хранимой в системе С каждым информационным элементом связан «список авторизованных пользователей». Различным пользователям могут быть предписаны различные режимы его использования Системы по принципу виртуальной машины Обеспечивается взаимная изоляция пользователей, за исключением только некоторого количества обшей информации

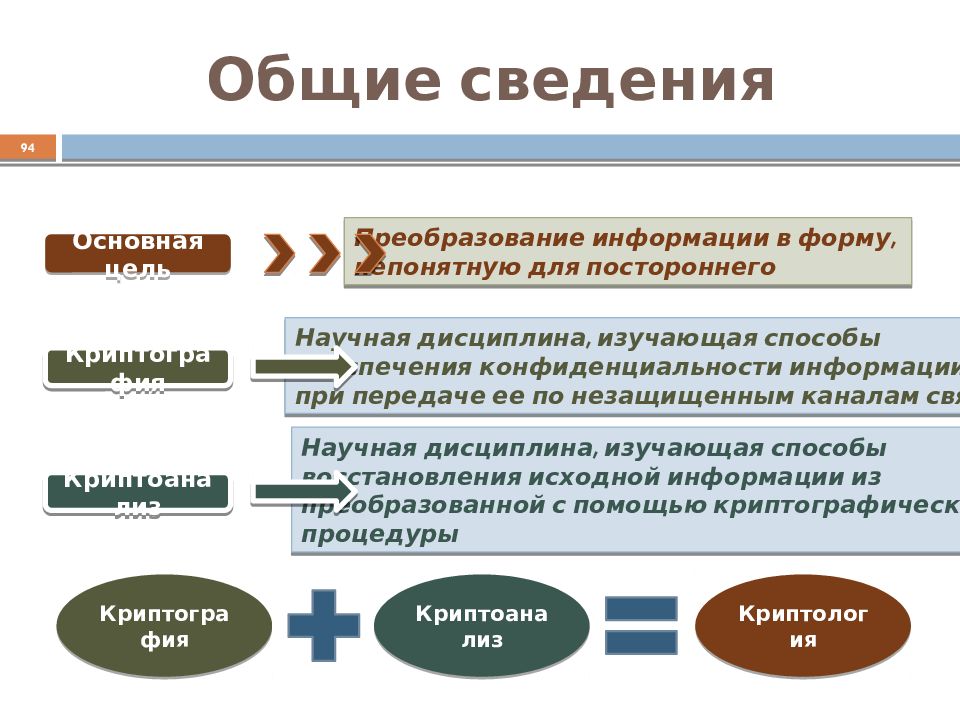

Слайд 94: Общие сведения

94 Основная цель Преобразование информации в форму, непонятную для постороннего Криптография Научная дисциплина, изучающая способы обеспечения конфиденциальности информации при передаче ее по незащищенным каналам связи Криптоанализ Научная дисциплина, изучающая способы восстановления исходной информации из преобразованной с помощью криптографической процедуры Криптография Криптоанализ Криптология

Слайд 95: Общие сведения

95 Стеганография Сокрытие самого факта передачи сообщения

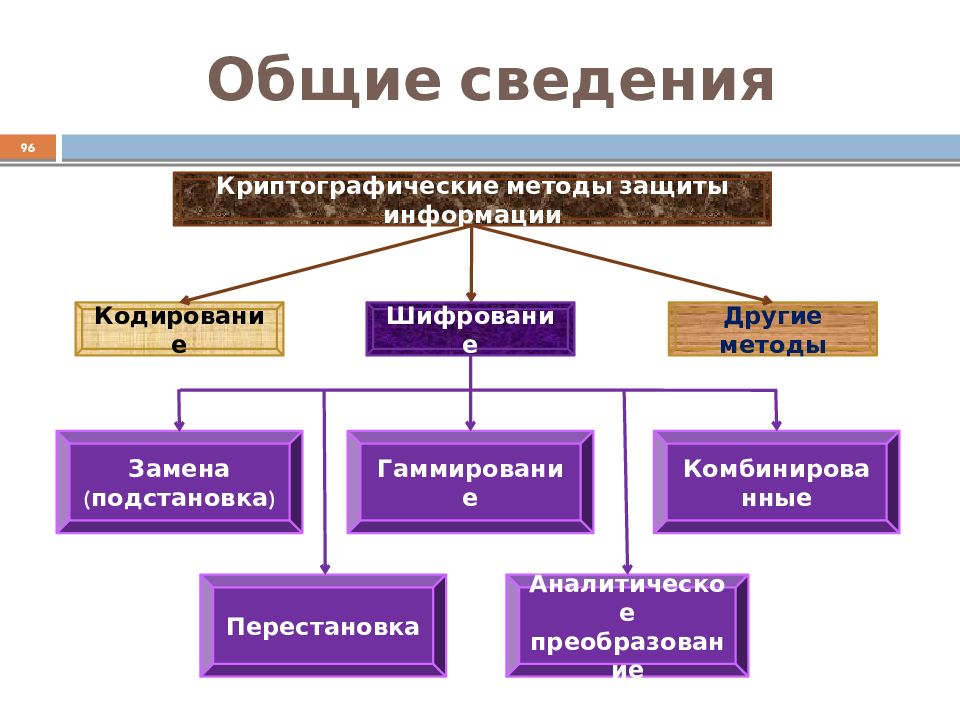

Слайд 96: Общие сведения

96 Криптографические методы защиты информации Кодирование Шифрование Другие методы Замена (подстановка) Перестановка Аналитическое преобразование Гаммирование Комбинированные

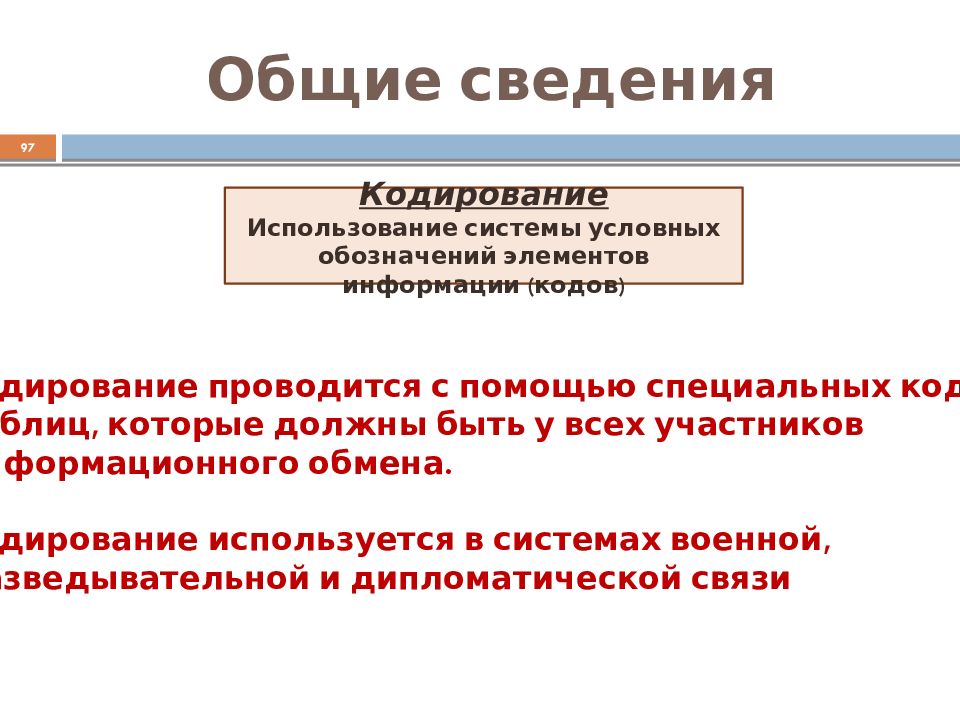

Слайд 97: Общие сведения

97 Кодирование Использование системы условных обозначений элементов информации (кодов) Кодирование проводится с помощью специальных кодовых таблиц, которые должны быть у всех участников информационного обмена. Кодирование используется в системах военной, разведывательной и дипломатической связи

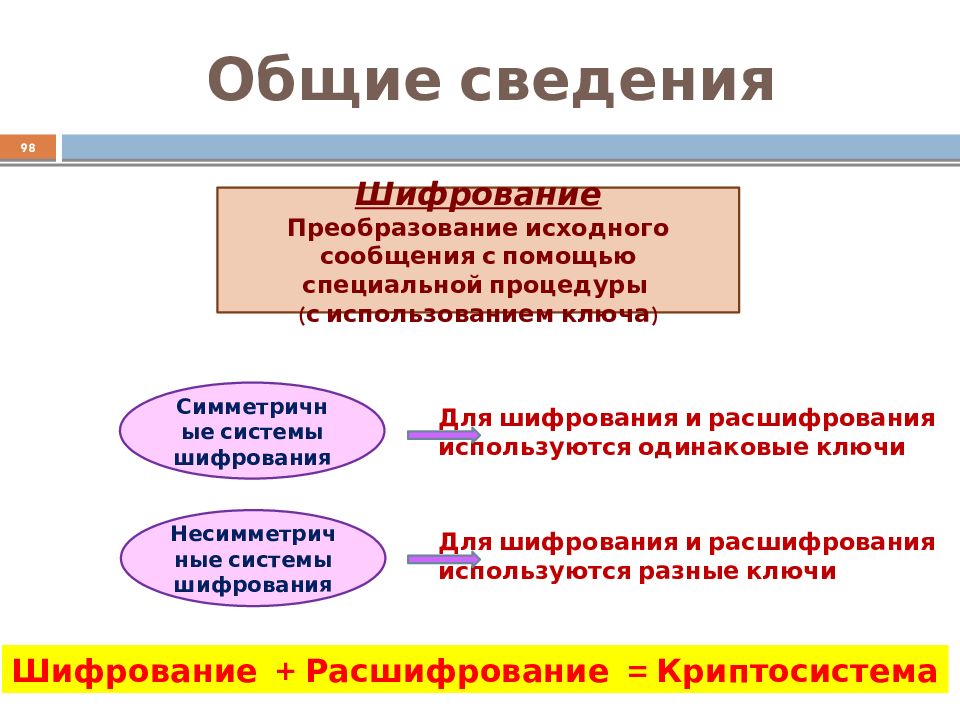

Слайд 98: Общие сведения

98 Шифрование Преобразование исходного сообщения с помощью специальной процедуры (с использованием ключа) Симметричные системы шифрования Несимметричные системы шифрования Для шифрования и расшифрования используются одинаковые ключи Для шифрования и расшифрования используются разные ключи Шифрование + Расшифрование = Криптосистема

Слайд 99: Общие сведения

99 Шифрование Симметричная система Отправитель Исходный код: 10110 Шифрование Инверсия: 01001 Перестановка: 11000 Получатель Полученное сообщение: 11000 Расшифрование Инверсия: 00111 Перестановка: 10110 Результат: 10110 Несимметричная система Отправитель Исходный код: 10110 Шифрование Инверсия: 01001 Серия перестановок: 10001 – 10001 – 10001 – 10010 Получатель Полученное сообщение: 10010 Расшифрование Инверсия: 01101 Серия перестановок: 10101 – 11001 – 11001 – 11010 Результат: 11010 10110 = 10110 11010 ≠ 10110

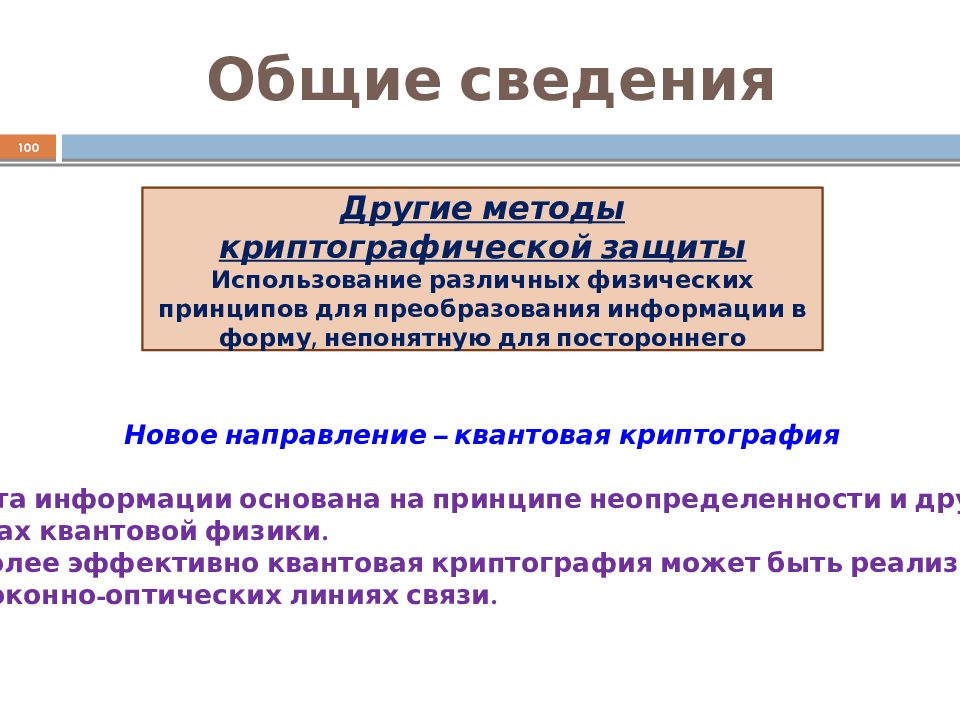

Слайд 100: Общие сведения

100 Другие методы криптографической защиты Использование различных физических принципов для преобразования информации в форму, непонятную для постороннего Новое направление – квантовая криптография Защита информации основана на принципе неопределенности и других законах квантовой физики. Наиболее эффективно квантовая криптография может быть реализована в волоконно-оптических линиях связи.

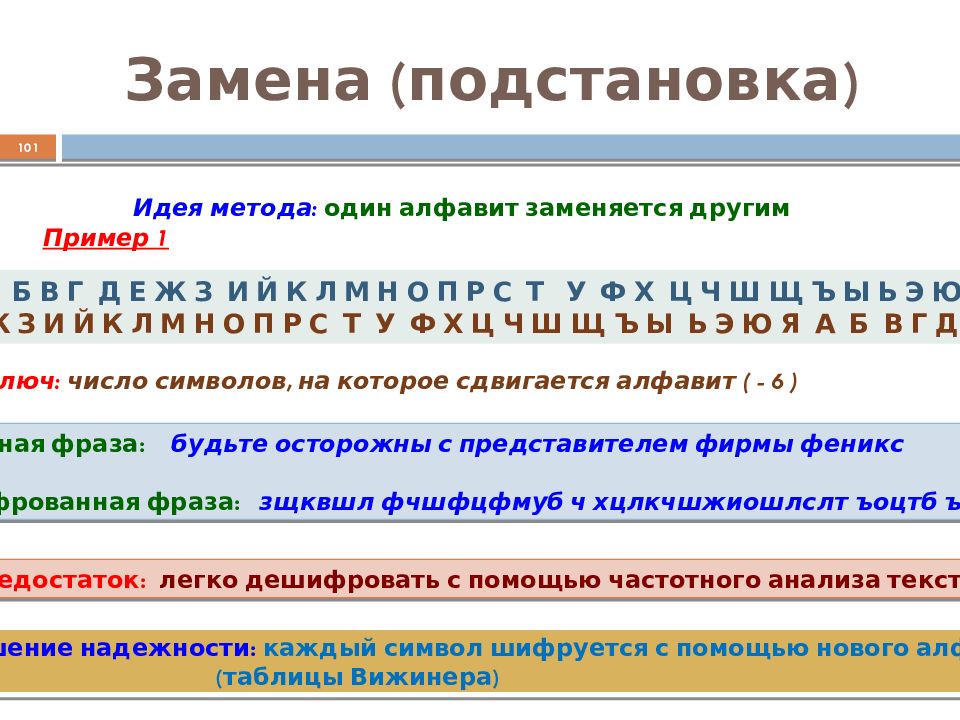

Слайд 101: Замена (подстановка)

101 Идея метода: один алфавит заменяется другим А Б В Г Д Е Ж З И Й К Л М Н О П Р С Т У Ф Х Ц Ч Ш Щ Ъ Ы Ь Э Ю Я Ж З И Й К Л М Н О П Р С Т У Ф Х Ц Ч Ш Щ Ъ Ы Ь Э Ю Я А Б В Г Д Е Исходная фраза: будьте осторожны с представителем фирмы феникс Зашифрованная фраза: зщквшл фчшфцфмуб ч хцлкчшжиошлслт ъоцтб ълуорч Недостаток: легко дешифровать с помощью частотного анализа текста Повышение надежности: каждый символ шифруется с помощью нового алфавита (таблицы Вижинера ) Пример 1 Ключ: число символов, на которое сдвигается алфавит ( - 6 )

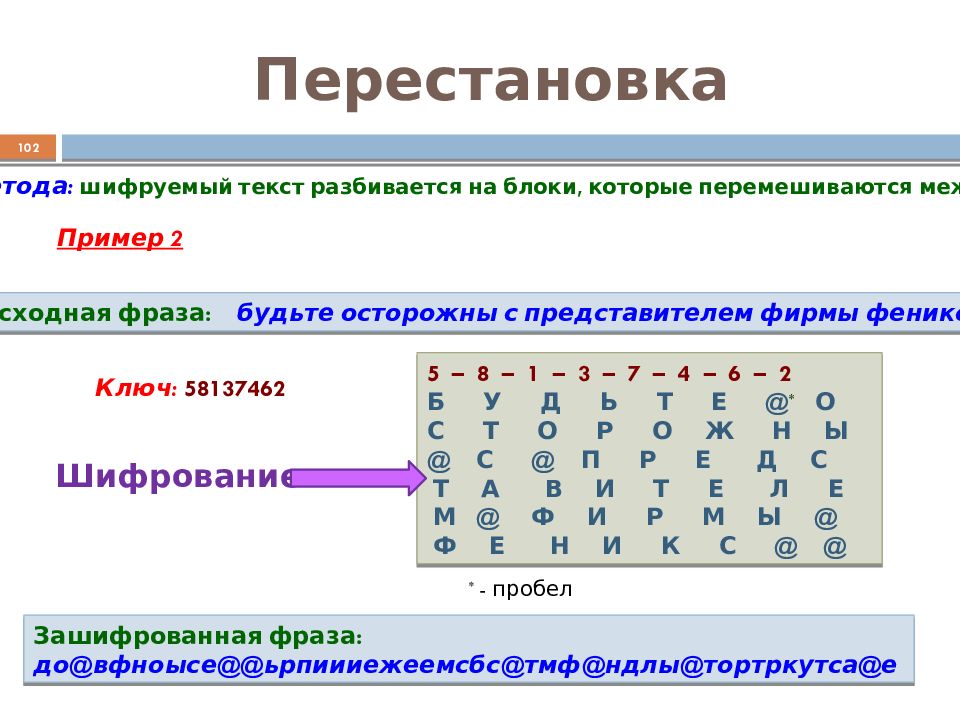

Слайд 102: Перестановка

102 Идея метода: шифруемый текст разбивается на блоки, которые перемешиваются между собой Пример 2 Исходная фраза: будьте осторожны с представителем фирмы феникс Ключ: 58137462 Шифрование 5 – 8 – 1 – 3 – 7 – 4 – 6 – 2 Б У Д Ь Т Е @ * О С Т О Р О Ж Н Ы @ С @ П Р Е Д С Т А В И Т Е Л Е М @ Ф И Р М Ы @ Ф Е Н И К С @ @ Зашифрованная фраза: до @ вфноысе @@ ьрпиииежеемсбс @ тмф @ ндлы @ тортркутса @ е * - пробел

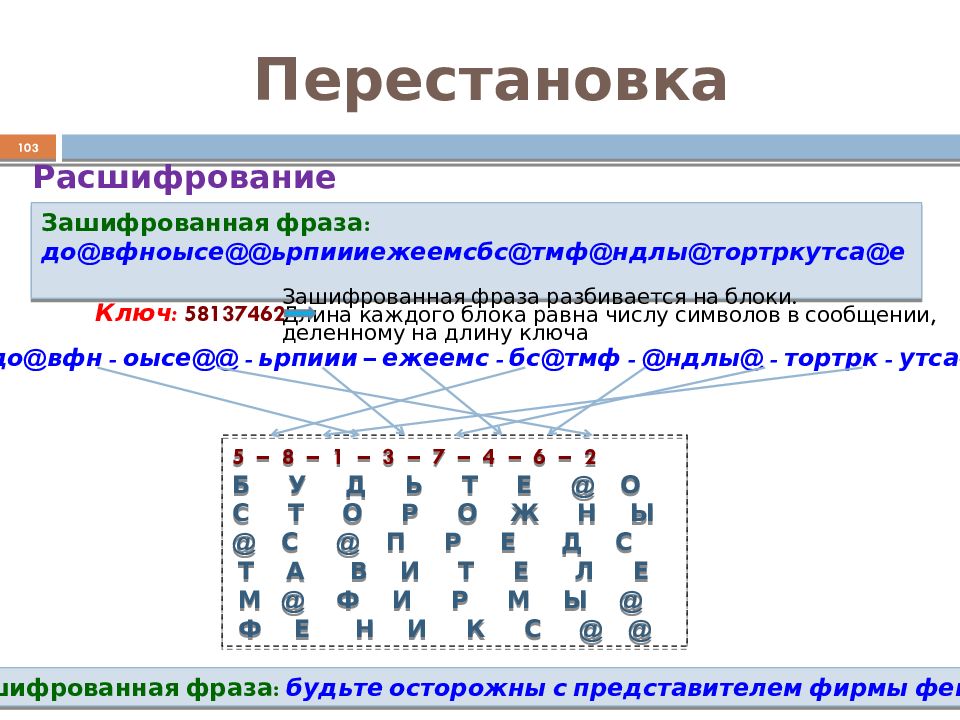

Слайд 103: Перестановка

103 Ключ: 58137462 5 – 8 – 1 – 3 – 7 – 4 – 6 – 2 Б У Д Ь Т Е @ О С Т О Р О Ж Н Ы @ С @ П Р Е Д С Т А В И Т Е Л Е М @ Ф И Р М Ы @ Ф Е Н И К С @ @ Зашифрованная фраза: до @ вфноысе @@ ьрпиииежеемсбс @ тмф @ ндлы @ тортркутса @ е Расшифрование Зашифрованная фраза разбивается на блоки. Длина каждого блока равна числу символов в сообщении, деленному на длину ключа до @ вфн - оысе @@ - ьрпиии – ежеемс - бс @ тмф - @ ндлы @ - тортрк - утса @ е Расшифрованная фраза: будьте осторожны с представителем фирмы феникс

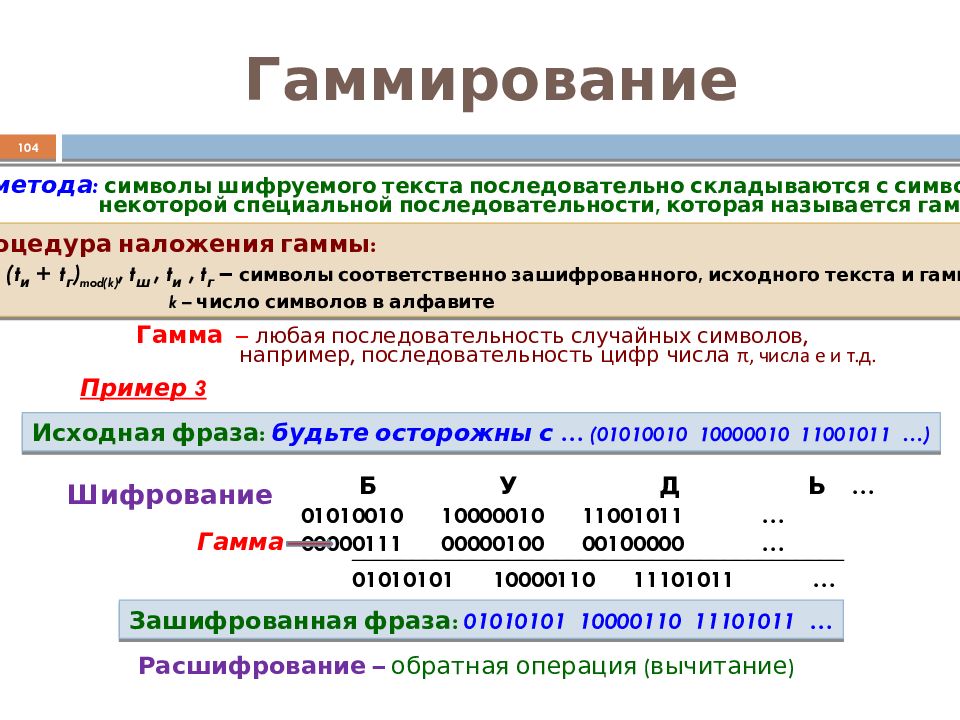

Слайд 104: Гаммирование

104 Идея метода: символы шифруемого текста последовательно складываются с символами некоторой специальной последовательности, которая называется гаммой Процедура наложения гаммы: t ш = (t и + t г ) mod(k), t ш, t и, t г – символы соответственно зашифрованного, исходного текста и гаммы; k – число символов в алфавите Гамма – любая последовательность случайных символов, например, последовательность цифр числа π, числа e и т.д. Пример 3 Исходная фраза: будьте осторожны с … (01010010 10000010 11001011 …) Шифрование Б У Д Ь … 01010010 10000010 11001011 … 00000111 00000100 00100000 … _________________________________________ 01010101 10000110 11101011 … Гамма Зашифрованная фраза: 01010101 10000110 11101011 … Расшифрование – обратная операция (вычитание)

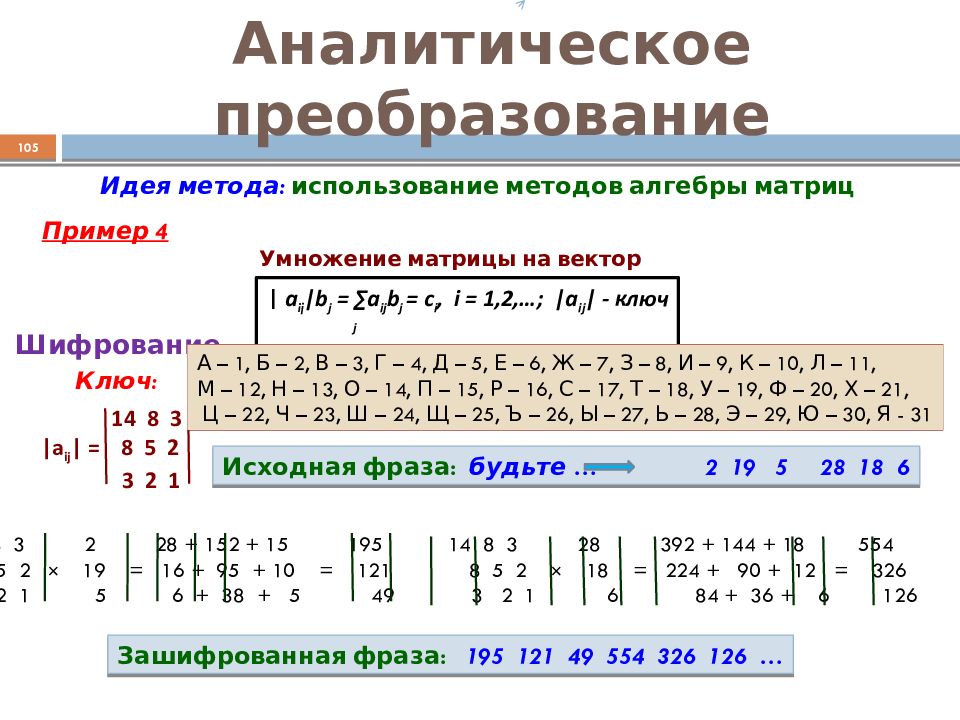

Слайд 105: Аналитическое преобразование

105 Идея метода: использование методов алгебры матриц Пример 4 Умножение матрицы на вектор Шифрование | a ij |b j = ∑ a ij b j = c i, i = 1,2,…; | a ij | - ключ j 14 8 3 | a ij | = 8 5 2 3 2 1 А – 1, Б – 2, В – 3, Г – 4, Д – 5, Е – 6, Ж – 7, З – 8, И – 9, К – 10, Л – 11, М – 12, Н – 13, О – 14, П – 15, Р – 16, С – 17, Т – 18, У – 19, Ф – 20, Х – 21, Ц – 22, Ч – 23, Ш – 24, Щ – 25, Ъ – 26, Ы – 27, Ь – 28, Э – 29, Ю – 30, Я - 31 Исходная фраза: будьте … 2 19 5 28 18 6 Ключ: 8 3 2 28 + 152 + 15 195 14 8 3 28 392 + 144 + 18 554 8 5 2 × 19 = 16 + 95 + 10 = 121 8 5 2 × 18 = 224 + 90 + 12 = 326 3 2 1 5 6 + 38 + 5 49 3 2 1 6 84 + 36 + 6 126 Зашифрованная фраза: 195 121 49 554 326 126 …

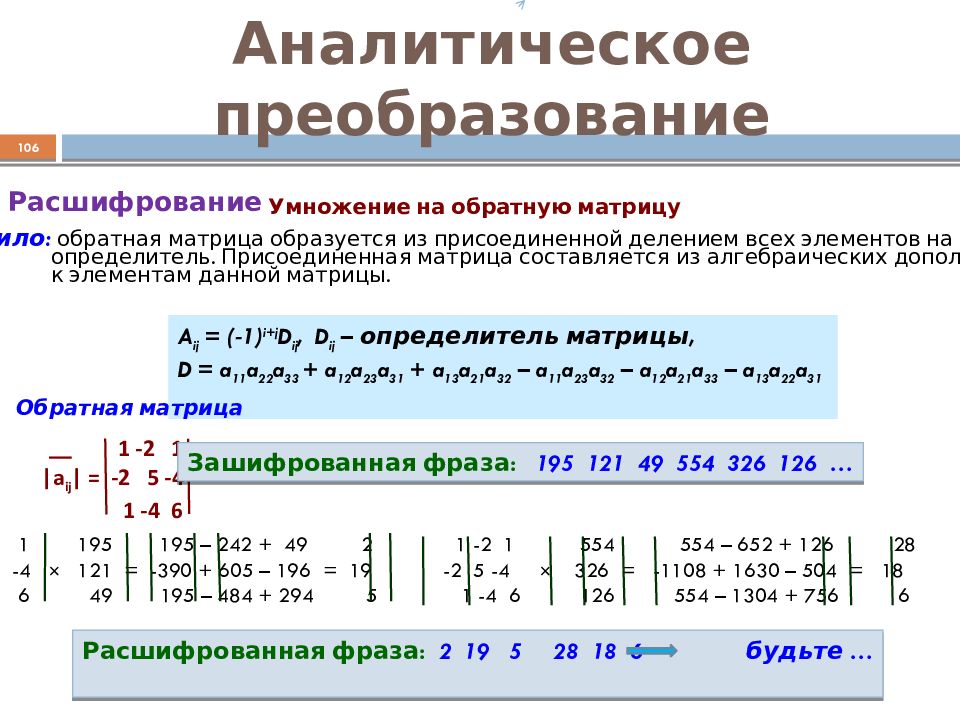

Слайд 106: Аналитическое преобразование

106 Умножение на обратную матрицу Расшифрование 1 -2 1 | a ij | = -2 5 -4 1 -4 6 Расшифрованная фраза: 2 19 5 28 18 6 будьте … 1 -2 1 195 195 – 242 + 49 2 1 -2 1 554 554 – 652 + 126 28 -2 5 -4 × 121 = -390 + 605 – 196 = 19 -2 5 -4 × 326 = -1108 + 1630 – 504 = 18 1 -4 6 49 195 – 484 + 294 5 1 -4 6 126 554 – 1304 + 756 6 Зашифрованная фраза: 195 121 49 554 326 126 … Правило: обратная матрица образуется из присоединенной делением всех элементов на определитель. Присоединенная матрица составляется из алгебраических дополнений А к элементам данной матрицы. A ij = ( - 1) i+j D ij, D ij – определитель матрицы, D = a 11 a 22 a 33 + a 12 a 23 a 31 + a 13 a 21 a 32 – a 11 a 23 a 32 – a 12 a 21 a 33 – a 13 a 22 a 31 Обратная матрица

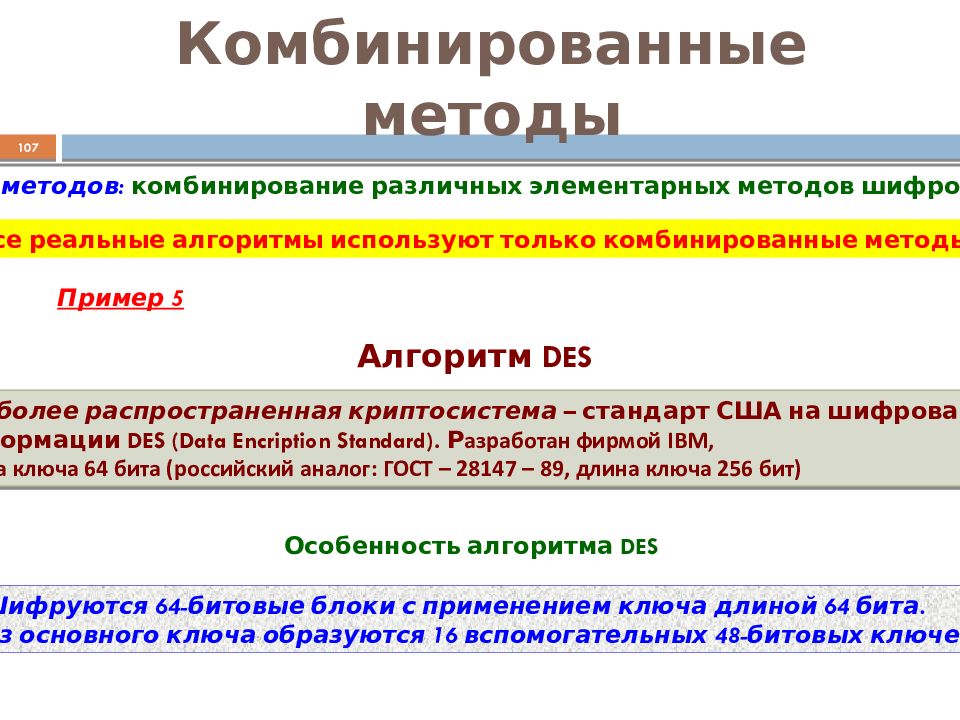

Слайд 107: Комбинированные методы

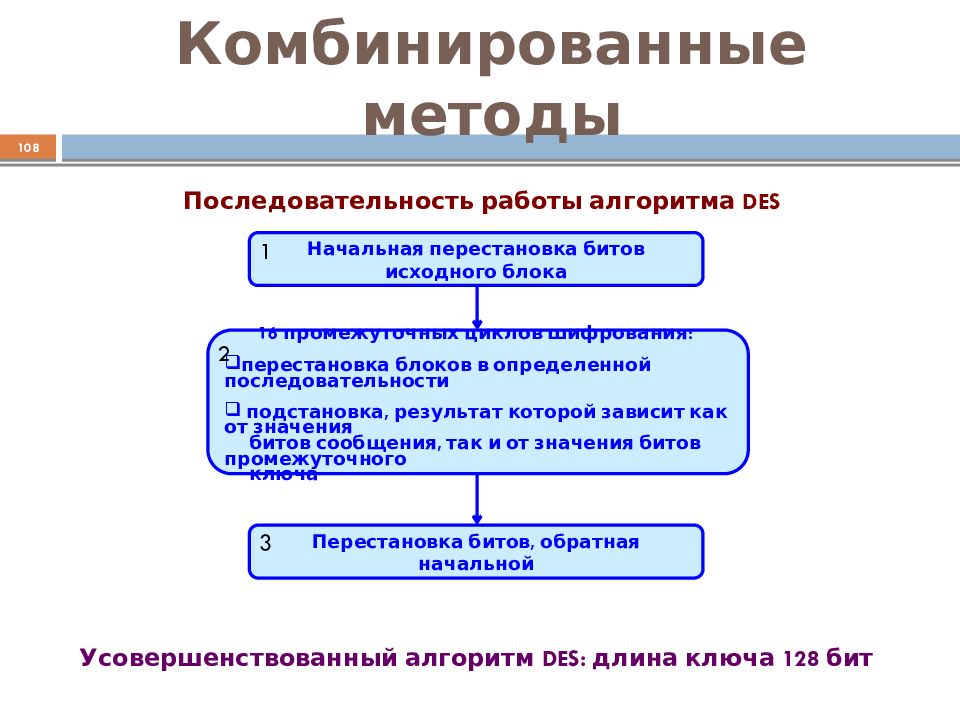

107 Идея методов: комбинирование различных элементарных методов шифрования Пример 5 Наиболее распространенная криптосистема – стандарт США на шифрование информации DES (Data Encription Standard). Р азработан фирмой IBM, длина ключа 64 бита (российский аналог: ГОСТ – 28147 – 89, длина ключа 256 бит) Алгоритм DES Шифруются 64-битовые блоки с применением ключа длиной 64 бита. Из основного ключа образуются 16 вспомогательных 48-битовых ключей. Все реальные алгоритмы используют только комбинированные методы!!! Особенность алгоритма DES

Слайд 108: Комбинированные методы

108 Последовательность работы алгоритма DES Начальная перестановка битов исходного блока 1 16 промежуточных циклов шифрования: перестановка блоков в определенной последовательности подстановка, результат которой зависит как от значения битов сообщения, так и от значения битов промежуточного ключа 2 Перестановка битов, обратная начальной 3 Усовершенствованный алгоритм DES : длина ключа 128 бит

Слайд 109: Несимметричные системы шифрования

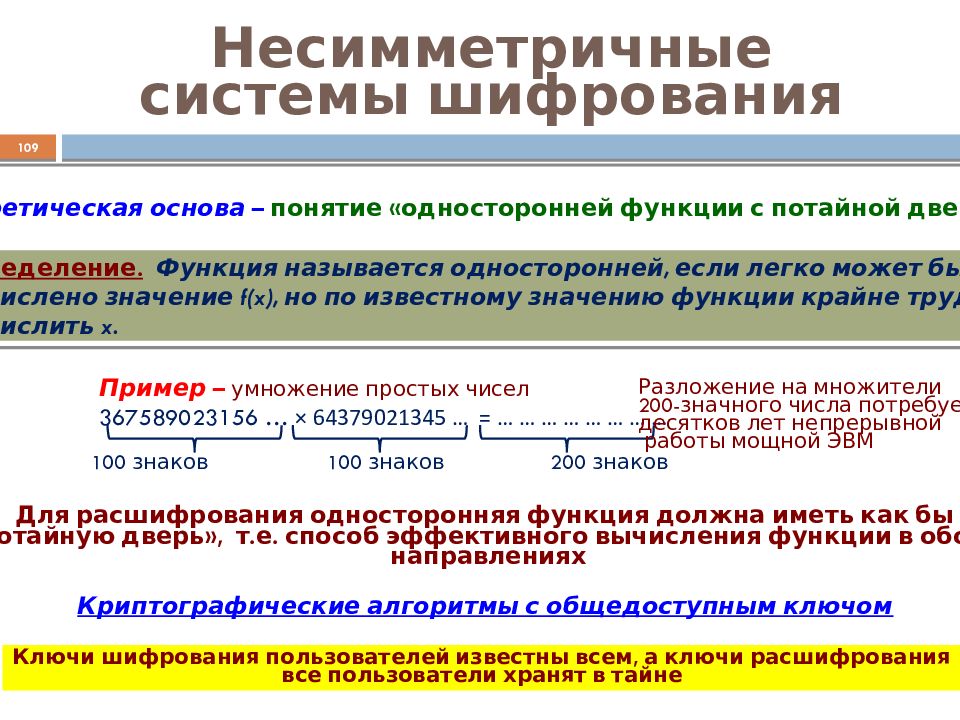

109 Криптографические алгоритмы с общедоступным ключом Теоретическая основа – понятие «односторонней функции с потайной дверью» Определение. Функция называется односторонней, если легко может быть вычислено значение f(x), но по известному значению функции крайне трудно вычислить x. Пример – умножение простых чисел 367589023156 … × 64379021345 … = … … … … … … … … 100 знаков 100 знаков 200 знаков Разложение на множители 200-значного числа потребует десятков лет непрерывной работы мощной ЭВМ Для расшифрования односторонняя функция должна иметь как бы «потайную дверь», т.е. способ эффективного вычисления функции в обоих направлениях Ключи шифрования пользователей известны всем, а ключи расшифрования все пользователи хранят в тайне

Слайд 110: Стойкость криптосистемы

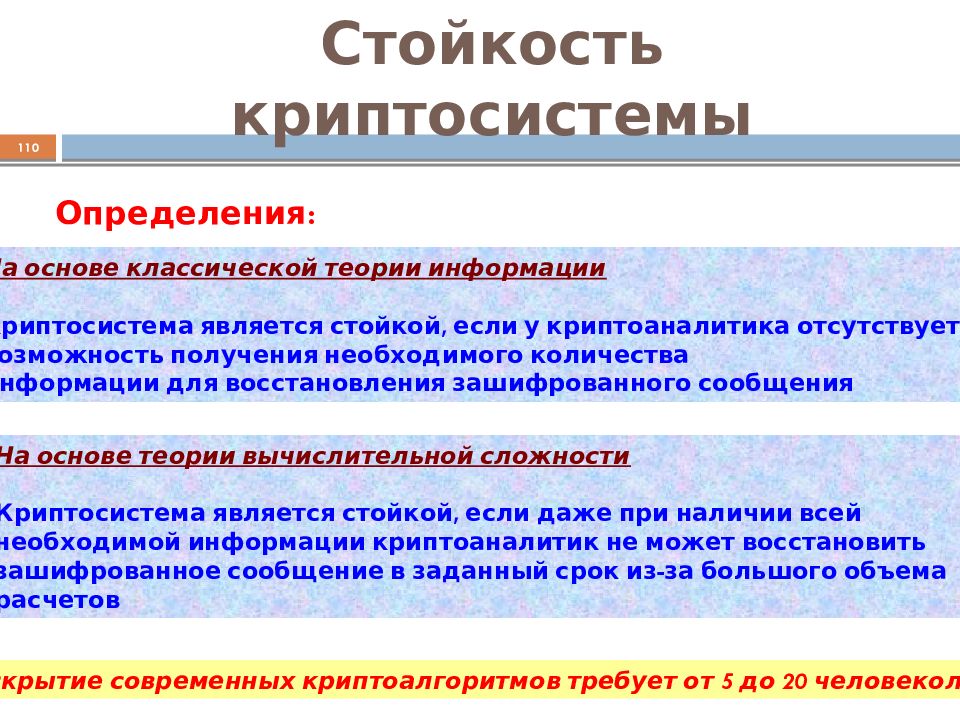

110 Определения: На основе классической теории информации Криптосистема является стойкой, если у криптоаналитика отсутствует возможность получения необходимого количества информации для восстановления зашифрованного сообщения На основе теории вычислительной сложности Криптосистема является стойкой, если даже при наличии всей необходимой информации криптоаналитик не может восстановить зашифрованное сообщение в заданный срок из-за большого объема расчетов Вскрытие современных криптоалгоритмов требует от 5 до 20 человеколет

Слайд 111: Стойкость криптосистемы

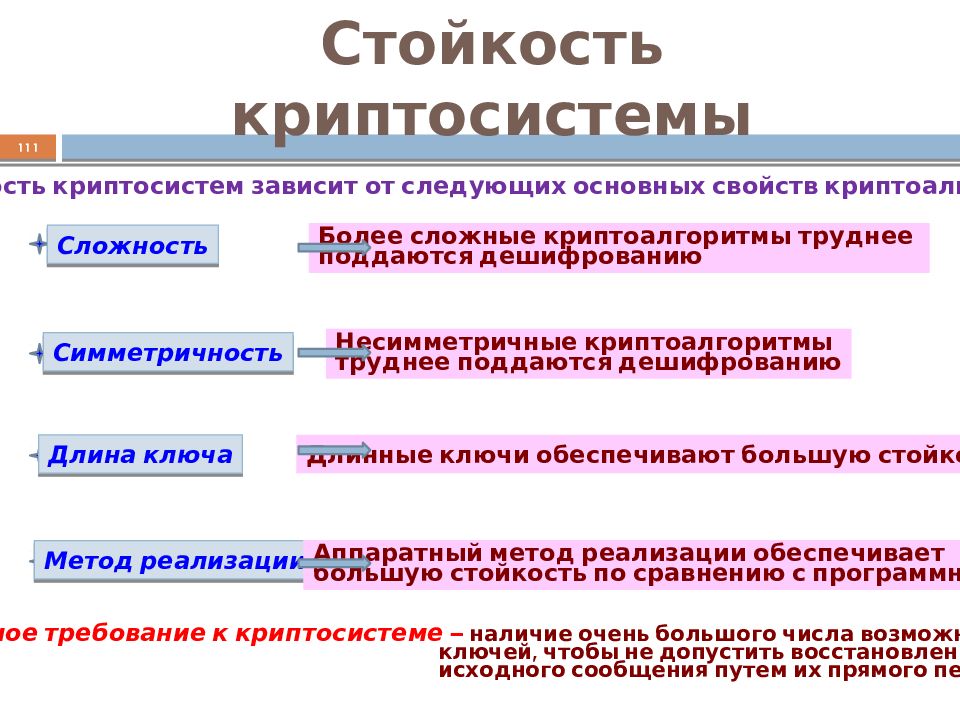

111 Стойкость криптосистем зависит от следующих основных свойств криптоалгоритмов : Сложность Более сложные криптоалгоритмы труднее поддаются дешифрованию Симметричность Несимметричные криптоалгоритмы труднее поддаются дешифрованию Длина ключа Длинные ключи обеспечивают большую стойкость Метод реализации Аппаратный метод реализации обеспечивает большую стойкость по сравнению с программным Основное требование к криптосистеме – наличие очень большого числа возможных ключей, чтобы не допустить восстановления исходного сообщения путем их прямого перебора

Слайд 112: Распределение ключей шифрования

112 Распределение ключей Генерация ключей Доведение ключей до абонентов Ввод ключей в криптографическое оборудование ГЕНЕРАЦИЯ КЛЮЧЕЙ Требования Вероятности генерации любых возможных значений ключа должны быть одинаковыми Не должны вырабатываться «слабые» ключи, известные для конкретного алгоритма шифрования

Слайд 113: Распределение ключей шифрования

113 ДОВЕДЕНИЕ КЛЮЧЕЙ ДО АБОНЕНТОВ Небольшое число абонентов Ключи поставляются потребителям традиционным способом ( спецпочтой или курьерской службой) на бумажных или машинных носителях Большое число абонентов Системы автоматизированного распределения ключей по каналам связи (децентрализованные и централизованные)

Слайд 114: Распределение ключей шифрования

114 ДОВЕДЕНИЕ КЛЮЧЕЙ ДО АБОНЕНТОВ Децентрализованные системы 2 ключа: ключ данных (КД) ключ шифрования ключей (КШК) Период замены КШК >> периода замены КД Доведение КШК до абонентов – традиционные методы A B { (КД) A } КШК Готов к обмену информацией Зашифрованное сообщение Для передачи КШК по каналам связи может использоваться криптосистема с общедоступным ключом (ОК). Получается трехключевая система (ОК, КШК,КД) 1 2 3 (КШК) откр. B 0

Слайд 115: Распределение ключей шифрования

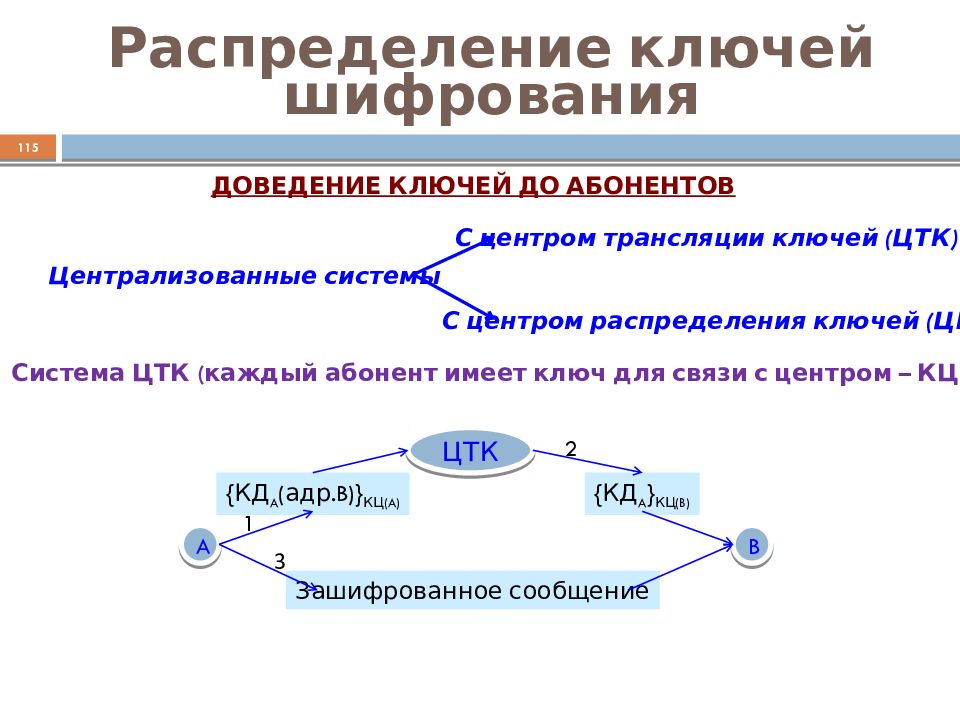

115 ДОВЕДЕНИЕ КЛЮЧЕЙ ДО АБОНЕНТОВ Централизованные системы С центром трансляции ключей (ЦТК) С центром распределения ключей (ЦРК) Система ЦТК (каждый абонент имеет ключ для связи с центром – КЦ) ЦТК A B { КД A ( адр. B)} КЦ( A ) { КД A } КЦ( B ) Зашифрованное сообщение 1 2 3

Слайд 116: Распределение ключей шифрования

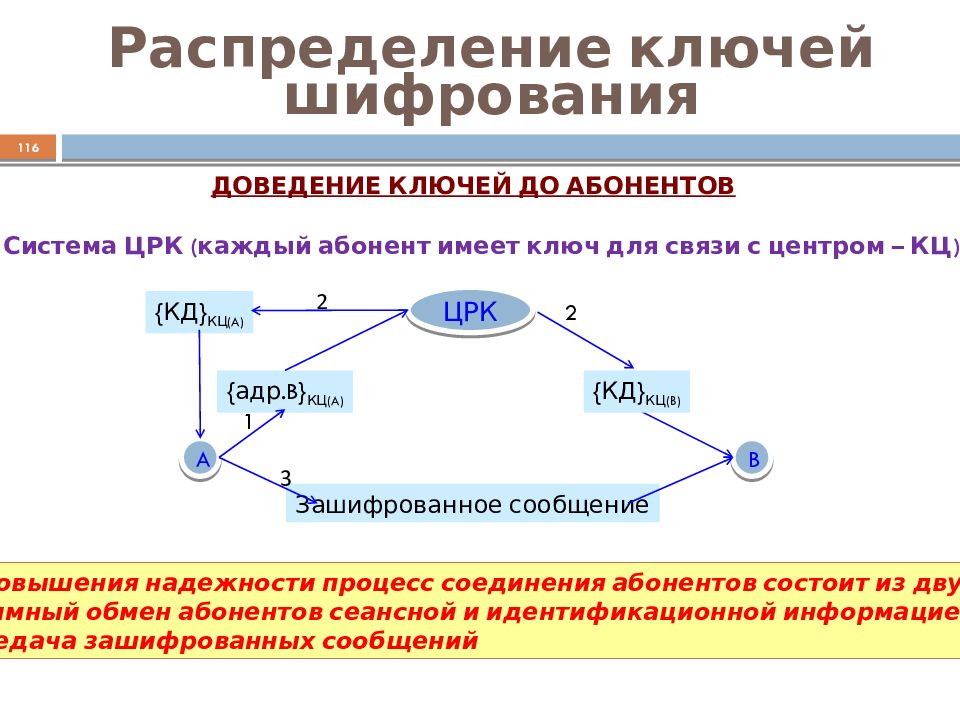

116 ДОВЕДЕНИЕ КЛЮЧЕЙ ДО АБОНЕНТОВ Система ЦРК (каждый абонент имеет ключ для связи с центром – КЦ) ЦРК A B { адр. B} КЦ( A ) Зашифрованное сообщение 1 2 3 { КД } КЦ( B ) { КД } КЦ( A ) 2 Для повышения надежности процесс соединения абонентов состоит из двух фаз: взаимный обмен абонентов сеансной и идентификационной информацией; передача зашифрованных сообщений

Слайд 117: Распределение ключей шифрования

117 ВВОД КЛЮЧЕЙ В КРИПТОГРАФИЧЕСКОЕ ОБОРУДОВАНИЕ При вводе ключей обязателен двойной контроль: два замка, ключи от которых у двух разных лиц (ввод возможен только при их совместном открытии); раздельный ввод ключей (по частям)

Слайд 118: Электронная цифровая подпись

118 Определение ЭЦП – некоторая информация со специальной структурой, которая на основе выполнения определенных математических соотношений между подписанным сообщением и открытым ключом позволяет с очень высокой степенью достоверности проверить целостность этого сообщения и сделать вывод о том, была ли цифровая подпись выработана с использованием закрытого ключа, соответствующего данному открытому ключу

Слайд 119: Электронная цифровая подпись

119 A B Открытый ключ B (Закрытый ключ A ) Закрытый ключ B (Открытый ключ A) Исходное сообщение Исходное сообщение (Результаты проверки подписи) Шифрование (Формирование подписи) Расшифрование (Проверка подписи) Канал связи ?

Слайд 120: Электронная цифровая подпись

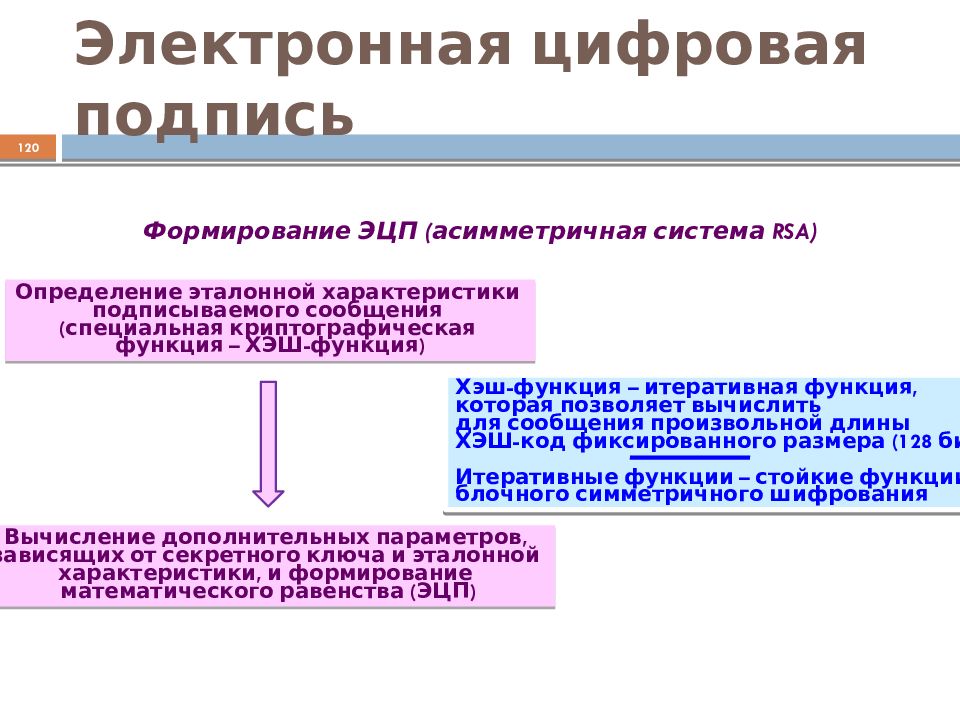

120 Формирование ЭЦП (асимметричная система RSA) Определение эталонной характеристики подписываемого сообщения (специальная криптографическая функция – ХЭШ-функция ) Хэш-функция – итеративная функция, которая позволяет вычислить для сообщения произвольной длины ХЭШ-код фиксированного размера (128 бит) Итеративные функции – стойкие функции блочного симметричного шифрования Вычисление дополнительных параметров, зависящих от секретного ключа и эталонной характеристики, и формирование математического равенства (ЭЦП)

Слайд 121: Электронная цифровая подпись

121 Проверка подписи Проверка справедливости математического равенства В качестве параметров алгоритма проверки выступают цифровая подпись и текущая характеристика сообщения, а также открытый ключ предполагаемого отправителя сообщения (криптосистема Эль-Гамаля )

Слайд 122: Криптографические методы защиты информации в ЭВМ

122 Защита паролей и информации, записанной в долговременной памяти (жесткий диск, CD и т.п. ) Алгоритм шифрования паролей использует встроенный неизменяемый ключ (дешифровать пароль в обычных условиях не может даже администратор системы). Перед шифрованием к паролю добавляется еще несколько символов для обеспечения уникальности зашифрованного пароля (даже если два пользователя выберут одинаковый пароль). Такая система защиты паролей принята в ОС UNIX. Шифрование данных в долговременной памяти – эффективный способ предотвращения несанкционированного доступа к ним с целью копирования или хищения

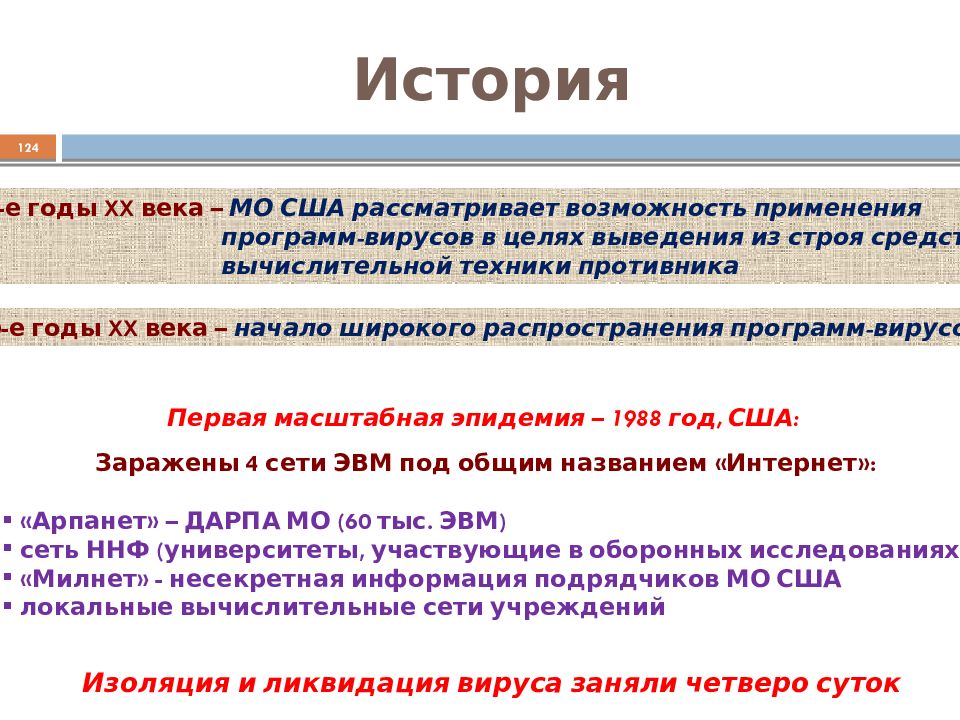

Слайд 124: История

124 60-е годы XX века – МО США рассматривает возможность применения программ-вирусов в целях выведения из строя средств вычислительной техники противника 80-е годы XX века – начало широкого распространения программ-вирусов Первая масштабная эпидемия – 1988 год, США: Заражены 4 сети ЭВМ под общим названием «Интернет»: «Арпанет» – ДАРПА МО (60 тыс. ЭВМ) сеть ННФ (университеты, участвующие в оборонных исследованиях) « Милнет » - несекретная информация подрядчиков МО США локальные вычислительные сети учреждений Изоляция и ликвидация вируса заняли четверо суток

Слайд 125: Определения

125 Компьютерный вирус – самокопирующаяся программа, заражающая другие программы, разрушающая данные, носители информации и даже оборудование Компьютерный вирус представляет собой программу, которая способна заражать другие программы, модифицируя их так, чтобы они включали в себя копию вируса (или его разновидность)

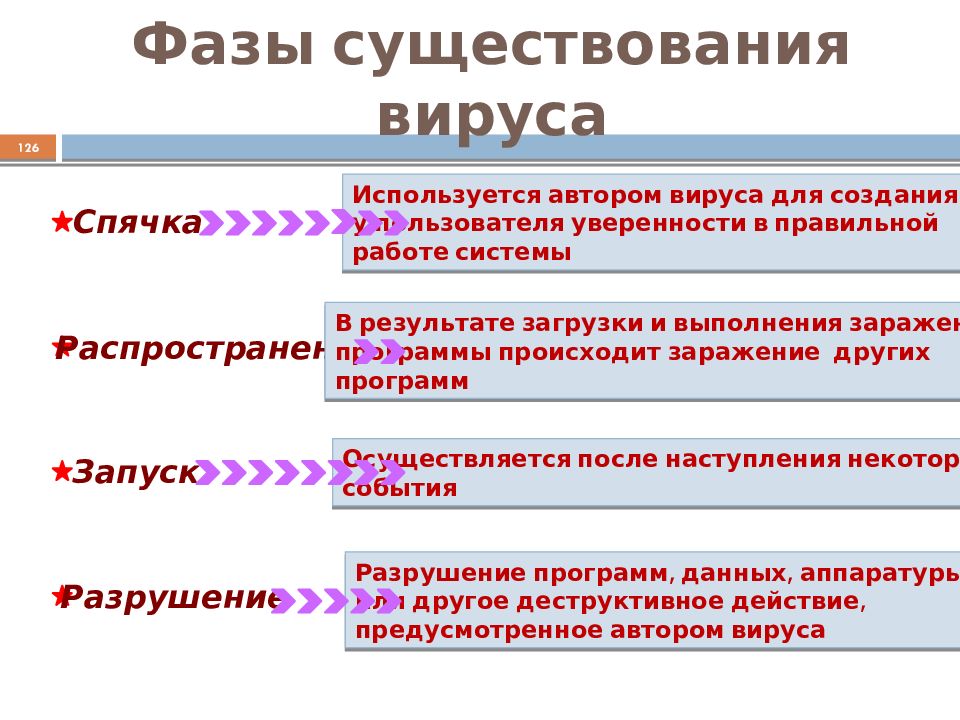

Слайд 126: Фазы существования вируса

126 Спячка Распространение Запуск Разрушение Используется автором вируса для создания у пользователя уверенности в правильной работе системы В результате загрузки и выполнения зараженной программы происходит заражение других программ Осуществляется после наступления некоторого события Разрушение программ, данных, аппаратуры или другое деструктивное действие, предусмотренное автором вируса

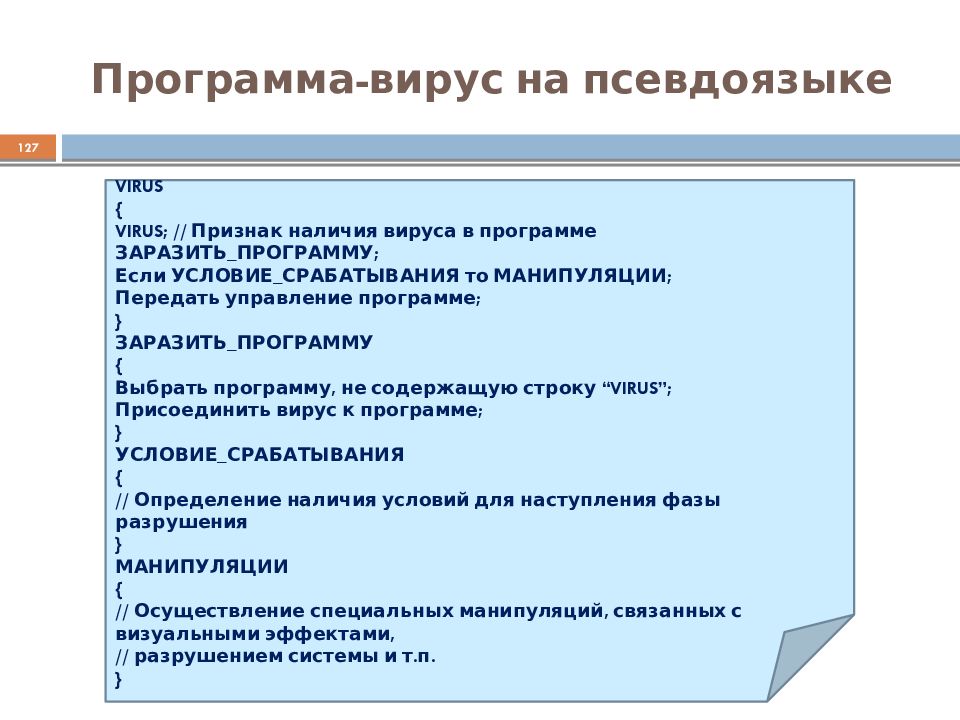

Слайд 127: Программа-вирус на псевдоязыке

127 VIRUS { VIRUS; // Признак наличия вируса в программе ЗАРАЗИТЬ_ПРОГРАММУ; Если УСЛОВИЕ_СРАБАТЫВАНИЯ то МАНИПУЛЯЦИИ; Передать управление программе; } ЗАРАЗИТЬ_ПРОГРАММУ { Выбрать программу, не содержащую строку “VIRUS”; Присоединить вирус к программе; } УСЛОВИЕ_СРАБАТЫВАНИЯ { // Определение наличия условий для наступления фазы разрушения } МАНИПУЛЯЦИИ { // Осуществление специальных манипуляций, связанных с визуальными эффектами, // разрушением системы и т.п. }

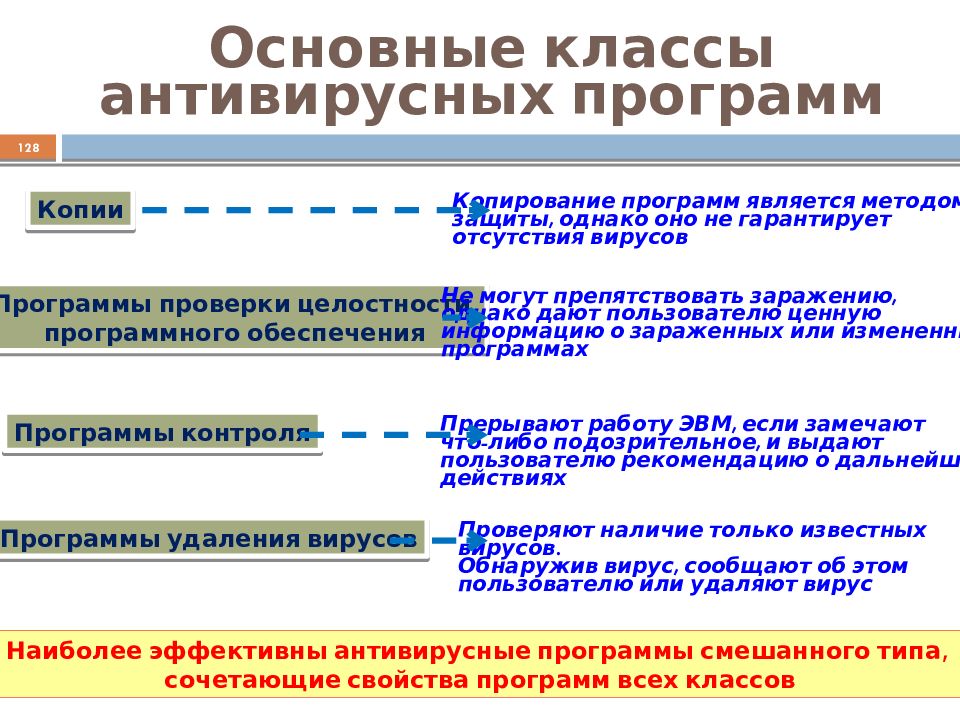

Слайд 128: Основные классы антивирусных программ

128 Копии Программы проверки целостности программного обеспечения Программы контроля Программы удаления вирусов Копирование программ является методом защиты, однако оно не гарантирует отсутствия вирусов Не могут препятствовать заражению, однако дают пользователю ценную информацию о зараженных или измененных программах Прерывают работу ЭВМ, если замечают что-либо подозрительное, и выдают пользователю рекомендацию о дальнейших действиях Проверяют наличие только известных вирусов. Обнаружив вирус, сообщают об этом пользователю или удаляют вирус Наиболее эффективны антивирусные программы смешанного типа, сочетающие свойства программ всех классов

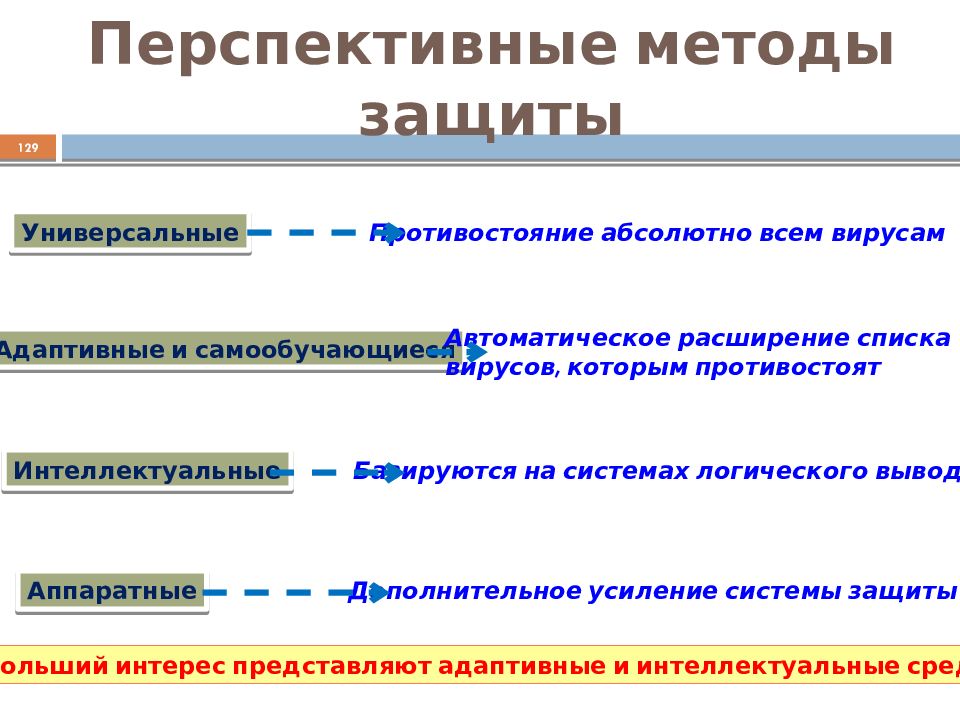

Слайд 129: Перспективные методы защиты

129 Универсальные Адаптивные и самообучающиеся Интеллектуальные Аппаратные Противостояние абсолютно всем вирусам Автоматическое расширение списка вирусов, которым противостоят Базируются на системах логического вывода Дополнительное усиление системы защиты Наибольший интерес представляют адаптивные и интеллектуальные средства

Слайд 130: Вирусное подавление как вид информационного оружия

130 Цели вирусного подавления Скрытые изменения функций системы Вывод системы из строя Разрушение файлов данных и прикладных программ Характерная черта современных АС – возрастание уязвимости для компьютерных вирусов Расширение применения распределенной цифровой обработки информации Использование перепрограммируемых встроенных ЭВМ и сетей связи Стандартизация ЭВМ, программного обеспечения, форматов сообщений и процедур передачи данных Более доступны различные компоненты АС Большая доступность перепрограммируемых ЗУ и сетей обмена (поражение – изменение маршрутов обмена) Создаются благоприятные условия для использования стандартных программ вирусного подавления

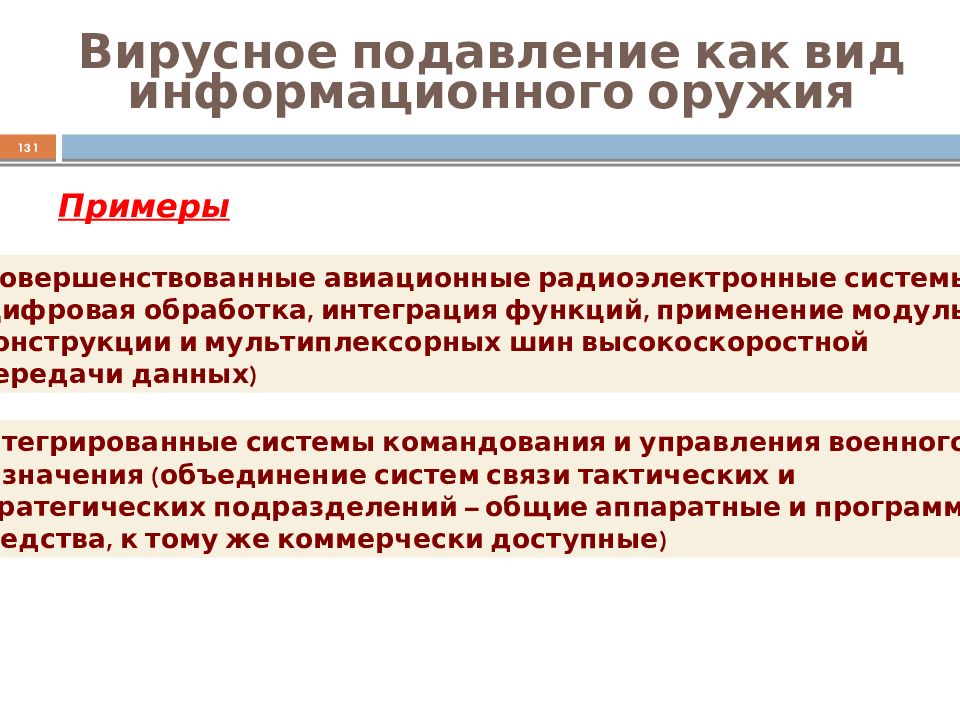

Слайд 131: Вирусное подавление как вид информационного оружия

131 Примеры Усовершенствованные авиационные радиоэлектронные системы (цифровая обработка, интеграция функций, применение модульной конструкции и мультиплексорных шин высокоскоростной передачи данных) Интегрированные системы командования и управления военного назначения (объединение систем связи тактических и стратегических подразделений – общие аппаратные и программные средства, к тому же коммерчески доступные)

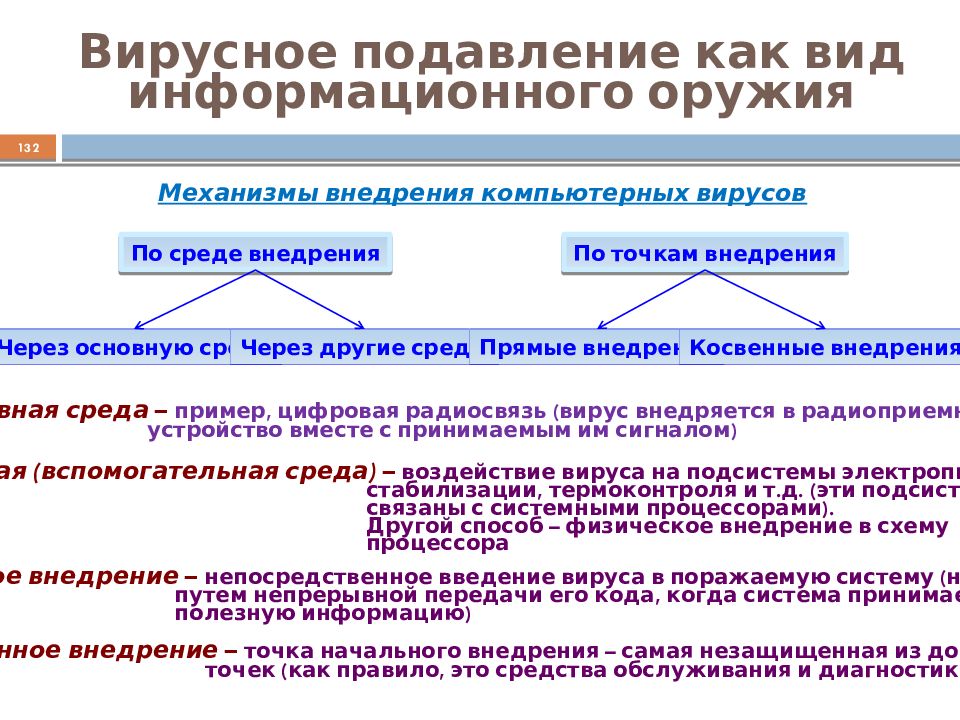

Слайд 132: Вирусное подавление как вид информационного оружия

132 Механизмы внедрения компьютерных вирусов По среде внедрения По точкам внедрения Через основную среду Через другие среды Прямые внедрения Косвенные внедрения Основная среда – пример, цифровая радиосвязь (вирус внедряется в радиоприемное устройство вместе с принимаемым им сигналом) Другая (вспомогательная среда) – воздействие вируса на подсистемы электропитания, стабилизации, термоконтроля и т.д. (эти подсистемы связаны с системными процессорами). Другой способ – физическое внедрение в схему процессора Прямое внедрение – непосредственное введение вируса в поражаемую систему (например, путем непрерывной передачи его кода, когда система принимает полезную информацию) Косвенное внедрение – точка начального внедрения – самая незащищенная из доступных точек (как правило, это средства обслуживания и диагностики)

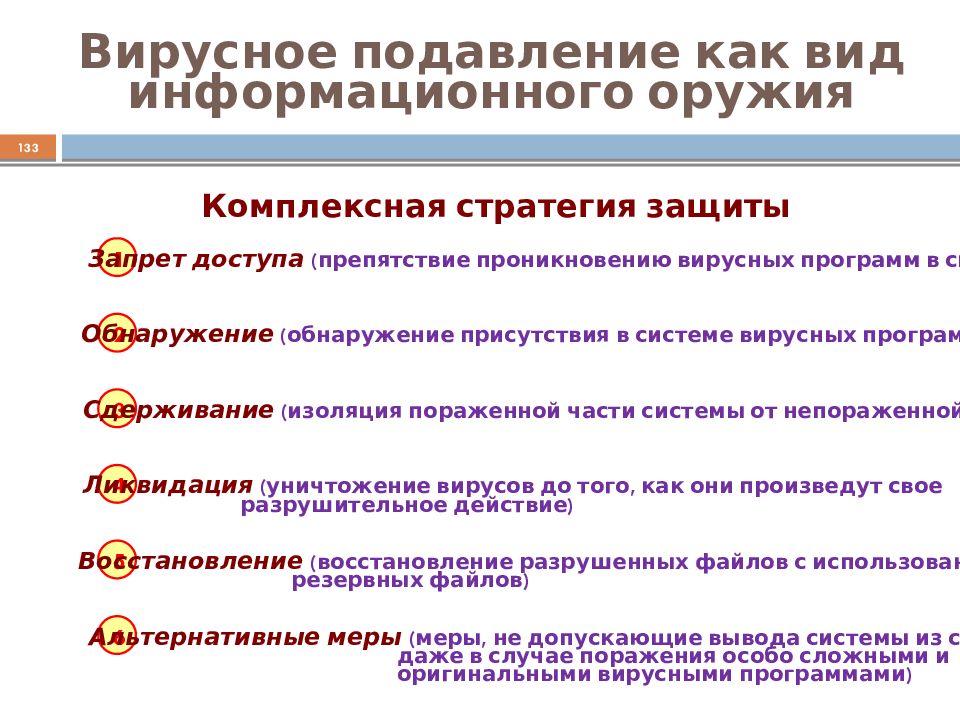

Слайд 133: Вирусное подавление как вид информационного оружия

133 Комплексная стратегия защиты 2 3 1 4 5 6 Запрет доступа (препятствие проникновению вирусных программ в систему) Обнаружение ( обнаружение присутствия в системе вирусных программ) Сдерживание (изоляция пораженной части системы от непораженной) Ликвидация (уничтожение вирусов до того, как они произведут свое разрушительное действие) Восстановление ( восстановление разрушенных файлов с использованием резервных файлов) Альтернативные меры ( меры, не допускающие вывода системы из строя даже в случае поражения особо сложными и оригинальными вирусными программами)

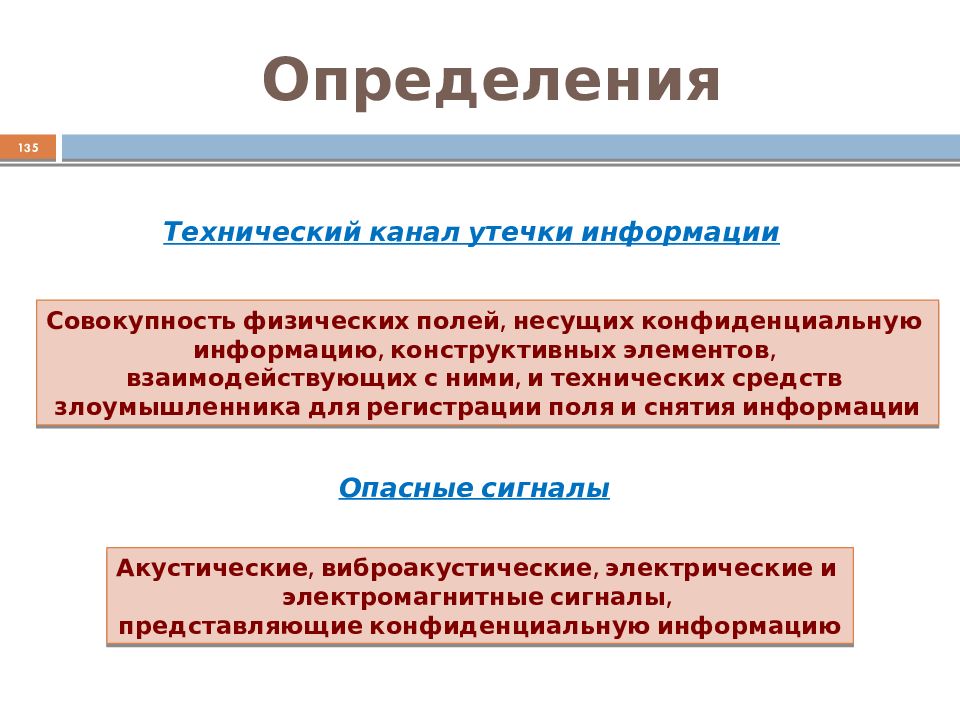

Слайд 135: Определения

135 Технический канал утечки информации Совокупность физических полей, несущих конфиденциальную информацию, конструктивных элементов, взаимодействующих с ними, и технических средств злоумышленника для регистрации поля и снятия информации Опасные сигналы Акустические, виброакустические, электрические и электромагнитные сигналы, представляющие конфиденциальную информацию

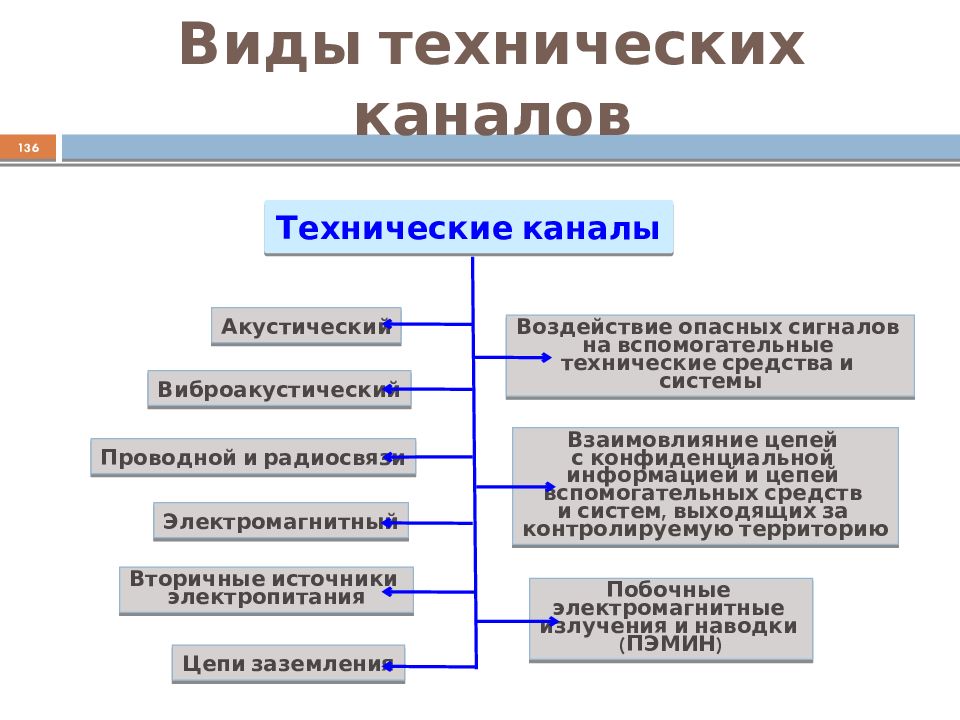

Слайд 136: Виды технических каналов

136 Технические каналы Акустический Виброакустический Проводной и радиосвязи Электромагнитный Вторичные источники электропитания Воздействие опасных сигналов на вспомогательные технические средства и системы Цепи заземления Взаимовлияние цепей с конфиденциальной информацией и цепей вспомогательных средств и систем, выходящих за контролируемую территорию Побочные электромагнитные излучения и наводки (ПЭМИН)

Слайд 137: Виды технических каналов

137 Источники опасных сигналов Технические средства Человек Технические средства Основные Вспомогательные

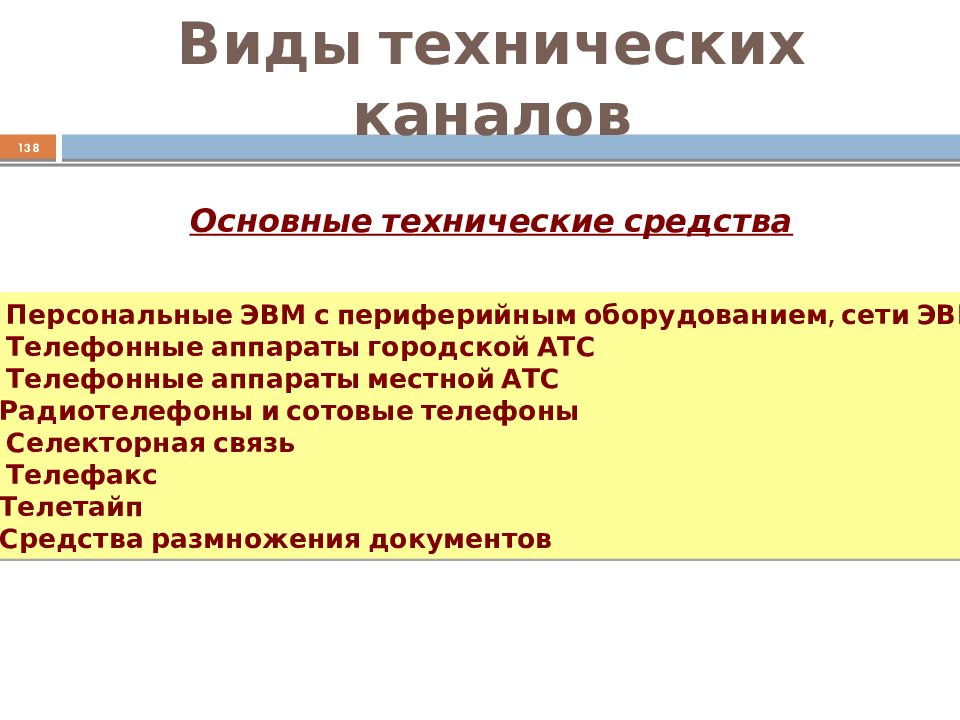

Слайд 138: Виды технических каналов

138 Основные технические средства Персональные ЭВМ с периферийным оборудованием, сети ЭВМ Телефонные аппараты городской АТС Телефонные аппараты местной АТС Радиотелефоны и сотовые телефоны Селекторная связь Телефакс Телетайп Средства размножения документов

Слайд 139: Виды технических каналов

139 Вспомогательные технические средства Радиоаппаратура Радиотрансляционный громкоговоритель Датчики охранной и пожарной сигнализации Табельное электрооборудование помещений Кондиционеры

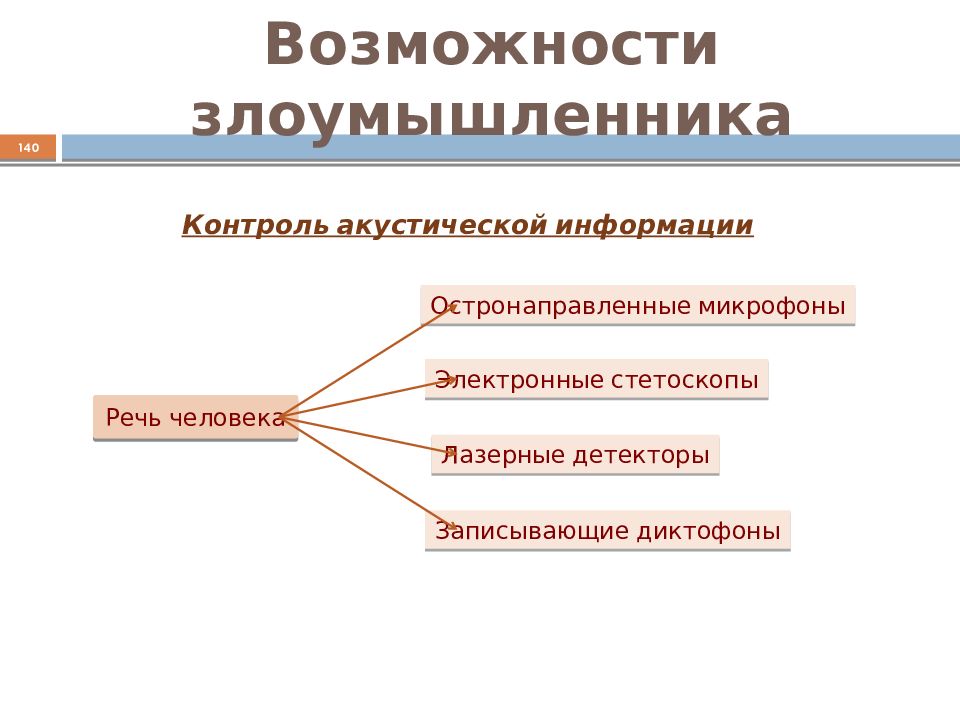

Слайд 140: Возможности злоумышленника

140 Контроль акустической информации Речь человека Остронаправленные микрофоны Электронные стетоскопы Лазерные детекторы Записывающие диктофоны

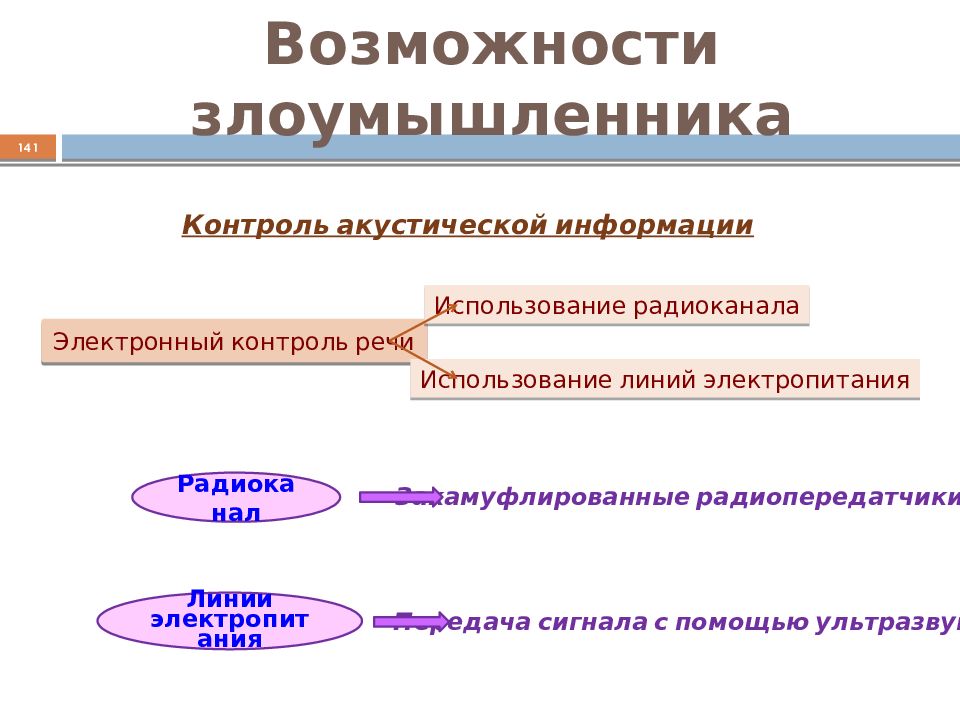

Слайд 141: Возможности злоумышленника

141 Контроль акустической информации Электронный контроль речи Использование радиоканала Использование линий электропитания Радиоканал Закамуфлированные радиопередатчики Линии электропитания Передача сигнала с помощью ультразвука

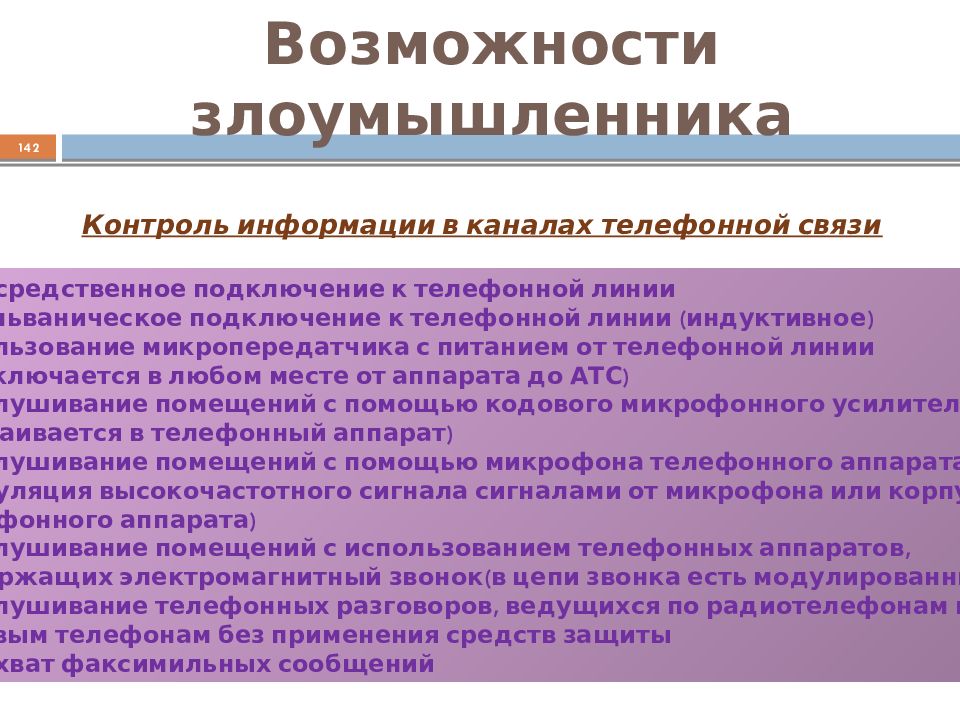

Слайд 142: Возможности злоумышленника

142 Контроль информации в каналах телефонной связи Непосредственное подключение к телефонной линии Негальваническое подключение к телефонной линии (индуктивное) Использование микропередатчика с питанием от телефонной линии (подключается в любом месте от аппарата до АТС) Прослушивание помещений с помощью кодового микрофонного усилителя (встраивается в телефонный аппарат) Прослушивание помещений с помощью микрофона телефонного аппарата (модуляция высокочастотного сигнала сигналами от микрофона или корпуса телефонного аппарата) Прослушивание помещений с использованием телефонных аппаратов, содержащих электромагнитный звонок(в цепи звонка есть модулированный ток) Прослушивание телефонных разговоров, ведущихся по радиотелефонам или сотовым телефонам без применения средств защиты Перехват факсимильных сообщений

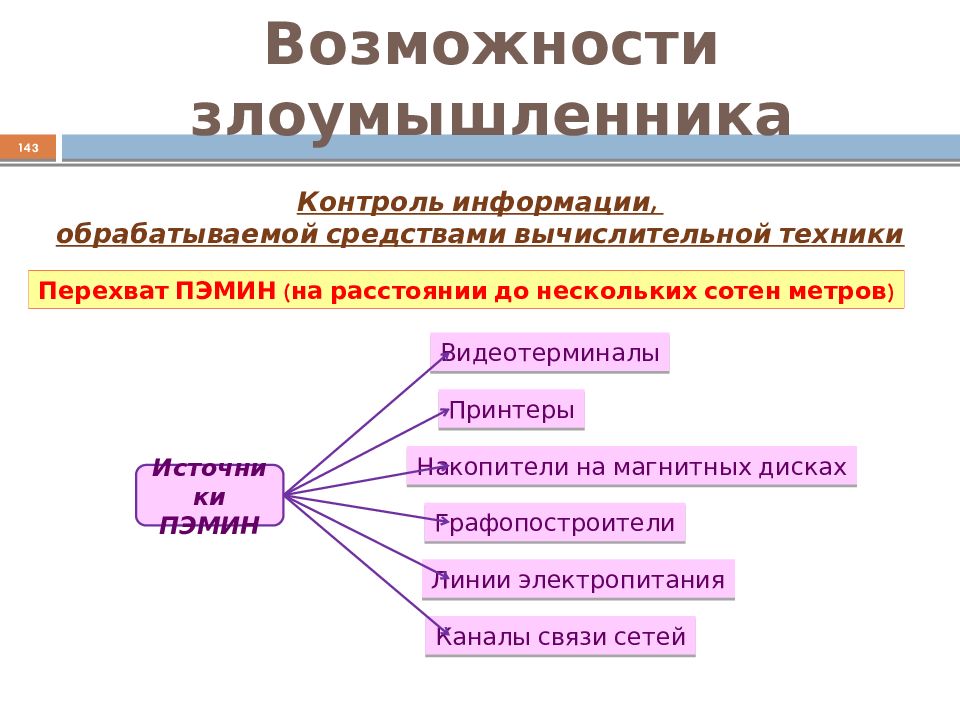

Слайд 143: Возможности злоумышленника

143 Контроль информации, обрабатываемой средствами вычислительной техники Перехват ПЭМИН (на расстоянии до нескольких сотен метров) Источники ПЭМИН Видеотерминалы Принтеры Накопители на магнитных дисках Графопостроители Каналы связи сетей Линии электропитания

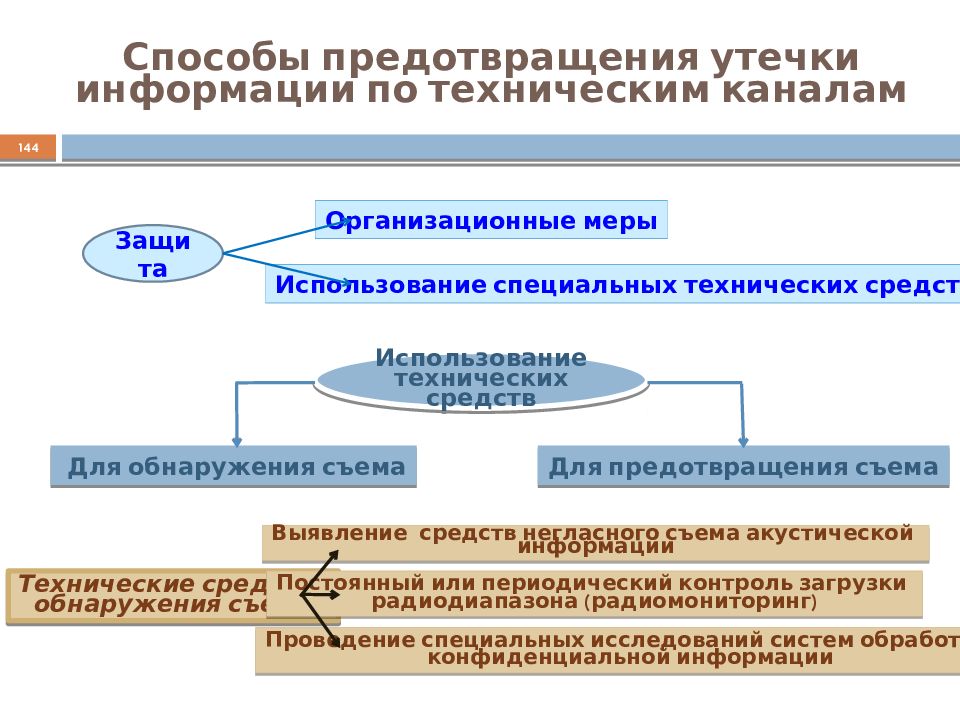

Слайд 144: Способы предотвращения утечки информации по техническим каналам

144 Защита Организационные меры Использование специальных технических средств Технические средства обнаружения съема Выявление средств негласного съема акустической информации Постоянный или периодический контроль загрузки радиодиапазона ( радиомониторинг ) Проведение специальных исследований систем обработки конфиденциальной информации Использование технических средств Для обнаружения съема Для предотвращения съема

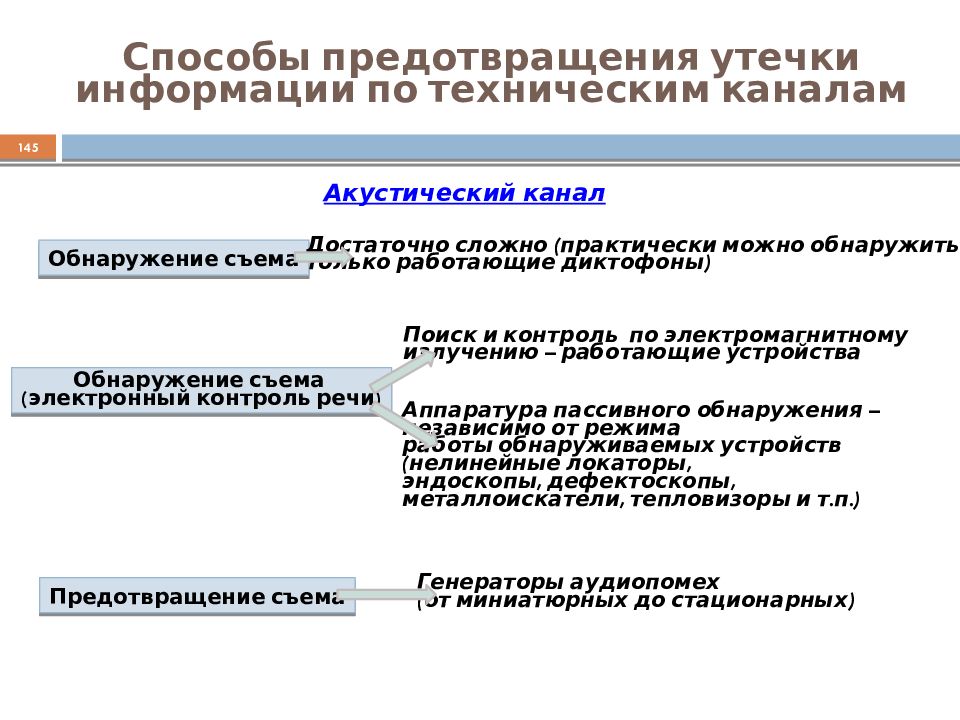

Слайд 145: Способы предотвращения утечки информации по техническим каналам

145 Акустический канал Обнаружение съема Достаточно сложно (практически можно обнаружить только работающие диктофоны) Предотвращение съема Генераторы аудиопомех (от миниатюрных до стационарных) Обнаружение съема (электронный контроль речи) Поиск и контроль по электромагнитному излучению – работающие устройства Аппаратура пассивного обнаружения – независимо от режима работы обнаруживаемых устройств (нелинейные локаторы, эндоскопы, дефектоскопы, металлоискатели, тепловизоры и т.п.)

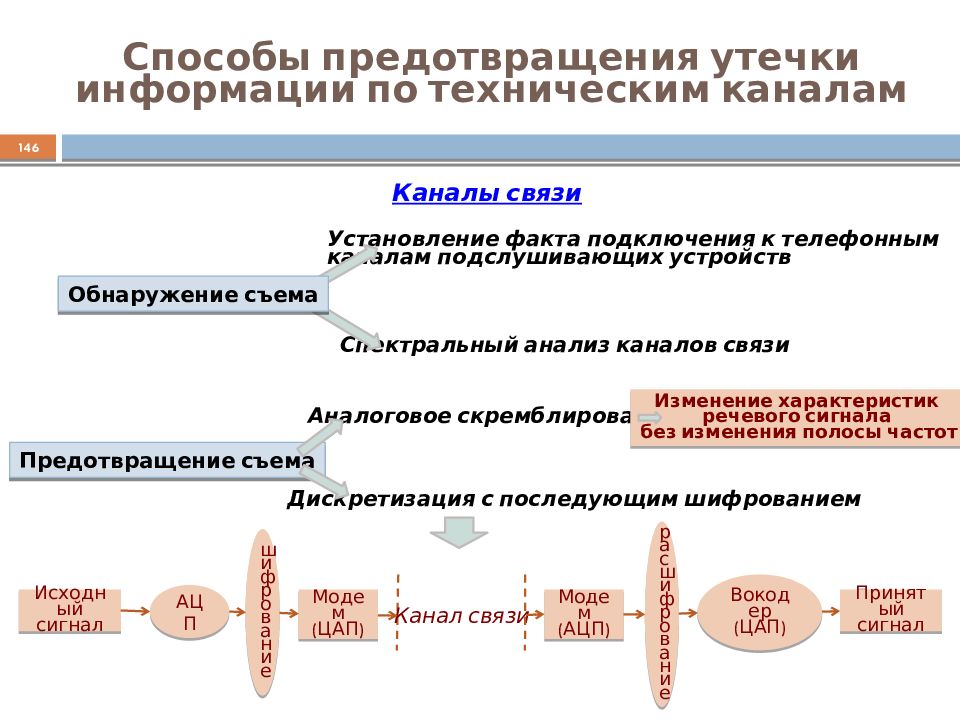

Слайд 146: Способы предотвращения утечки информации по техническим каналам

146 Каналы связи Предотвращение съема Установление факта подключения к телефонным каналам подслушивающих устройств Спектральный анализ каналов связи Обнаружение съема Аналоговое скремблирование Изменение характеристик речевого сигнала без изменения полосы частот Дискретизация с последующим шифрованием Исходный сигнал АЦП шифрование Модем (ЦАП) Модем (АЦП ) Канал связи расшифрование Вокодер (ЦАП) Принятый сигнал

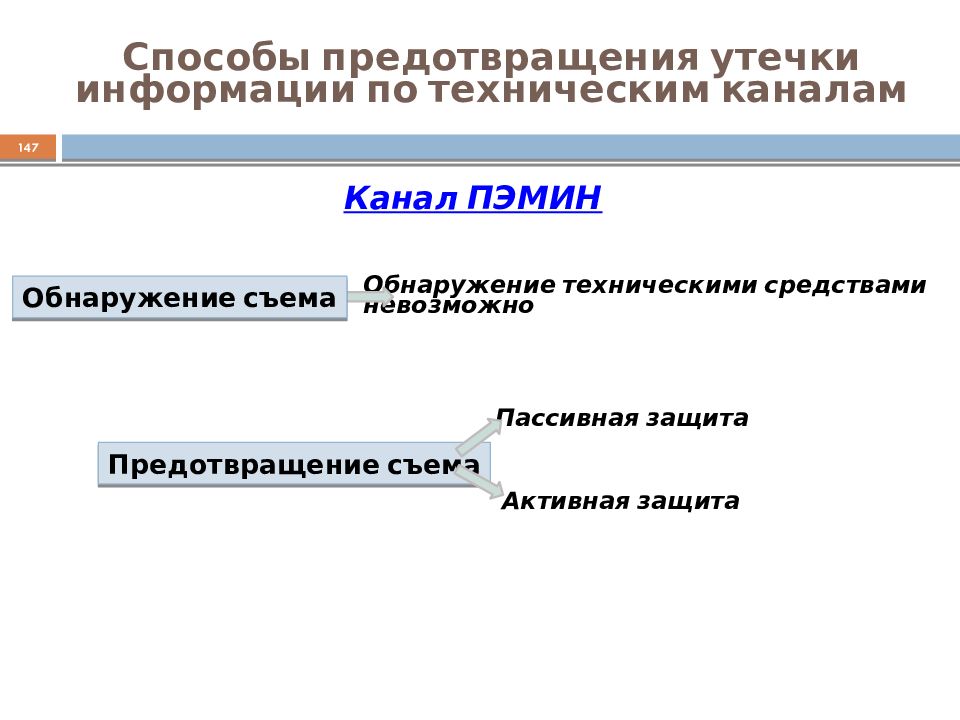

Слайд 147: Способы предотвращения утечки информации по техническим каналам

147 Канал ПЭМИН Предотвращение съема Обнаружение техническими средствами невозможно Обнаружение съема Пассивная защита Активная защита

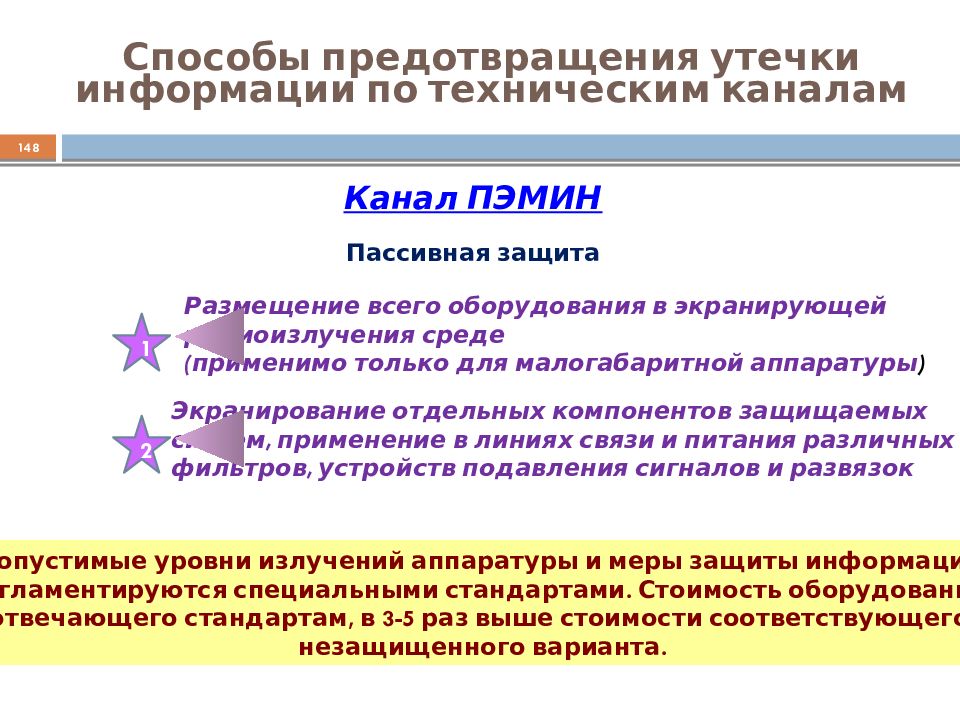

Слайд 148: Способы предотвращения утечки информации по техническим каналам

148 Канал ПЭМИН Пассивная защита 1 Размещение всего оборудования в экранирующей радиоизлучения среде (применимо только для малогабаритной аппаратуры ) 2 Экранирование отдельных компонентов защищаемых систем, применение в линиях связи и питания различных фильтров, устройств подавления сигналов и развязок Допустимые уровни излучений аппаратуры и меры защиты информации регламентируются специальными стандартами. Стоимость оборудования, отвечающего стандартам, в 3-5 раз выше стоимости соответствующего незащищенного варианта.

Слайд 149: Способы предотвращения утечки информации по техническим каналам

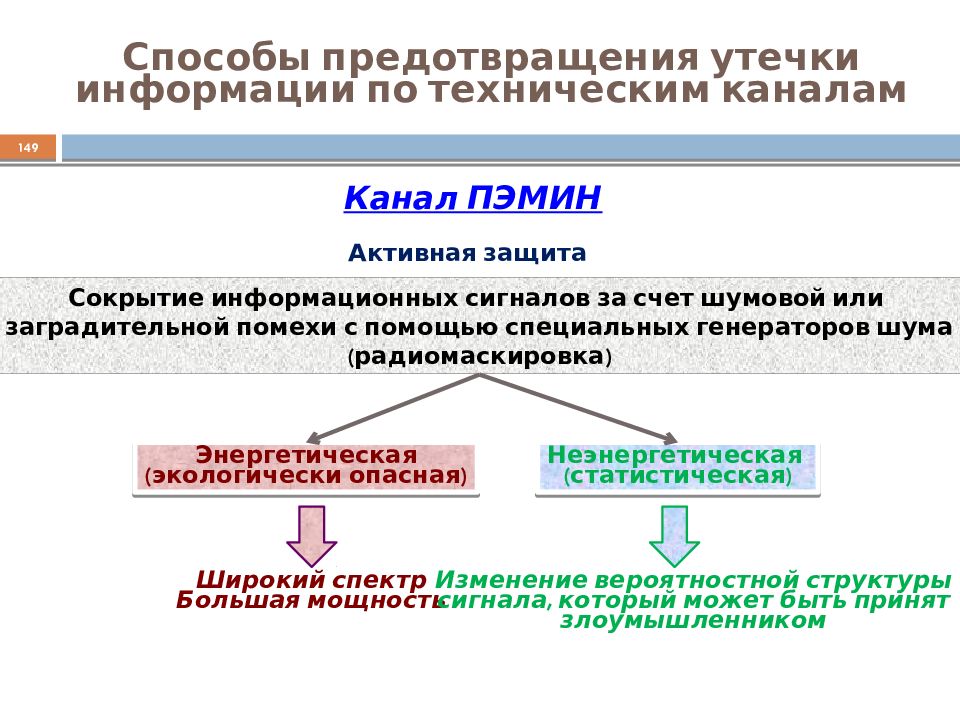

149 Канал ПЭМИН Активная защита Сокрытие информационных сигналов за счет шумовой или заградительной помехи с помощью специальных генераторов шума (радиомаскировка) Энергетическая (экологически опасная) Неэнергетическая (статистическая) Широкий спектр Большая мощность Изменение вероятностной структуры сигнала, который может быть принят злоумышленником

Слайд 151: Государственная система защиты информации

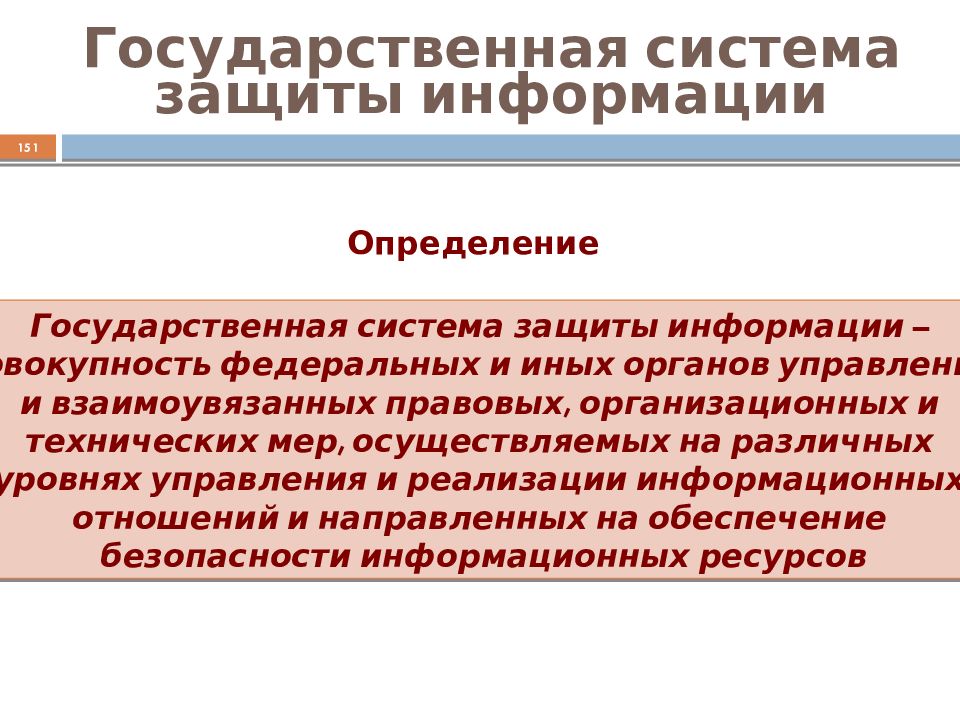

151 Определение Государственная система защиты информации – совокупность федеральных и иных органов управления и взаимоувязанных правовых, организационных и технических мер, осуществляемых на различных уровнях управления и реализации информационных отношений и направленных на обеспечение безопасности информационных ресурсов

Слайд 152: Государственная система защиты информации

152 Состав государственной системы Совет Безопасности Российской Федерации МВК по информационной безопасности Секция НС по информационной безопасности МВК по защите государственной тайны ФСБ СВР ФСО ФСТЭК МВД Бюро специальных технических мероприятий Службы, управления, отделы информационной безопасности министерств и ведомств Минкомсвязь

Слайд 153: Концепция правового обеспечения информационной безопасности

153 Информация Общедоступная Ограниченного доступа Государственная тайна Конфиденциальная Персональные данные Законодательство об ответственности Уголовный кодекс Кодекс об административных правонарушениях Трудовой кодекс

Слайд 154: Концепция правового обеспечения информационной безопасности

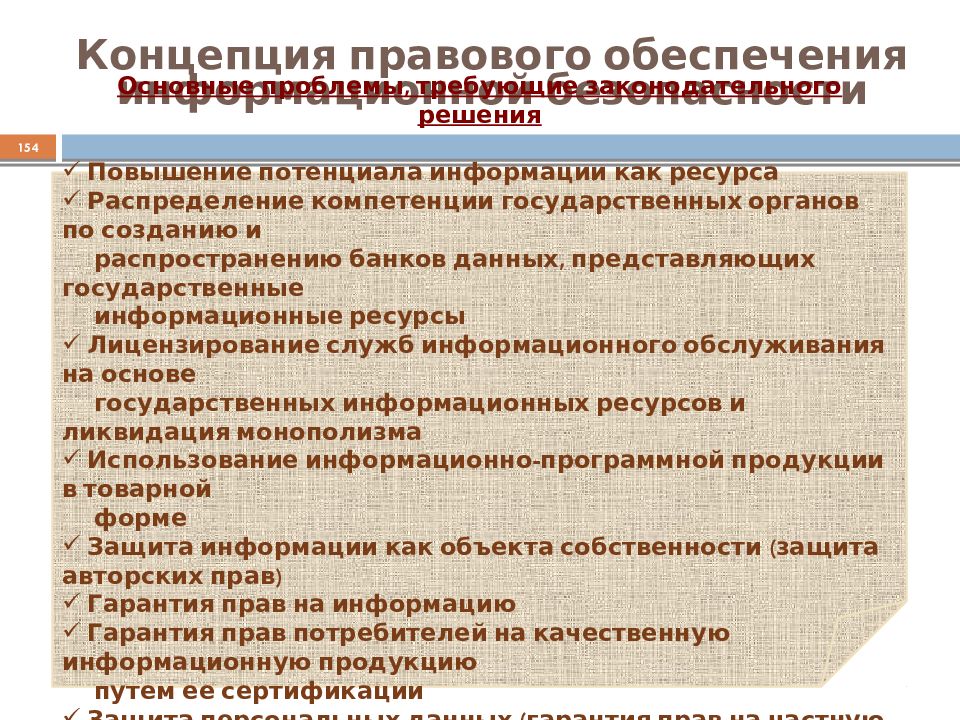

154 Основные проблемы, требующие законодательного решения Повышение потенциала информации как ресурса Распределение компетенции государственных органов по созданию и распространению банков данных, представляющих государственные информационные ресурсы Лицензирование служб информационного обслуживания на основе государственных информационных ресурсов и ликвидация монополизма Использование информационно-программной продукции в товарной форме Защита информации как объекта собственности (защита авторских прав) Гарантия прав на информацию Гарантия прав потребителей на качественную информационную продукцию путем ее сертификации Защита персональных данных (гарантия прав на частную жизнь)

Слайд 155: Опыт законодательного регулирования информатизации за рубежом

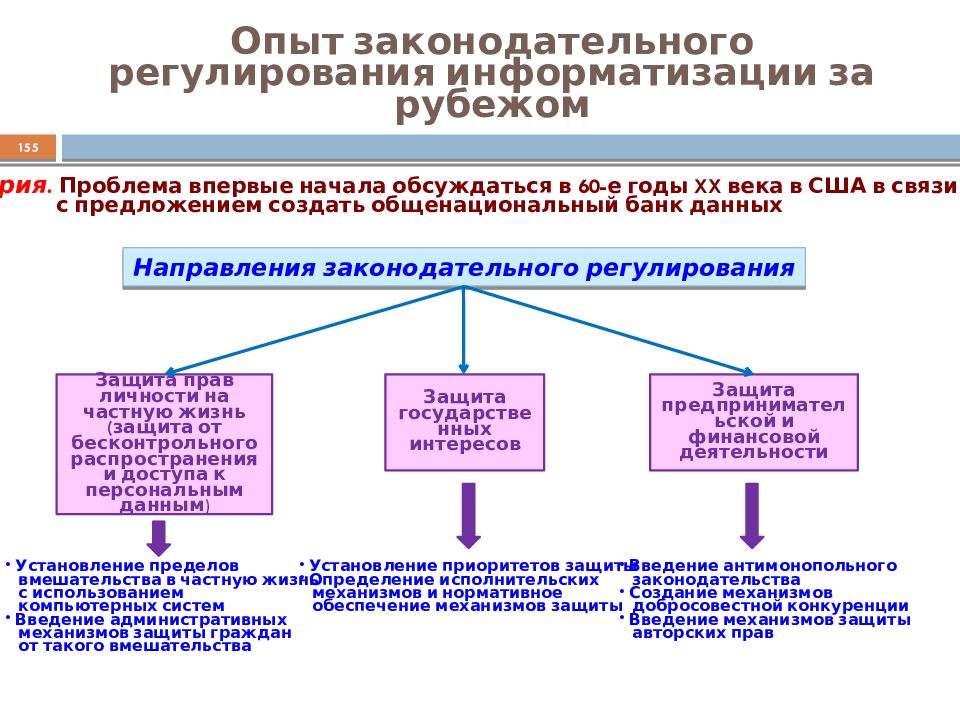

155 История. Проблема впервые начала обсуждаться в 60-е годы XX века в США в связи с предложением создать общенациональный банк данных Направления законодательного регулирования Защита прав личности на частную жизнь (защита от бесконтрольного распространения и доступа к персональным данным ) Защита государственных интересов Защита предпринимательской и финансовой деятельности Установление пределов вмешательства в частную жизнь с использованием компьютерных систем Введение административных механизмов защиты граждан от такого вмешательства Установление приоритетов защиты Определение исполнительских механизмов и нормативное обеспечение механизмов защиты Введение антимонопольного законодательства Создание механизмов добросовестной конкуренции Введение механизмов защиты авторских прав

Слайд 156: Опыт законодательного регулирования информатизации за рубежом

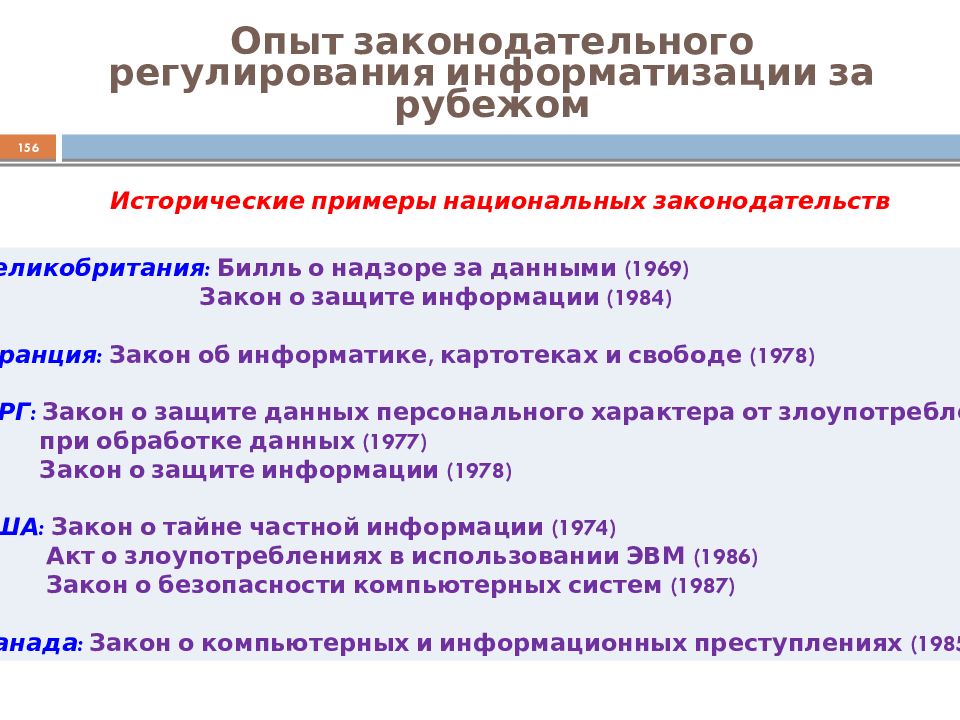

156 Исторические примеры национальных законодательств Великобритания: Билль о надзоре за данными (1969) Закон о защите информации (1984) Франция: Закон об информатике, картотеках и свободе (1978) ФРГ: Закон о защите данных персонального характера от злоупотреблений при обработке данных (1977) Закон о защите информации (1978) США: Закон о тайне частной информации (1974) Акт о злоупотреблениях в использовании ЭВМ (1986) Закон о безопасности компьютерных систем (1987) Канада: Закон о компьютерных и информационных преступлениях (1985)

Слайд 157: Опыт законодательного регулирования информатизации за рубежом

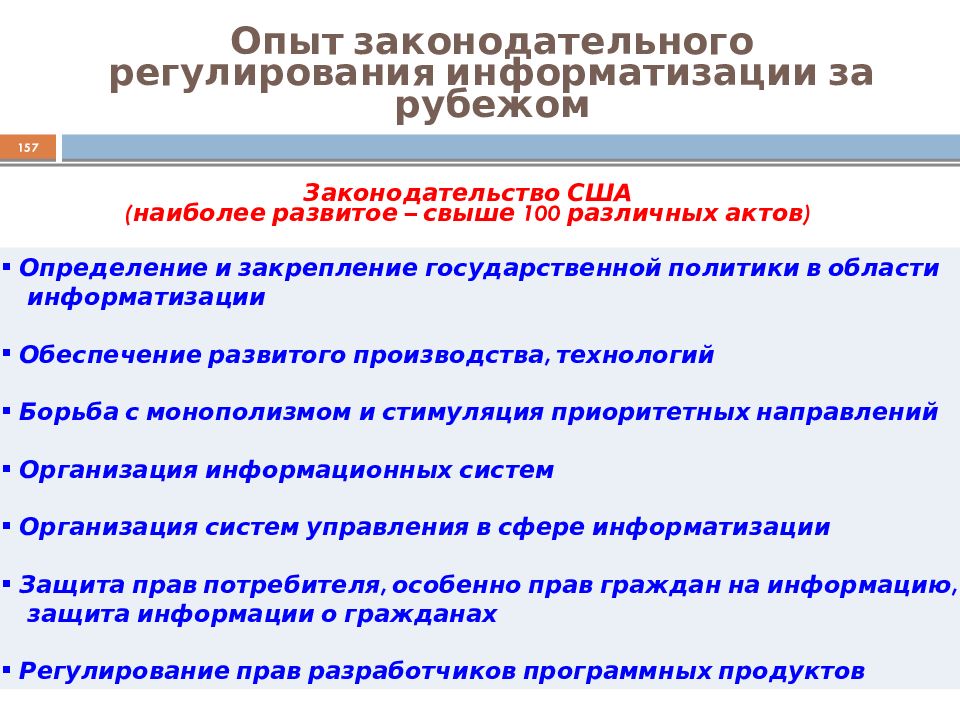

157 Законодательство США (наиболее развитое – свыше 100 различных актов) Определение и закрепление государственной политики в области информатизации Обеспечение развитого производства, технологий Борьба с монополизмом и стимуляция приоритетных направлений Организация информационных систем Организация систем управления в сфере информатизации Защита прав потребителя, особенно прав граждан на информацию, защита информации о гражданах Регулирование прав разработчиков программных продуктов

Слайд 158: Опыт законодательного регулирования информатизации за рубежом

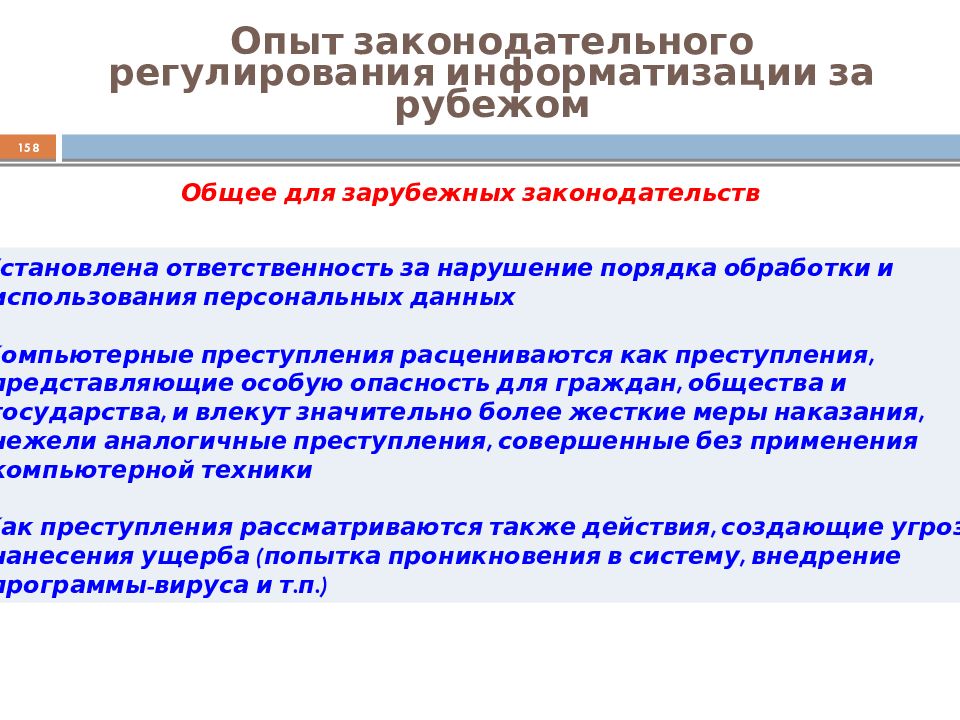

158 Общее для зарубежных законодательств Установлена ответственность за нарушение порядка обработки и использования персональных данных Компьютерные преступления расцениваются как преступления, представляющие особую опасность для граждан, общества и государства, и влекут значительно более жесткие меры наказания, нежели аналогичные преступления, совершенные без применения компьютерной техники Как преступления рассматриваются также действия, создающие угрозу нанесения ущерба (попытка проникновения в систему, внедрение программы-вируса и т.п.)

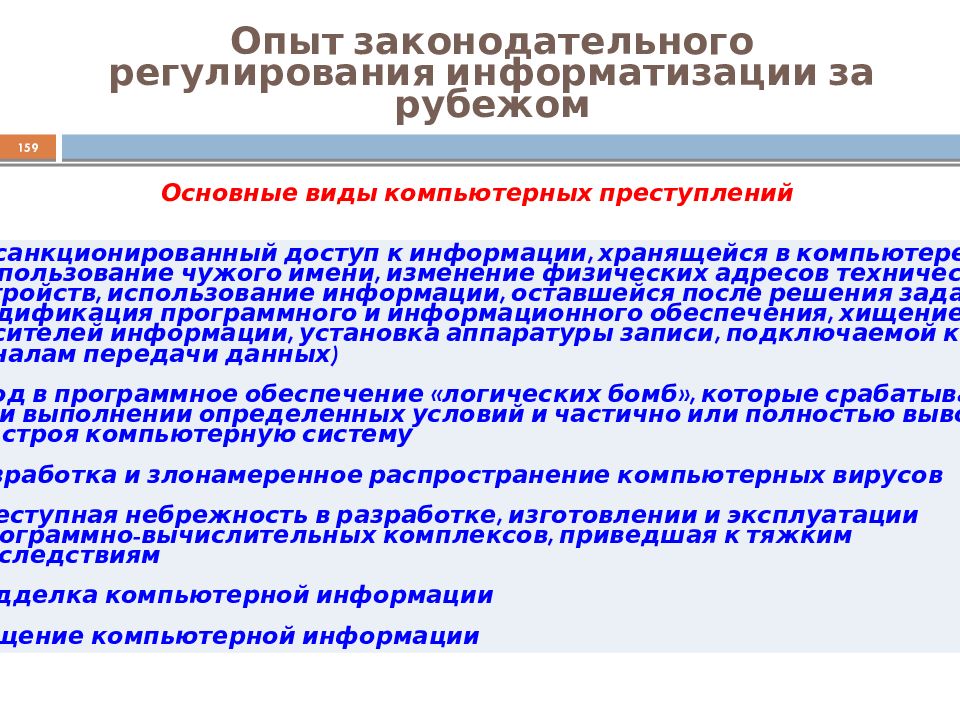

Слайд 159: Опыт законодательного регулирования информатизации за рубежом

159 Основные виды компьютерных преступлений Несанкционированный доступ к информации, хранящейся в компьютере (использование чужого имени, изменение физических адресов технических устройств, использование информации, оставшейся после решения задач, модификация программного и информационного обеспечения, хищение носителей информации, установка аппаратуры записи, подключаемой к каналам передачи данных) Ввод в программное обеспечение «логических бомб», которые срабатывают при выполнении определенных условий и частично или полностью выводят из строя компьютерную систему Разработка и злонамеренное распространение компьютерных вирусов Преступная небрежность в разработке, изготовлении и эксплуатации программно-вычислительных комплексов, приведшая к тяжким последствиям Подделка компьютерной информации Хищение компьютерной информации

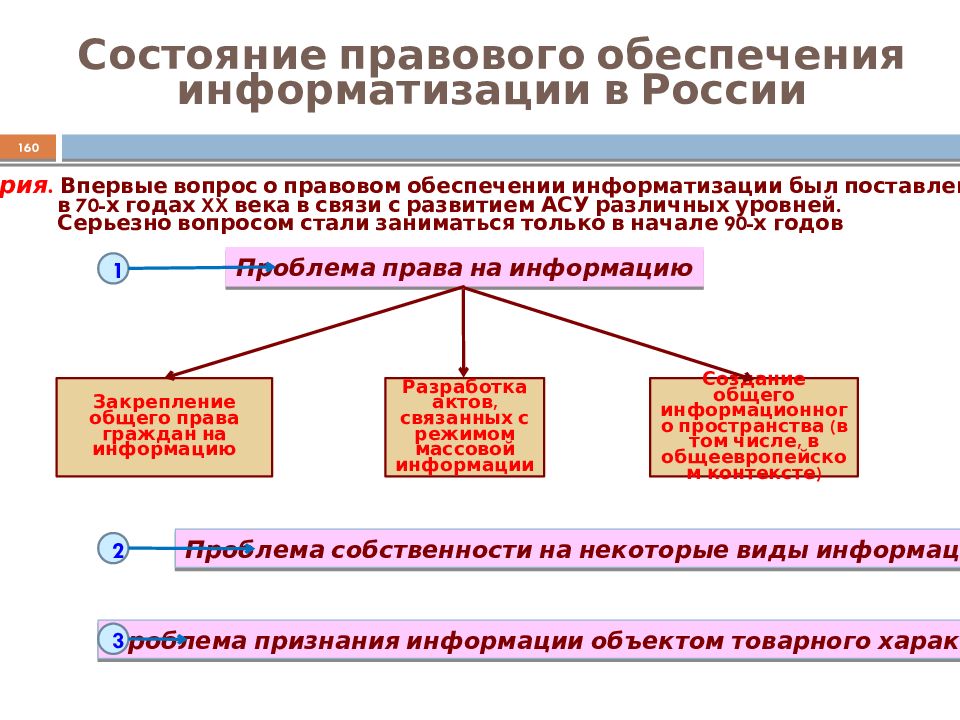

Слайд 160: Состояние правового обеспечения информатизации в России

160 История. Впервые вопрос о правовом обеспечении информатизации был поставлен в 70-х годах XX века в связи с развитием АСУ различных уровней. Серьезно вопросом стали заниматься только в начале 90-х годов Проблема права на информацию Закрепление общего права граждан на информацию Разработка актов, связанных с режимом массовой информации Создание общего информационного пространства (в том числе, в общеевропейском контексте ) 1 Проблема собственности на некоторые виды информации Проблема признания информации объектом товарного характера 2 3

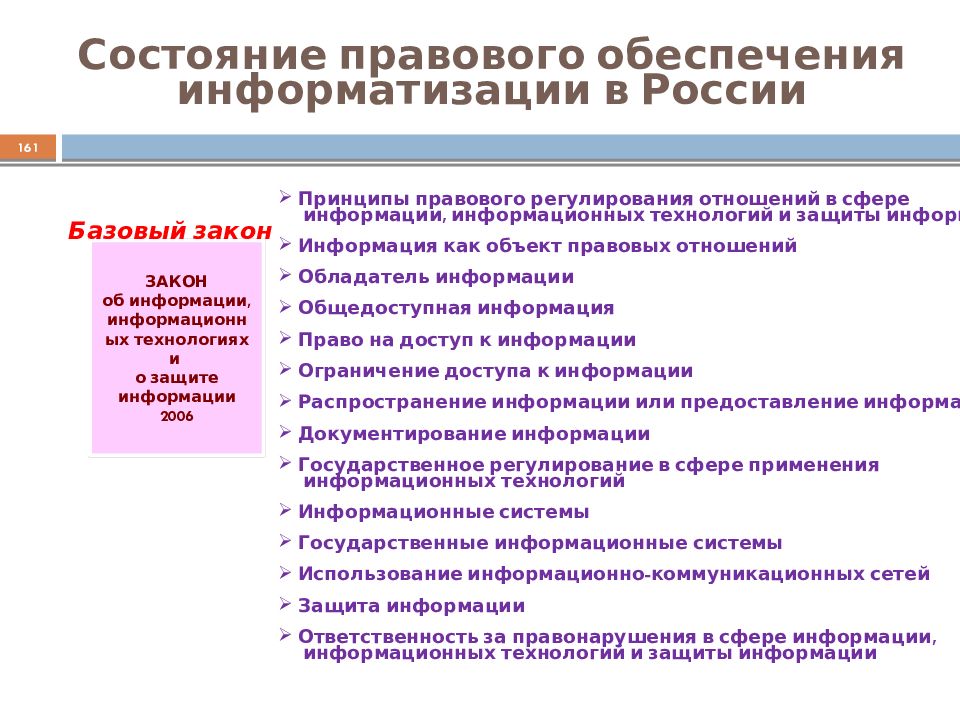

Слайд 161: Состояние правового обеспечения информатизации в России

161 ЗАКОН об информации, информационных технологиях и о защите информации 2006 Базовый закон Принципы правового регулирования отношений в сфере информации, информационных технологий и защиты информации Информация как объект правовых отношений Обладатель информации Общедоступная информация Право на доступ к информации Ограничение доступа к информации Распространение информации или предоставление информации Документирование информации Государственное регулирование в сфере применения информационных технологий Информационные системы Государственные информационные системы Использование информационно-коммуникационных сетей Защита информации Ответственность за правонарушения в сфере информации, информационных технологий и защиты информации

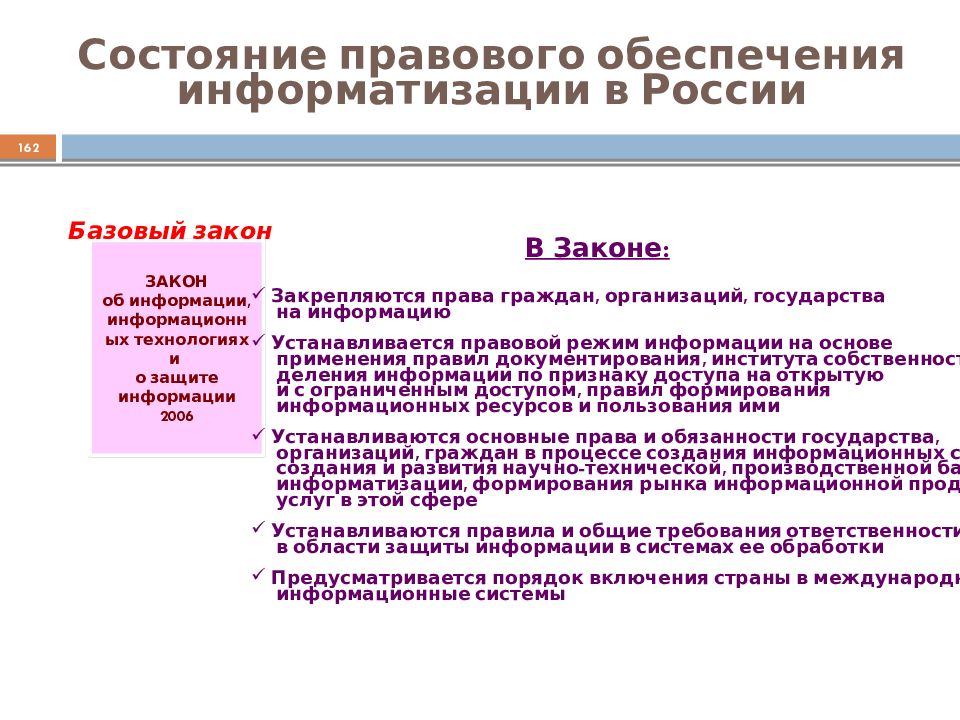

Слайд 162: Состояние правового обеспечения информатизации в России

162 ЗАКОН об информации, информационных технологиях и о защите информации 2006 Базовый закон Закрепляются права граждан, организаций, государства на информацию Устанавливается правовой режим информации на основе применения правил документирования, института собственности, деления информации по признаку доступа на открытую и с ограниченным доступом, правил формирования информационных ресурсов и пользования ими Устанавливаются основные права и обязанности государства, организаций, граждан в процессе создания информационных систем, создания и развития научно-технической, производственной базы информатизации, формирования рынка информационной продукции, услуг в этой сфере Устанавливаются правила и общие требования ответственности в области защиты информации в системах ее обработки Предусматривается порядок включения страны в международные информационные системы В Законе:

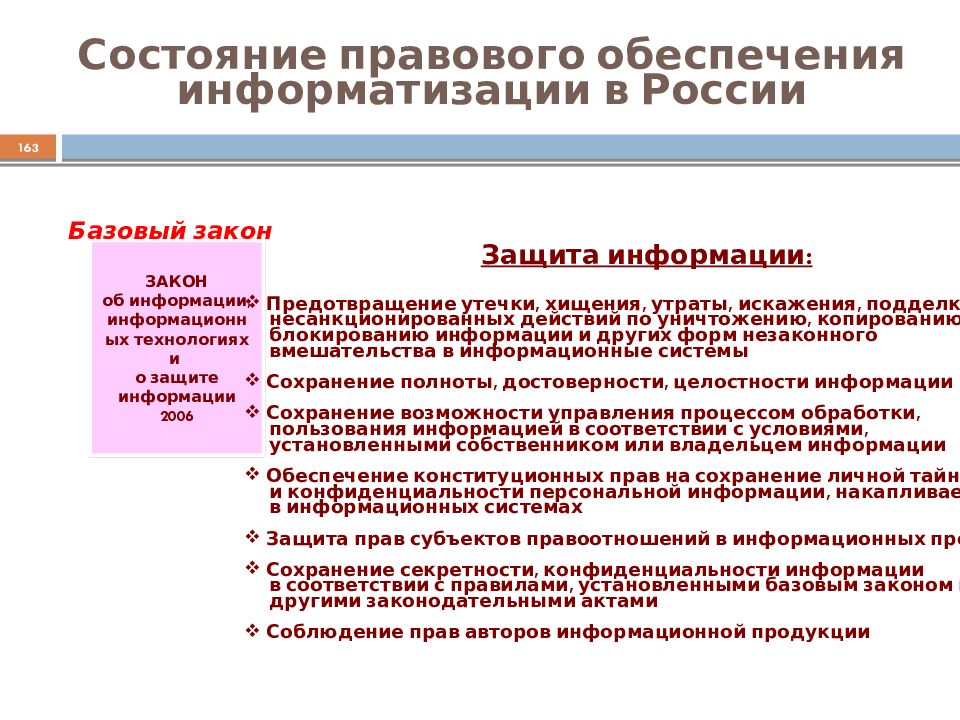

Слайд 163: Состояние правового обеспечения информатизации в России

163 ЗАКОН об информации, информационных технологиях и о защите информации 2006 Базовый закон Предотвращение утечки, хищения, утраты, искажения, подделки, несанкционированных действий по уничтожению, копированию, блокированию информации и других форм незаконного вмешательства в информационные системы Сохранение полноты, достоверности, целостности информации Сохранение возможности управления процессом обработки, пользования информацией в соответствии с условиями, установленными собственником или владельцем информации Обеспечение конституционных прав на сохранение личной тайны и конфиденциальности персональной информации, накапливаемой в информационных системах Защита прав субъектов правоотношений в информационных процессах Сохранение секретности, конфиденциальности информации в соответствии с правилами, установленными базовым законом и другими законодательными актами Соблюдение прав авторов информационной продукции Защита информации:

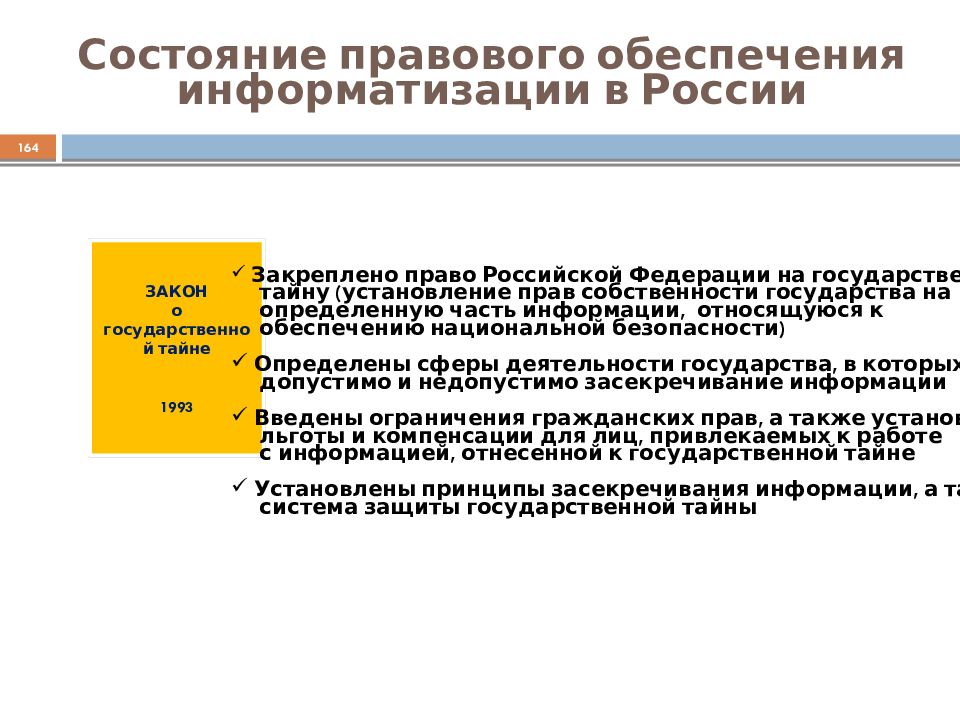

Слайд 164: Состояние правового обеспечения информатизации в России

164 ЗАКОН о государственной тайне 1993 Закреплено право Российской Федерации на государственную тайну (установление прав собственности государства на определенную часть информации, относящуюся к обеспечению национальной безопасности) Определены сферы деятельности государства, в которых допустимо и недопустимо засекречивание информации Введены ограничения гражданских прав, а также установлены льготы и компенсации для лиц, привлекаемых к работе с информацией, отнесенной к государственной тайне Установлены принципы засекречивания информации, а также система защиты государственной тайны

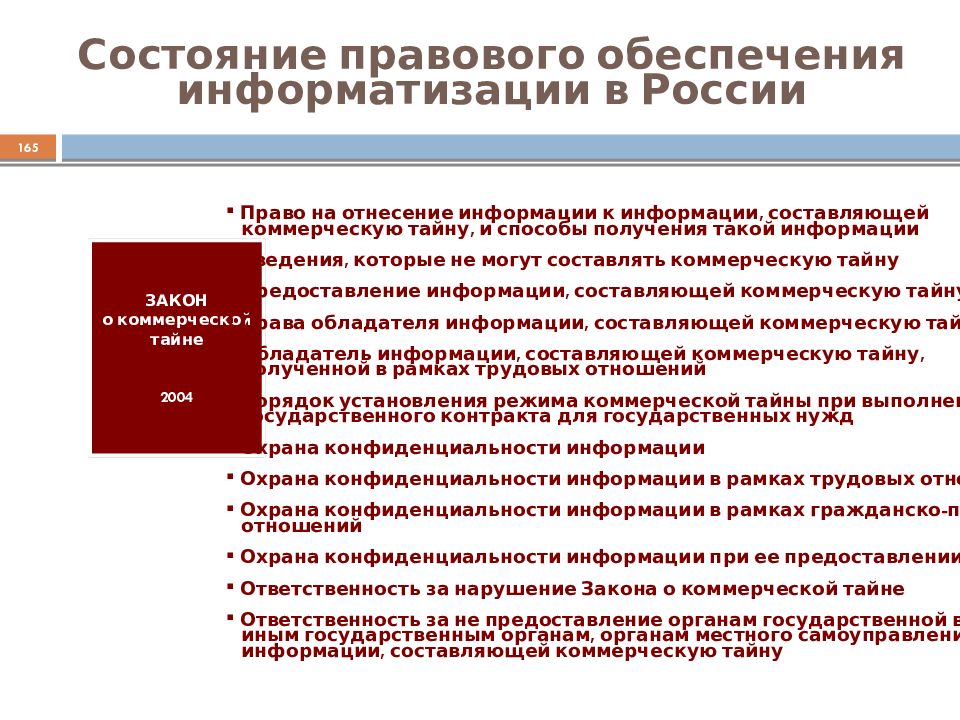

Слайд 165: Состояние правового обеспечения информатизации в России

165 ЗАКОН о коммерческой тайне 2004 Право на отнесение информации к информации, составляющей коммерческую тайну, и способы получения такой информации Сведения, которые не могут составлять коммерческую тайну Предоставление информации, составляющей коммерческую тайну Права обладателя информации, составляющей коммерческую тайну Обладатель информации, составляющей коммерческую тайну, полученной в рамках трудовых отношений Порядок установления режима коммерческой тайны при выполнении государственного контракта для государственных нужд Охрана конфиденциальности информации Охрана конфиденциальности информации в рамках трудовых отношений Охрана конфиденциальности информации в рамках гражданско-правовых отношений Охрана конфиденциальности информации при ее предоставлении Ответственность за нарушение Закона о коммерческой тайне Ответственность за не предоставление органам государственной власти, иным государственным органам, органам местного самоуправления информации, составляющей коммерческую тайну

Слайд 166: Состояние правового обеспечения информатизации в России

166 ЗАКОН о персональных данных 2006 Принципы и условия обработки персональных данных Права субъекта персональных данных Обязанности оператора Контроль и надзор за обработкой персональных данных

Слайд 167: Состояние правового обеспечения информатизации в России

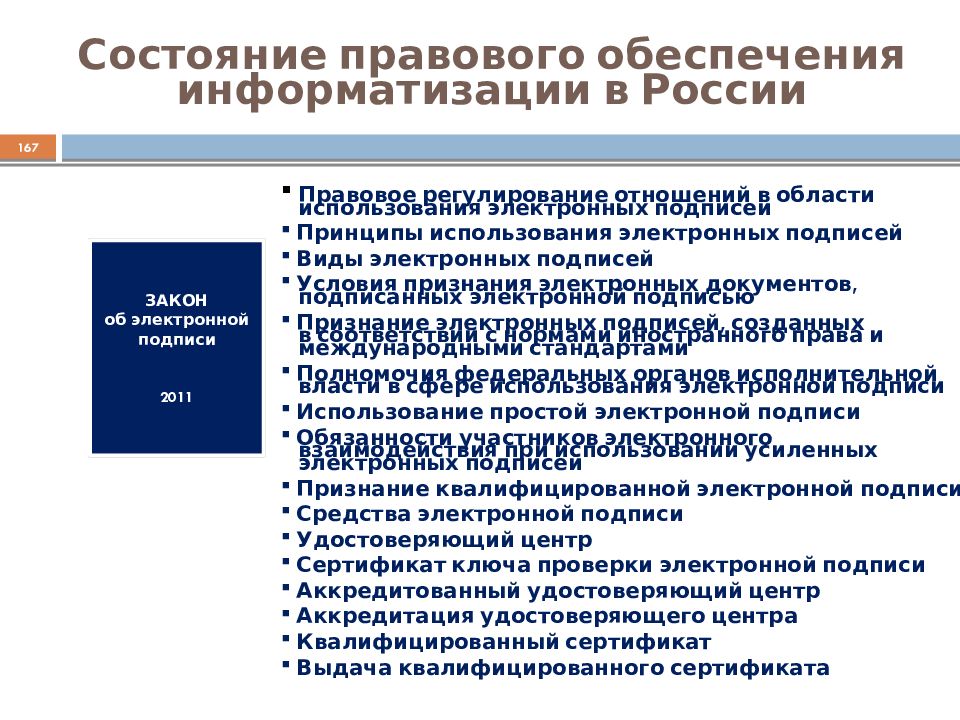

167 ЗАКОН об электронной подписи 2011 Правовое регулирование отношений в области использования электронных подписей Принципы использования электронных подписей Виды электронных подписей Условия признания электронных документов, подписанных электронной подписью Признание электронных подписей, созданных в соответствии с нормами иностранного права и международными стандартами Полномочия федеральных органов исполнительной власти в сфере использования электронной подписи Использование простой электронной подписи Обязанности участников электронного взаимодействия при использовании усиленных электронных подписей Признание квалифицированной электронной подписи Средства электронной подписи Удостоверяющий центр Сертификат ключа проверки электронной подписи Аккредитованный удостоверяющий центр Аккредитация удостоверяющего центра Квалифицированный сертификат Выдача квалифицированного сертификата

Слайд 168: Стандарты, руководящие нормативно-технические, методические и организационные документы

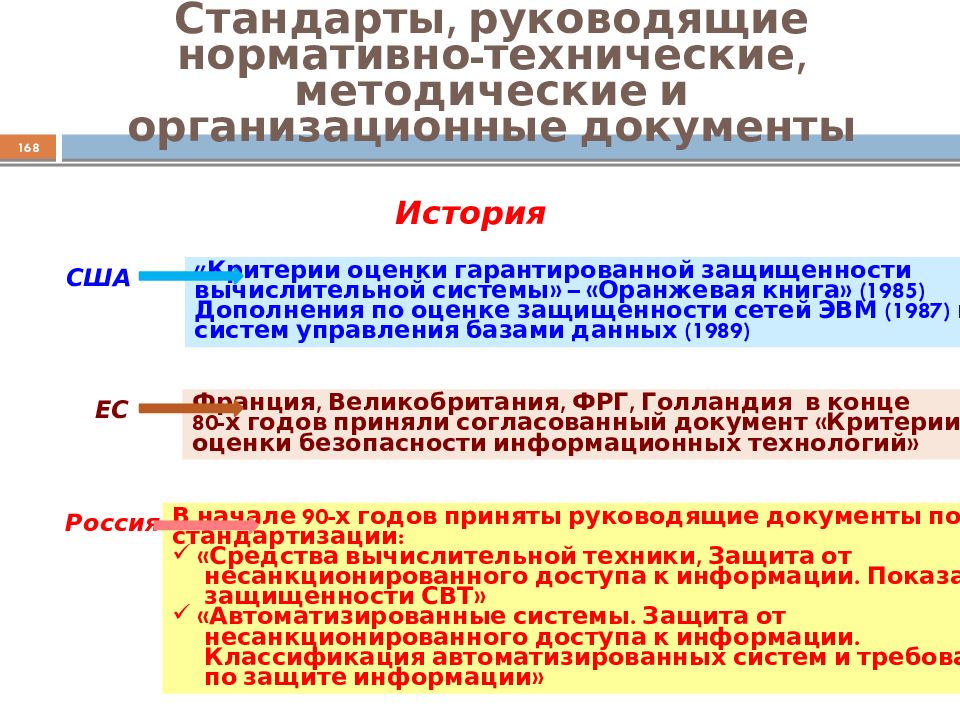

168 История США «Критерии оценки гарантированной защищенности вычислительной системы» – «Оранжевая книга» (1985) Дополнения по оценке защищенности сетей ЭВМ (1987) и систем управления базами данных (1989) ЕС Франция, Великобритания, ФРГ, Голландия в конце 80-х годов приняли согласованный документ «Критерии оценки безопасности информационных технологий» Россия В начале 90-х годов приняты руководящие документы по стандартизации: «Средства вычислительной техники, Защита от несанкционированного доступа к информации. Показатели защищенности СВТ» «Автоматизированные системы. Защита от несанкционированного доступа к информации. Классификация автоматизированных систем и требования по защите информации»

Слайд 169: Стандарты, руководящие нормативно-технические, методические и организационные документы

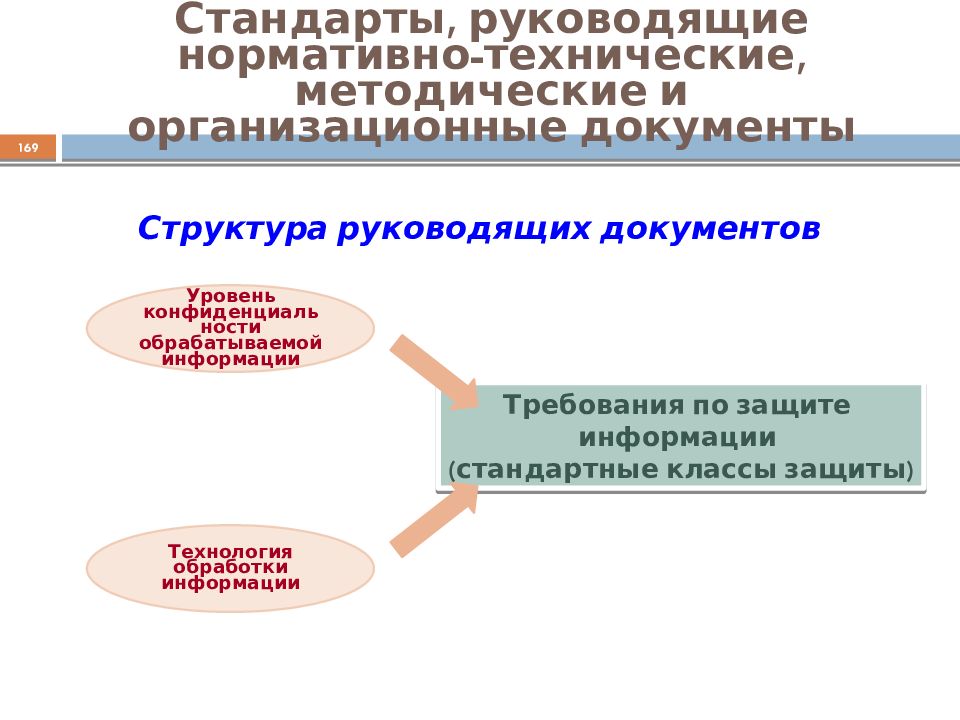

169 Структура руководящих документов Уровень конфиденциальности обрабатываемой информации Технология обработки информации Требования по защите информации (стандартные классы защиты)

Слайд 170: Стандарты, руководящие нормативно-технические, методические и организационные документы

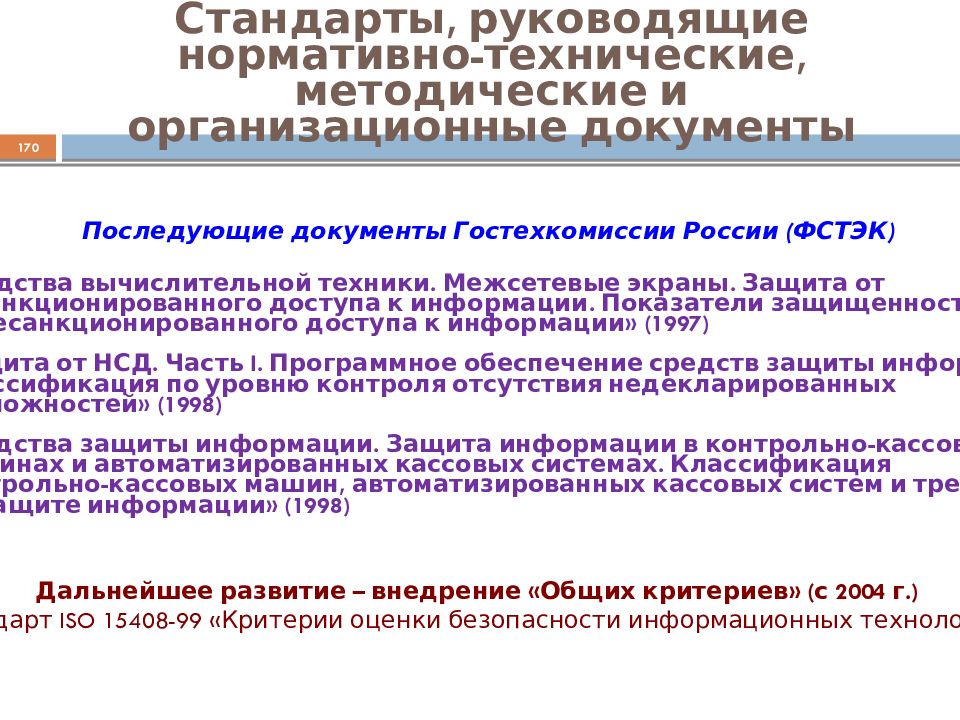

170 Последующие документы Гостехкомиссии России (ФСТЭК) «Средства вычислительной техники. Межсетевые экраны. Защита от несанкционированного доступа к информации. Показатели защищенности от несанкционированного доступа к информации» (1997) «Защита от НСД. Часть I. Программное обеспечение средств защиты информации. Классификация по уровню контроля отсутствия недекларированных возможностей» (1998) «Средства защиты информации. Защита информации в контрольно-кассовых машинах и автоматизированных кассовых системах. Классификация контрольно-кассовых машин, автоматизированных кассовых систем и требования по защите информации» (1998) Дальнейшее развитие – внедрение «Общих критериев» (с 2004 г.) (стандарт ISO 15408-99 «Критерии оценки безопасности информационных технологий»)

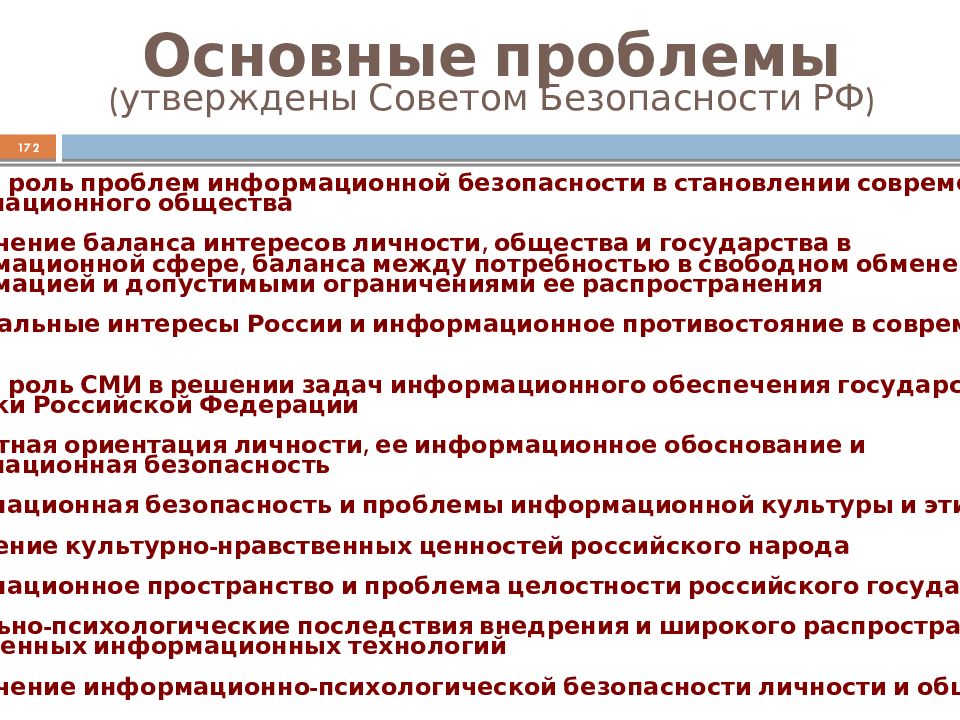

Слайд 172: Основные проблемы (утверждены Советом Безопасности РФ)

172 Место и роль проблем информационной безопасности в становлении современного информационного общества Обеспечение баланса интересов личности, общества и государства в информационной сфере, баланса между потребностью в свободном обмене информацией и допустимыми ограничениями ее распространения Национальные интересы России и информационное противостояние в современном мире Место и роль СМИ в решении задач информационного обеспечения государственной политики Российской Федерации Ценностная ориентация личности, ее информационное обоснование и информационная безопасность Информационная безопасность и проблемы информационной культуры и этики Сохранение культурно-нравственных ценностей российского народа Информационное пространство и проблема целостности российского государства Социально-психологические последствия внедрения и широкого распространения современных информационных технологий Обеспечение информационно-психологической безопасности личности и общества

Слайд 174

174 Основные направления защиты Защита документов Защита каналов утечки Мониторинг (аудит) действий сотрудников Защита информации от внутренних угроз

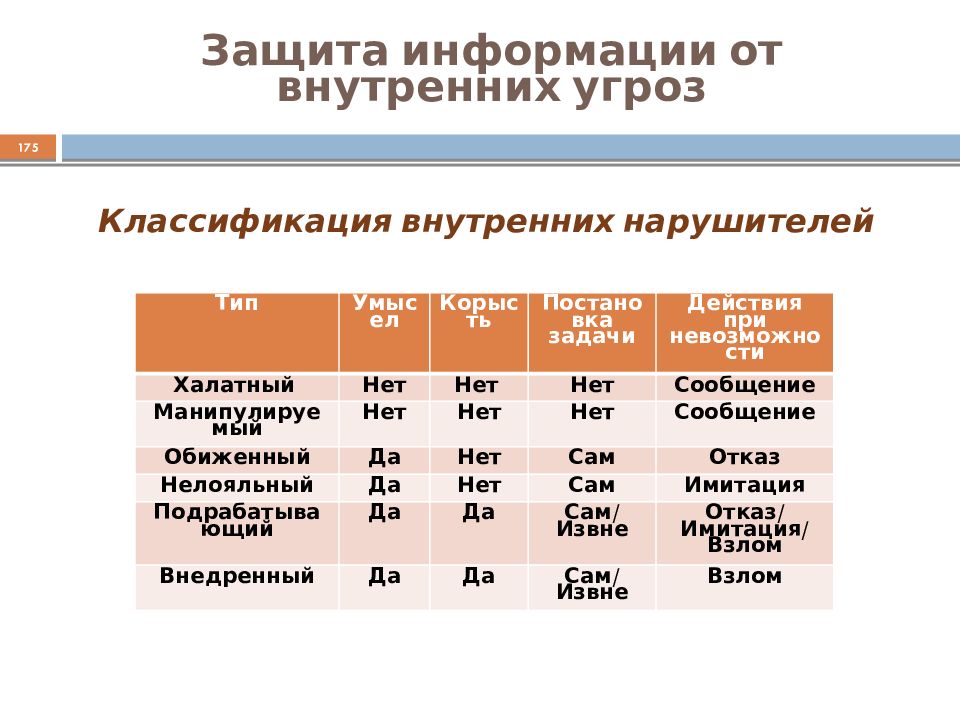

Слайд 175

175 Классификация внутренних нарушителей Тип Умысел Корысть Постановка задачи Действия при невозможности Халатный Нет Нет Нет Сообщение Манипулируемый Нет Нет Нет Сообщение Обиженный Да Нет Сам Отказ Нелояльный Да Нет Сам Имитация Подрабатывающий Да Да Сам/Извне Отказ/Имитация/Взлом Внедренный Да Да Сам/Извне Взлом Защита информации от внутренних угроз

Слайд 177: Комплексная защита информации

177 1 2 Стратегия защиты информации Концепция защиты информации Политика безопасности

Слайд 178: Стратегия защиты информации

178 Определение СТРАТЕГИЯ – общая, рассчитанная на перспективу, руководящая установка при организации и обеспечении соответствующего вида деятельности, направленная на то, чтобы наиболее важные цели этой деятельности достигались при наиболее рациональном расходовании имеющихся ресурсов

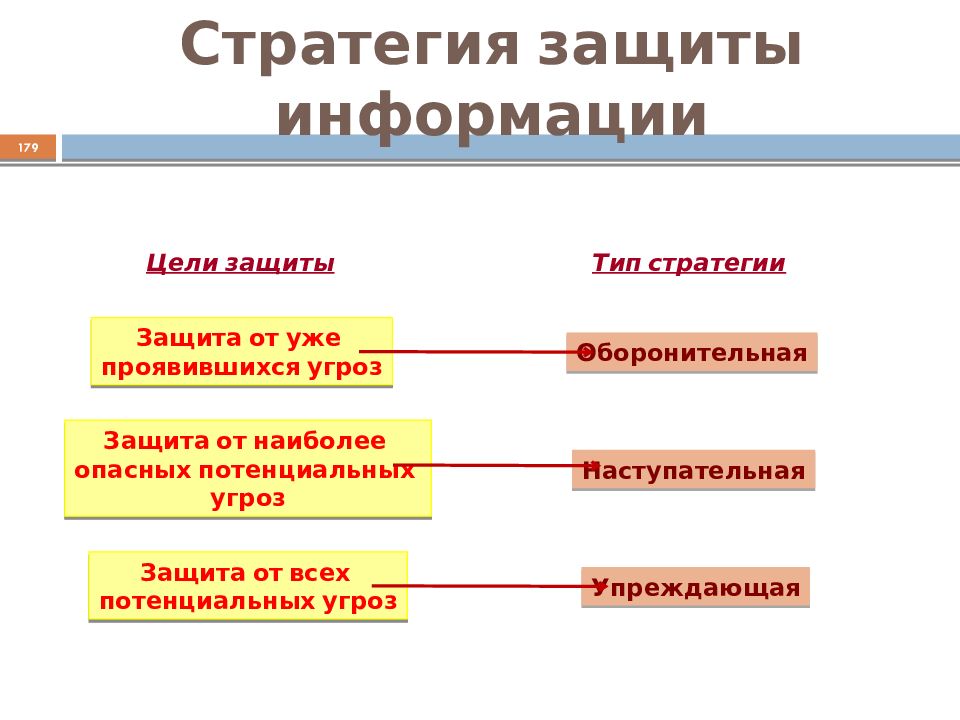

Слайд 179: Стратегия защиты информации

179 Цели защиты Тип стратегии Защита от уже проявившихся угроз Защита от наиболее опасных потенциальных угроз Защита от всех потенциальных угроз Оборонительная Наступательная Упреждающая

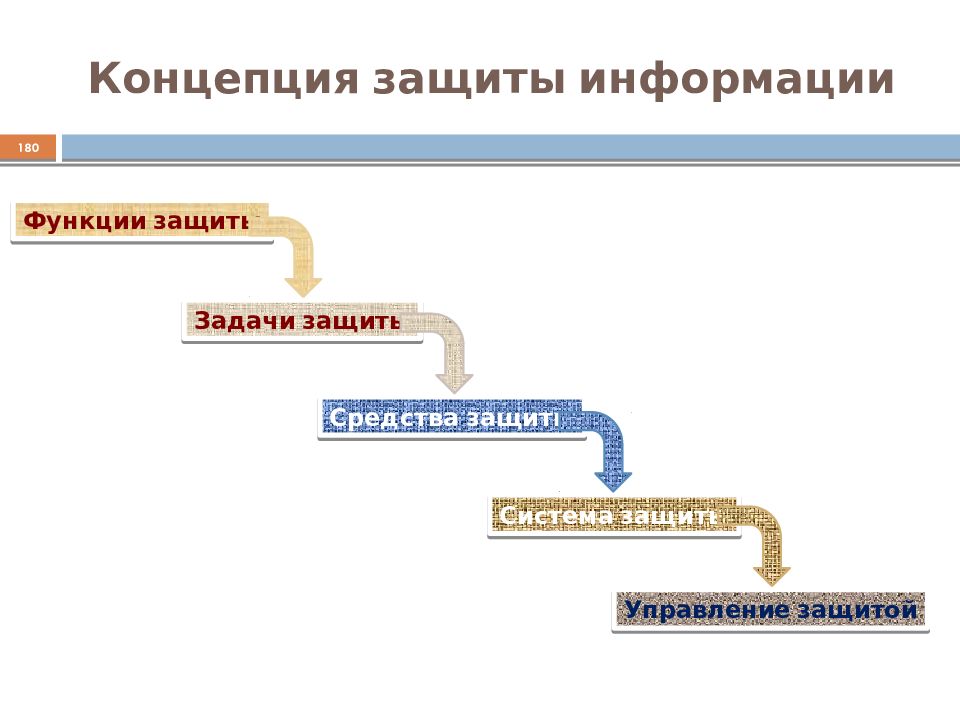

Слайд 180: Концепция защиты информации

180 Функции защиты Задачи защиты Средства защиты Система защиты Управление защитой

Слайд 181: Функции защиты информации

181 Определение Функция защиты – совокупность однородных в функциональном отношении мероприятий, регулярно осуществляемых в АС различными средствами и методами, с целью создания, поддержания и обеспечения условий, объективно необходимых для надежной защиты информации

Слайд 182: Функции защиты информации

182 Функции защиты Итоговое событие Предупреждение условий, порождающих ДФ Предупреждение проявления ДФ Обнаружение проявившихся ДФ Предупреждение воздействия ДФ на информацию Обнаружение воздействия ДФ на информацию Локализация воздействия ДФ на информацию Ликвидация последствий воздействия ДФ на информацию Защита обеспечена Защита нарушена Защита разрушена Ф 4б Ф 5 Ф 1 Ф 2 Ф 4а Ф 3 Ф 6а Ф 6б 1 Ф 7б Ф 7а 2 3 4 5 6 7 8 9 10 + - + - + - + - + - + - + - + - + - + -

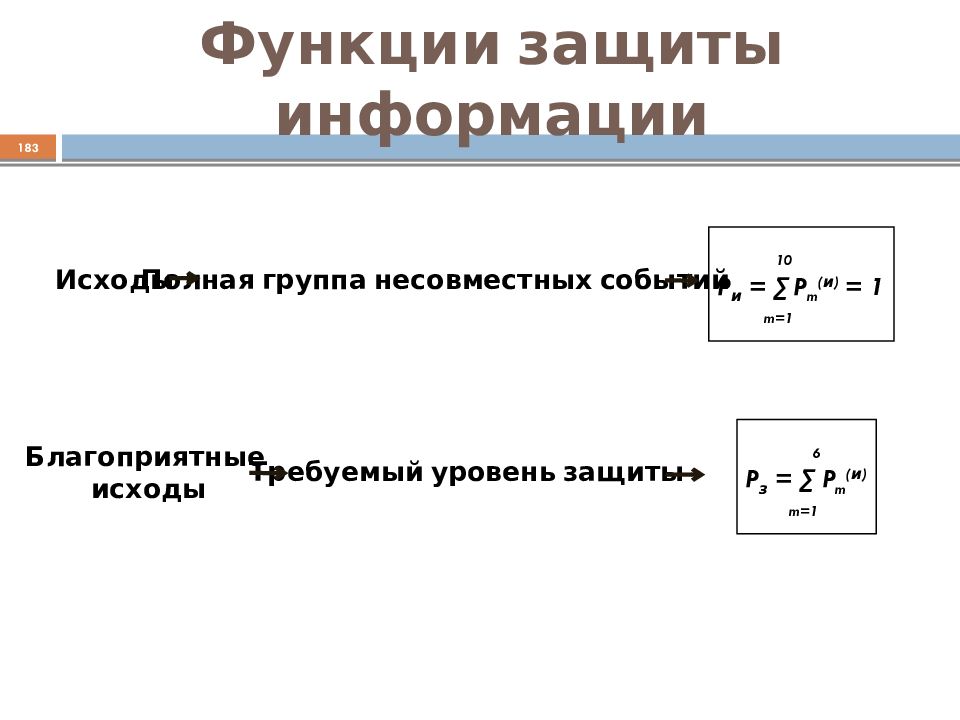

Слайд 183: Функции защиты информации

183 Исходы Полная группа несовместных событий 10 P и = ∑ P m (и) = 1 m=1 Благоприятные исходы Требуемый уровень защиты 6 P з = ∑ P m (и) m=1

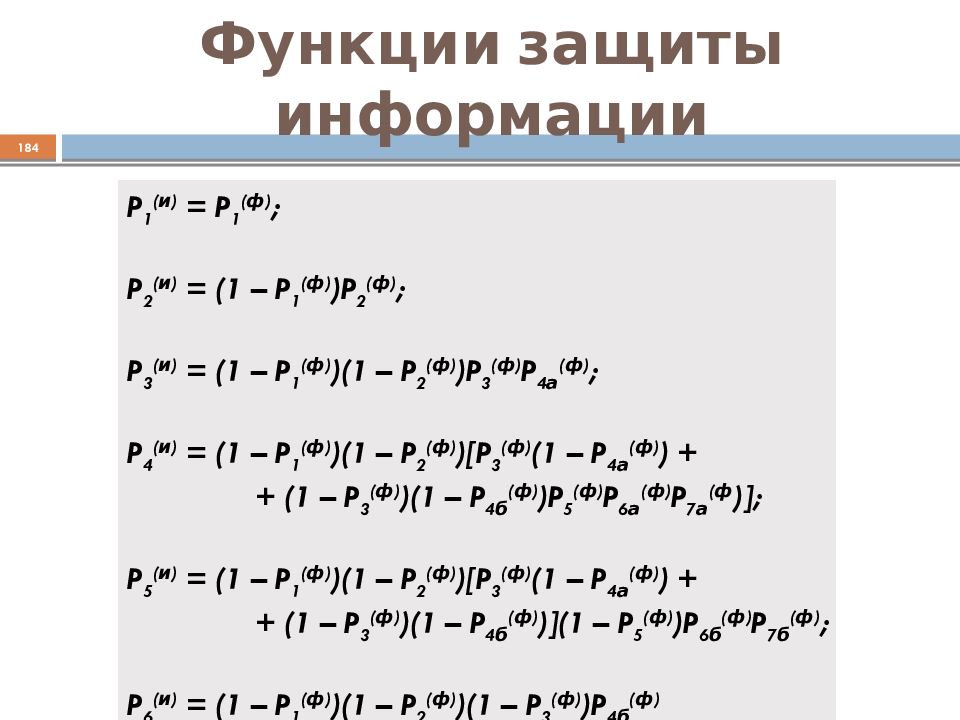

Слайд 184: Функции защиты информации

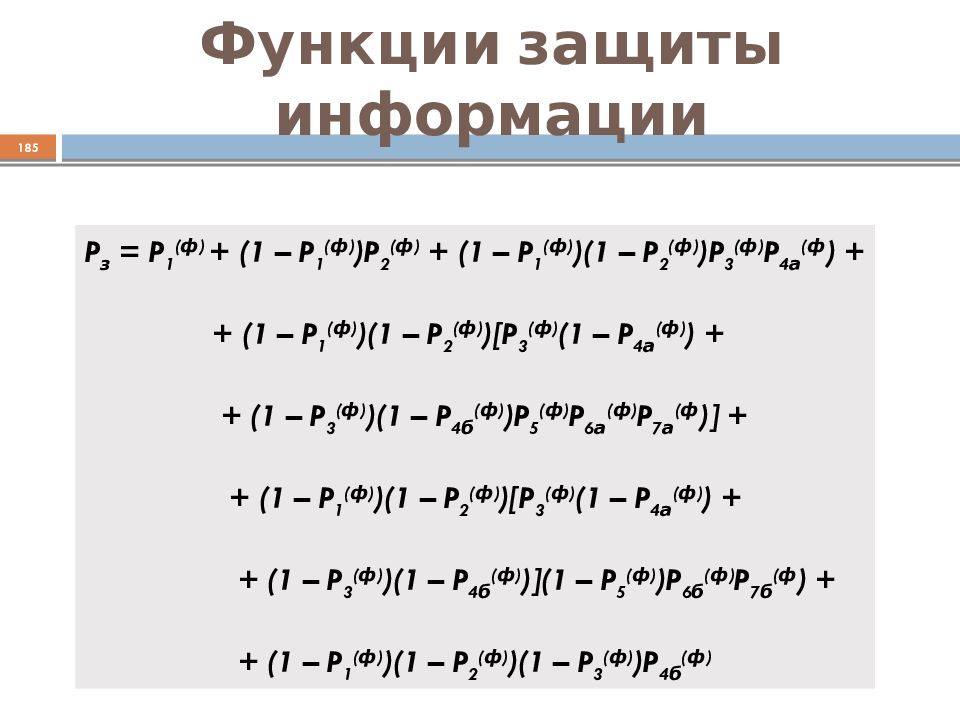

184 P 1 (и) = P 1 ( ф ) ; P 2 (и) = (1 – P 1 ( ф ) ) P 2 ( ф ) ; P 3 (и) = (1 – P 1 ( ф ) )(1 – P 2 ( ф ) )P 3 ( ф ) P 4 а ( ф ) ; P 4 (и) = (1 – P 1 ( ф ) )(1 – P 2 ( ф ) )[P 3 ( ф ) (1 – P 4 а ( ф ) ) + + (1 – P 3 ( ф ) )(1 – P 4 б ( ф ) )P 5 ( ф ) P 6 а ( ф ) P 7 а ( ф ) ] ; P 5 (и) = (1 – P 1 ( ф ) )(1 – P 2 ( ф ) )[P 3 ( ф ) (1 – P 4 а ( ф ) ) + + (1 – P 3 ( ф ) )(1 – P 4 б ( ф ) )](1 – P 5 ( ф ) )P 6 б ( ф ) P 7 б ( ф ) ; P 6 (и) = (1 – P 1 ( ф ) )(1 – P 2 ( ф ) )(1 – P 3 ( ф ) )P 4 б ( ф )

Слайд 185: Функции защиты информации

185 P з = P 1 ( ф ) + (1 – P 1 ( ф ) ) P 2 ( ф ) + (1 – P 1 ( ф ) )(1 – P 2 ( ф ) )P 3 ( ф ) P 4 а ( ф ) + + (1 – P 1 ( ф ) )(1 – P 2 ( ф ) )[P 3 ( ф ) (1 – P 4 а ( ф ) ) + + (1 – P 3 ( ф ) )(1 – P 4 б ( ф ) )P 5 ( ф ) P 6 а ( ф ) P 7 а ( ф ) ] + + (1 – P 1 ( ф ) )(1 – P 2 ( ф ) )[P 3 ( ф ) (1 – P 4 а ( ф ) ) + + (1 – P 3 ( ф ) )(1 – P 4 б ( ф ) )](1 – P 5 ( ф ) )P 6 б ( ф ) P 7 б ( ф ) + + (1 – P 1 ( ф ) )(1 – P 2 ( ф ) )(1 – P 3 ( ф ) )P 4 б ( ф )

Слайд 186: Задачи защиты информации

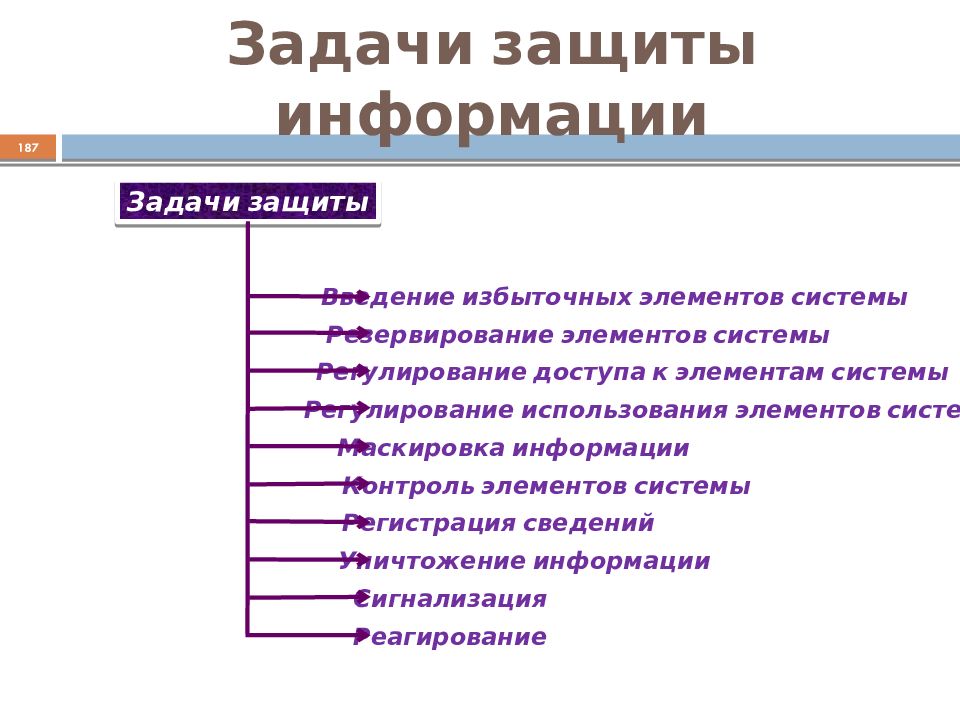

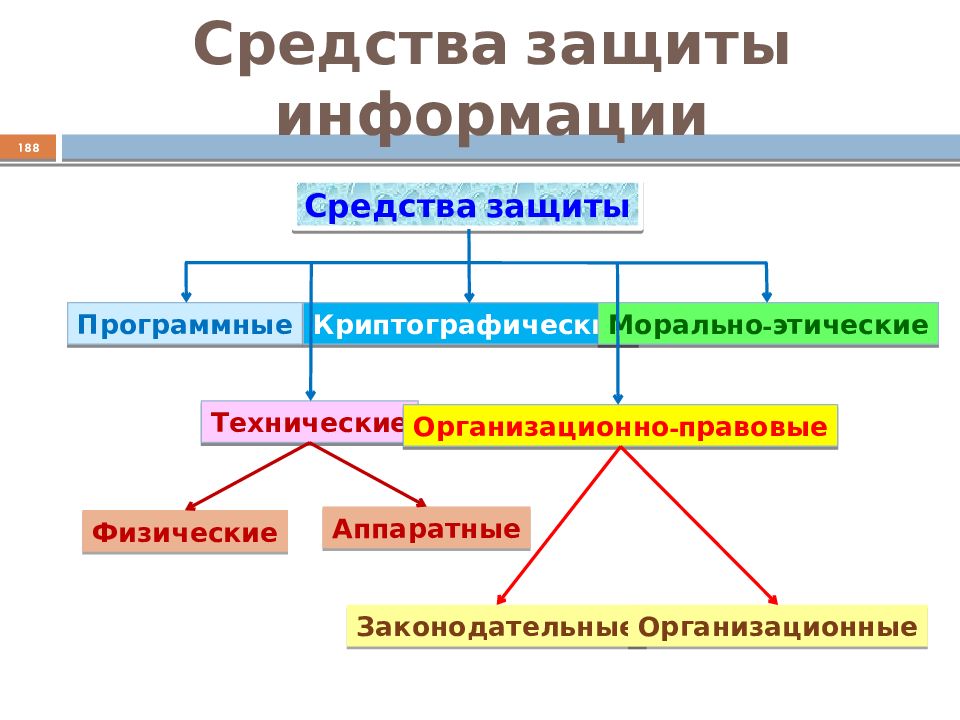

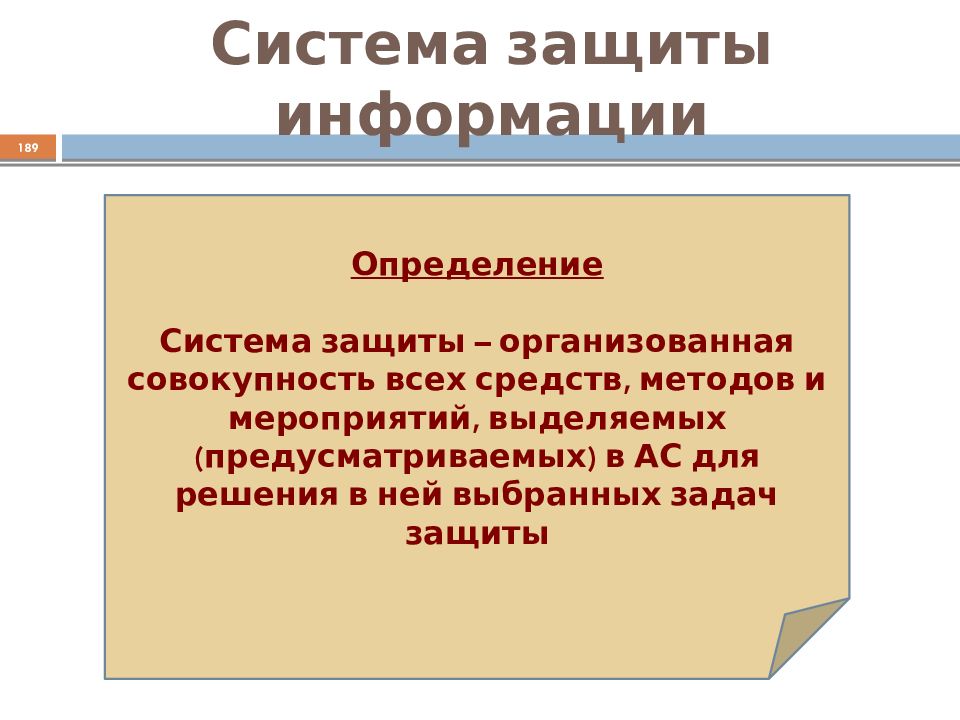

186 Определение Задача защиты – организованные возможности средств, методов и мероприятий, осуществляемых в автоматизированной системе с целью полной или частичной реализации одной или нескольких функций защиты