Слайд 2

Ақпараттық жүйелердің қауіпсіздігі. Ақпаратты қорғау негіздері. Компьютерлік вирустар. Компьютерлік вирустардан қорғау әдістері. Антивирус қорғау құралдары. АЖ-ді қорғаудың криптографиялық құралдары

Слайд 3

Ақпаратты қорғаудың м а қ с ат ы а қ п ар а т и е с і н е, пайдаланушыға м ең г е р у ш і г е келетін ж ә не з иян д ы әрекеттерді болдырмау. Ақпаратты қорғаудың тиімділігі ақпаратты қорғау нәтижелерінің қойылған мақсатқа сай келу дәрежесімен бағаланады.

Слайд 4

Ақпаратты жүйелерді қорғаудың мақсаты (ақпаратты өңдеу жүйесі) қауіп-қатерге қарсы әрекеттер: -өңделген ақпараттың жасырын бұзылу қатері; -өңделген ақпараттың бүтіндігінің бұзылу қатері; -жүйенің жұмыс істеуінің бұзылу қатері.

Слайд 5

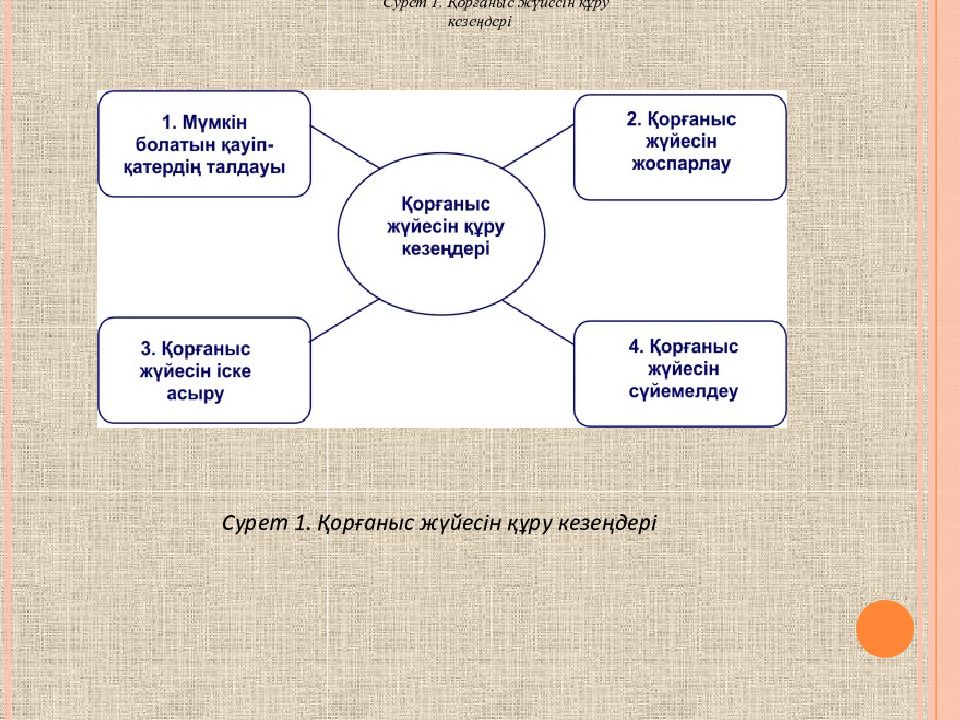

Сурет 1. Қорғаныс жүйесін құру кезеңдері Сурет 1. Қорғаныс жүйесін құру кезеңдері

Слайд 6

1. Мүмкін болатын қауіп-қатердің талдауы келесі қауіп-қатерден қорғанудың негізгі түрлерін зерттеумен айналысады: - Ақпараттың конфиденциалдығының бұзылуының қауіп-қатері; - Ақпараттың бүтінділігінің бұзылуының қауіп-қатері. Бұл кезең шындығында да барлық қауіп-қатердің жиынтығынан байсалды зиян (вирус, ұрлық) келтіретіндерін таңдаумен аяқталады. 2. Қорғаныс жүйесін жоспарлау кезеңі қорғалатын құрылымдар тізімінен және оларға мүмкін болатын қауіп-қатерден тұрады. Бұл кезде қорғанысты қамтамасыз етудің келесі бағыттарын назарға алу қажет: - құқықтық-этикалық; - моральды-этикалық; - қорғанысты қамтамасыз етудің әкімшіліктік шаралары; - қорғанысты қамтамасыз етудің аппараттық-программалық шаралары.

Слайд 7

3. Қорғаныс жүйесін іске асыру ақпаратты өңдеудің жоспарланған ережелерін іске асыруға қажетті құралдарды орнату мен баптауды қамсыздандырады. 4. Қорғаныс жүйесін сүйемелдеу кезеңі жүйенің жұмысын бақылау, ондағы болып жатқан оқиғаларды тіркеу, қорғанысты бұзуды айқындау мақсатымен оларды талдау және қажетінше қорғаныс жүйесін түзетумен сипатталады.

Слайд 8

Ақпара тты қ жү йе д еп үрдістерді жүзеге а қп а р а т тық ас ы р у ш ы құжаттардың, құжаттар топтамасының және ақпараттық технологиялардың реттелген жиынтығын атайды, яғни объектіні басқаруға қажетті ақпаратты беру мен жаңарту, сақтау, жинақтау жүйесі.

Слайд 9

Ақпараттарды қорғау дегеніміз қорғалған а қ п ар а т т а р ғ а с а н кц и я л а н б а ғ а н ж ә не а л ды н ала ойластырылмаған а ғ ып әрекеттердің к е т у і не ж а с а л у ы н а н о л а р д ы ң тосқауыл қою. Са нк ци я л а нб а ға н е н у – қызы ғ ушы л ы қ б ұ зу т у д ыр ғ а н с у б ье к т і н і ң е ну е ре ж е с і н арқылы қорғалған ақпараттарды алуы.

Слайд 10

Ақпараттың сапасы дегеніміз ақпараттың орындалуына қарай, оны қолданушының белгілі бір қажеттілігін қанағаттандыратын ақпараттың қ а с и е т т е р д і ң ж ара м д ы л ы ғ ы н жиынтығы. к өр с е т е т і н Ақ п ар а т сапасының бір көрсеткіші оның қорғалуы. Ол д е г е н і м і з ақпараттардың б е л г і л і б і р д е ң г е йде с а қ т а л у ы н, ө ң д е л у і н жә не пайдалануын қамтамасыз ету.

Слайд 11

ақпараттың н ег і з гі о н ы ң к о н ф ид е н ци а л ь- ж ә не қ о л ж е т і м д ілі г і Қорғалған с ип а т т а м а л ар ын а, дығы, бүтіндігі жатады. Ақпараттың к о нф иде н ци а л ь д ы ғ ы – б ұ л о н ы ң м а з м ұ н ыны ң т е к и е л е н уш і су бь е к т і г е ға на б е л г ілілі г і. К о н ф и д е н ц и а л ьд ы қ б і р субьектінің қ ызығу ш ы л ы ғ ы н қажеттілікпен екіншісінен қ о рғ а йт ы н, байланысты, құ қ ы қт ы қ обьективті а қп а р а т тың субьективті сипаттамасы болып табылады.

Слайд 12

АЖ компоненттері: А ппараттық жасақтама : ЭЕМ және құрама бөліктер (процестер, мониторлар, терминалдар, периферийлік құрылғылар, дисководтар, принтерлер, контроллерлар, кабелдер, байланыс линиялары) және т.б.; Бағдарламалық жасақтама : алынған бағдарламалар, негізгі, объектілі, жүктелетін модулдер, амалдық жүйелер және жүйелік программалар (компиляторлар, құрастырушылар және басқалар), утилиттер, диагностикалық программалар; мәліметтер – магниттік тасымалдаушылардағы тұрақты және уақытша сақталатындар, баспа архивтері, жүйелік журналдар және т.б.; персонал – қызмет етуші персонал және қолданушылар.

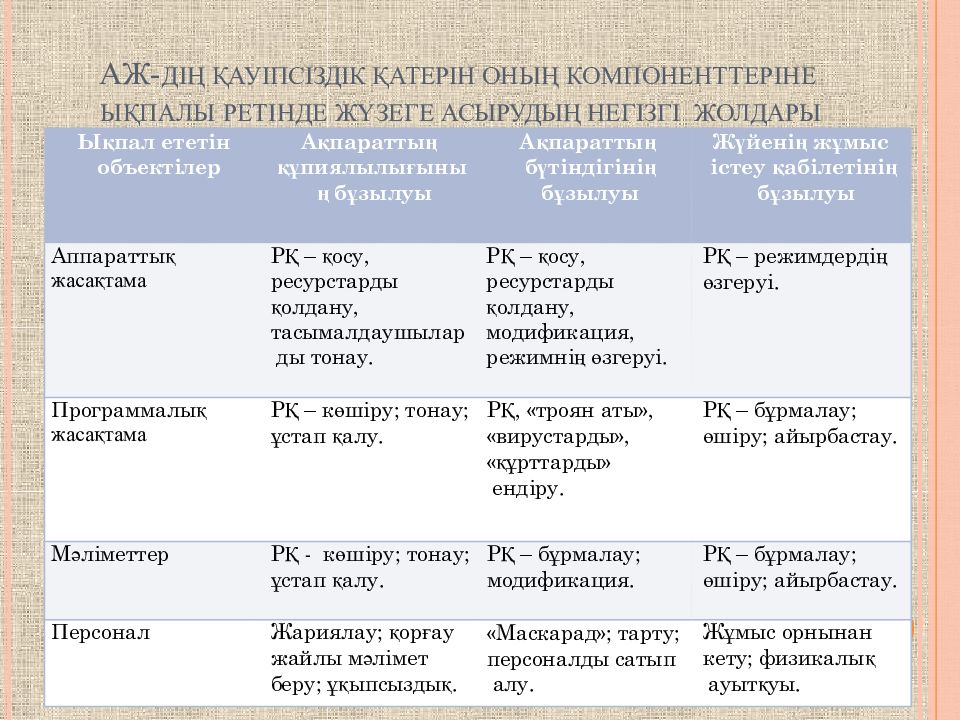

Слайд 13: АЖ- ДІҢ ҚАУІПСІЗДІК ҚАТЕРІН ОНЫҢ КОМПОНЕНТТЕРІНЕ ЫҚПАЛЫ РЕТІНДЕ ЖҮЗЕГЕ АСЫРУДЫҢ НЕГІЗГІ ЖОЛДАРЫ

Ы қ пал ететін объектілер А қ паратты ң қ ұ п и я л ы л ы ғ ы ны ң б ұ зылуы А қ п а р атт ы ң б ү тіндігіні ң б ұ зылуы Ж ү йені ң ж ұ мыс істеу қ абілетіні ң б ұ зылуы Аппаратты қ жасақтама Р Қ – қ осу, ресурстарды қ олдану, тасы м алда у шылар ды тонау. Р Қ – қ осу, ресурстарды қ олдану, модификация, режимні ң ө згеруі. Р Қ – режимдерді ң ө згеруі. Программалы қ жасақтама Р Қ – к ө шіру; тонау; ұ стап қ алу. Р Қ, «троян аты», «вирустарды», « құ р тта р ды» ендіру. Р Қ – б ұ рмалау; ө шіру; айырбастау. М ә ліметтер Р Қ - к ө шіру; тонау; ұ стап қ алу. Р Қ – б ұ рмалау; модификация. Р Қ – б ұ рмалау; ө шіру; айырбастау. Персонал Жариялау; қ ор ғ ау жайлы м ә лімет беру; ұқ ыпсызды қ. «Маскарад»; тарту; персоналды сатып алу. Ж ұ мыс орнынан кету; физикалы қ ауыт қ уы.

Слайд 14

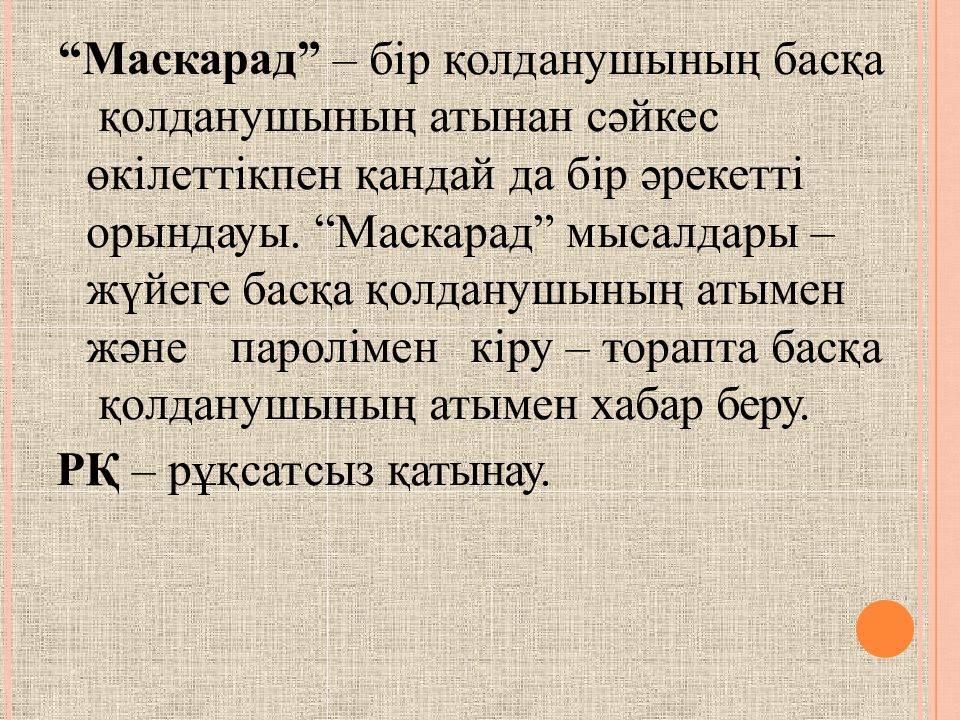

“Маскарад” – бір қолданушының басқа қолданушының атынан сәйкес өкілеттікпен қандай да бір әрекетті орындауы. “Маскарад” мысалдары – жүйеге басқа қолданушының атымен және паролімен кіру – торапта басқа қолданушының атымен хабар беру. РҚ – рұқсатсыз қатынау.

Слайд 15

АЖ қорғау әдістері: басқару; кедергілер; бүркемелеу; регламенттеу; талаптану; мәжбүрлеу.

Слайд 16

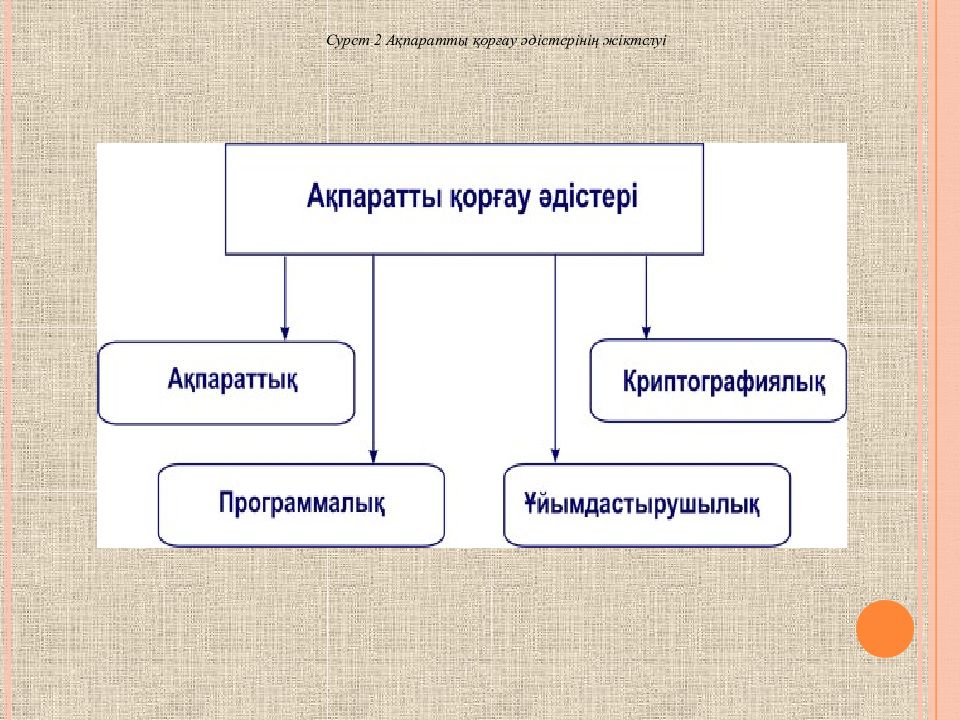

Ақпаратты қорғау әдістері төмендегідей болып жіктелінеді (сурет 2). Сурет 2 Ақпаратты қорғау әдістерінің жіктелуі

Слайд 17: Ақпараттық қауіпсіздікке төнетін қауіптер және ақпараттар ағып кететін арналар

( Угрозы информационной безопасности и каналы утечки информации) Компьютерлік ж ү йедегі (КЖ) а қ параттарды ң қ ауіпсіздігіне т ө нетін қ ауіп дегеніміз оларда ө ң д ел г е н а қ п а р а т т а р д ы ң қ ор ғ алуыны ң б ұ зылуынан КЖ-ді ң қ ызмет етуіні ң ө згерісін тудыратын о қ и ғ алар немесе ә рекеттер.

Слайд 18

Құқық берілген тұлғалар – ақпарат пайдаланушылар Міндетті тұлғалар – мемлекеттік органдар, мекемелер және т.б. – ақпарат иеленушілер болып табылады. «Ақпаратқа қол жеткізу туралы » Қазақстан Республикасының Заңына ЖАДЫНАМА Жарияланған күні: 26 желтоқсан 2016 - 19:05 Жаңартылған күні: 26 желтоқсан 2016 - 19:06 ҚАЗАҚСТАН РЕСПУБЛИКАСЫНЫҢ ЗАҢНАМА ИНСТИТУТЫ «Ақпаратқа қол жеткізу туралы » Қазақстан Республикасының Заңына ЖАДЫНАМА «Әркімнің заң жүзінде тыйым салынбаған кез келген тәсілмен еркін ақпарат алуға және таратуға құқығы бар». Қазақстан Республикасы Конституциясының 20 бабының 2 тармағы «Әрбір адамның ақпаратты еркін алуға және таратуға құқығы адам құқықтары жөніндегі іргелі халықаралық құжаттарда бекітілген » Адам құқықтарының жалпыға бірдей декларациясы ; Азаматтық және саяси құқықтар туралы халықаралық пакті (Қазақстан 2006 жылы ратификациялады ) «Ақпаратқа қол жеткізу туралы » Заң «Ақпаратқа қол жеткізу туралы » Заң (бұдан әрі – Заң ) мемлекет істерін басқарудағы қоғам қатысуының маңызды құралы және салық төлеушілер алдында мемлекеттік құрылымдар қабылдайтын шешімдері үшін жауаптылығын арттырудың тиімді тетігі болып табылады. Заң арқылы алынған ақпарат қоғамдық және жеке мәселелерді және бизнестегі және коммерциялық емес қызметтегі проблемаларды шешу үшін қолданылуы мүмкін. Бұл заң мемлекетке, қоғамға және адамға қандай пайда әкеледі? Мемлекеттік басқаруды реформалау (ашықтық және есептілік ); Мемлекеттік шешімдерді қабылдауға азаматтарды тарту ; Сыбайлас жемқорлыққа қарсы реформалар және олардағы қоғамның рөлін арттыру Кез келген ұқсас заң «құқық берілген тұлғалар» және « міндетті тұлғалар» қағидасы бойынша жұмыс істейді. Осы жағдайда барлығымызда ( азаматтар және азаматтар емес, азаматтығы жоқ адамдар ) бізге қажетті кез келген ақпарат алуға құқығымыз бар. Біз бұл ақпарат не үшін және қандай мақсат үшін қажеттігі, онымен не істейтініміз және оны қалайша қолданатынымыз туралы мемлекетке түсіндіруге міндетті емеспіз. Мемлекет сұратылып отырған ақпаратты беруге, ал егер бұл ақпаратты беруден бас тартуға себептер болса, онда осы себептерді түсіндіріп, ақпаратты беру уақытын хабарлауға міндетті. Осы заңның аясында « ақпарат » дегеніміз не? Заңда ақпарат – ақпарат иеленуші алған немесе жасаған, кез келген жеткізгішке түсірілген және оны сәйкестендіруге мүмкіндік беретін деректемелері бар тұлғалар, заттар, фактілер, оқиғалар, құбылыстар және процестер туралы мәліметтер деп белгіленген. Бұл ұғым құжат немесе құжатталған ақпарат деген ұғымдардан кең болып табылады. «Ақпарат» деген ұғымның Заңда қамтылған мұндай анықтамасы – енді мемлекеттік органдар қабылдайтын құжаттарды да, сол сияқты олардың қызметі туралы ақпарат, атап айтқанда есептік, талдамалық, зерттеушілік, әлеуметтанушылық, статистикалық, құқықтық және т.б. ақпарат сұрату және алу мүмкіндігін білдіреді.

Слайд 19

А қ п а р а тт ы қ қауіпсіздікке қ а у і п б ө л у г е т ө н д і р у д і м ы н а н д а й т ү р л ер г е болады: адамның іс әрекетінен тәуелсіз ( табиғат құбылыстарының ақпараттарға әсер ететін табиғи физикалық қауіптері); адамның іс әрекеті арқылы туындайтын (жасанды қауіптер), олар алдынғыларына қарағанда аса қауіпті болып саналады.

Слайд 21

Алдын-ала ойластырылмаған қауіпке жататындар: КЖ –ні жобалау кезіндегі қателіктер; КЖ-нің бағдарламалық құрылымын жасау кезіндегі қателіктер; КЖ-нің аппараттық қондырғыларының, байланыс желілерінің, энергиямен қамтушылардың жұмысы кезіндегі кездейсоқ апаттар; КЖ-ні пайдаланушылардың қателіктері; КЖ-нің аппараттық қондырғыларына басқа да электрондық қондырғылардың физикалық өрістерінің әсері ( олардың электромагниттік үйлесімділік шарттарының сақталмауы ) және т.б.

Слайд 22: Қ АСАҚАНА ҚАУІПТЕРГЕ ЖАТАТЫНДАР :

КЖ-ге қызмет көрсетуші тұлғалардың санкцияланбаған әрекеттері ( мысалға, КЖ-нің қауіпсіздігіне жауапты әкімшілік қызметкерінің қауіпсіздік саясатын әлсіретуі ); КЖ-нің ресурстарына КЖ-ні пайдаланушылар мен бөгде адамдардың санкцияланбаған енуі, мұндағы келтірілген зиян тәртіп бұзушының іс-әрекетімен анықталады.

Слайд 23

КЖ- ДЕГІ АҚПАРАТТЫҢ ҚАУІПСІЗДІГІНЕ ЖАСАЛЫНҒАН АЛДЫН - АЛА ОЙЛАСТЫРЫЛҒАН ҚАУІПТЕР МАҚСАТЫНА БАЙЛАНЫСТЫ НЕГІЗГІ ҮШ ТОПҚА БӨЛІНУІ МҮМКІН : Бүтіндіктің бұзылуына жасалынған, яғни КЖ-де сақталған немесе КЖ-лер арасында берілген ақпаратқа алдын-ала ойластырылған қауіп; Бүтіндіктің бұзылуына жасалынған, яғни КЖ-де сақталған немесе КЖ-лер арасында берілген ақпаратқа алдын-ала ойластырылған қауіп; Ақпараттың қол жетімділігінің бұзылуына жасалынған, яғни КЖ-ні пайдаланушылардың біреуінің ( тәртіп бұзушының ) алдын-ала ойластырылған әрекетінен туындайтын қызметт етуден бас тарту, бұл жағдайда КЖ- нің кейбір ресурстарына КЖ-ні басқа пайдаланушылар тарапынан ену жабылып қалады.

Слайд 24: К ОМПЬЮТЕРЛЕР МЕН ЖЕЛІЛЕРДЕГІ А Қ ПАРАТТЫ Қ ОР Ғ АУДЫ Ң Ұ ЙЫМДЫ Қ Ж Ә НЕ ТЕХНИКАЛЫ Қ ҚҰ РАЛДАРЫ

А қ паратты қ ор ғ ауды қ амтамасыз ету ү шін ө ткізілетін шаралар бірнеше б ө ліктерге б ө лінеді. Соны ң н е г із г і ле р г е а қ паратты ішінде жатады: қ ұ қ ы қ т ы қ, м ы на л ар қ о р ғ а у д ы ң ұ йымды қ, административті, инженерлік ж ә не техникалы қ қ амтамасыздандыру.

Слайд 25: Ұ ЙЫМДЫҚ ШАРАЛАР МЫНАЛАРДАН ТҰРАДЫ :

Қ ор ғ алушы к ә сіпорынны ң о р т а қ ау м а ғ ы м ен қ ор ғ аныс к ор п у с ты ше ка р асын жекелей б ө л у м а с қ а т ымен ә р ж ә н е қ ор ғ ал у д е ң гейі бойынша аума қ ты дамытуды жоспарлау; Қ ызметкермен ж ұ мыс (ж ұ мыс қ а қ абылдау ү шін ж ұ мыстан шы ғ ару, қ ызметкерді ң мен психологиялы қ жа ғ дайын с ұ х б а тта с у, к өң іл-к ү йі ба қ ылау); Бей неб а қ ы ла у ж ү йесі н, к ү зе тт і ң ө тк із у режимін, сонымен қ атар құ жаттарды/ қ а ғ аз ж ә не электронды тасымалдаушыларда са қ тау ү шін сенімді са қ тау орнын қ амтамасыз ету.

Слайд 26: Т ЕХНИКАЛЫҚ ҚОРҒАУ КЕЛЕСІ ҚҰРАЛДАРДЫ ҚОЛДАНАДЫ [1]:

Физикалы қ құ ралдар; Аппаратты қ құ ралдар; Программалы қ құ ралдар; Криптографиялы қ құ ралдар

Слайд 27: К ОМПЬЮТЕРЛІК ЖЕЛІЛЕРДЕГІ АҚПАРАТТЫ ҚОРҒАУ БОЙЫНША ҰЙЫМДЫҚ ШАРАЛАР КЕЛЕСІ АСПЕКТІЛЕРДЕН ТҰРАДЫ :

Желіні ң д ұ рыс физикалы қ ұ йымдастырылуы. Қ а у і п с із д ік кр и т е р и іне с ү й е не о т ыры п, ж е лі н і ң аппаратты қ қ амтамасын та ң дау. Л о г и н д е р д і б е ру м е н е с е п б е р у д і ң орталы қ тандырыл ғ ан саясатына кіріспе. Қ олданылатын программалы қ қ а м т аманы ң корпоративті стандартын өң деу ж ә не ендіру. ж ана м а ш т а т ына А қ п а ра т т ы қ о р ғ а у м е н т ік е л е й н е м е с е айналысатын қ ызметкерлерді ө ндіріс енгізу. Қ а у і п с із д ік кр и т е р и іне с ү й е не о т ыры п, қ олданушыны ң ж ұ мыс орнын д ұ рыс ұ йымдастыру. Ж ү йені ң қ ор ғ ал ғ анды ғ ын (аудитті ң ) желіні ң ә лсіз қ ор ғ ал ғ ан аума қ тары мен а қ ауларды шы ғ ару ма қ сатымен жиі тексеруден ө ткізіп отыру.

Слайд 28: Компьютерлік желілердегі ақпаратты қорғау бойынша негізгі техникалық шаралар болып:

Ж ұ мыс тобы немесе доменні ң парольдік қ ор ғ алуын енгізу мен жа қ тау. Программалы қ жамауларды ө з уа қ ытында орнату, қ олданылатын программалы қ қ амтаманы ң (П Қ ) жа ң а версиялары мен жа ң артулар. Желіаралы қ экрандар мен антивирусты қ П Қ -ны орнату. Қ олданушыны ң ид е н т и ф и кац и ялары/а ут е н т и ф и кац и яларыны ң қ осымша ж ү йелерін орнату. Ж ү йелік блокты ң ішкі құ рамына қ атынауды қ иындататын қ ор ғ ау механизмдерін орнату. Техникалы қ арна бойынша а қ паратты ң азаюынан қ ор ғ ауды ң аппаратты қ құ ралдарын орнату.

Слайд 29

Компьютерлік вирустар. Программалық вирустар. Макровирустар. Компьютерлік вирустардан қорғау әдістері. Антивирус қорғау құралдары.

Слайд 30

Программалық в и р у с – бұ л а в т о м а т т а нд ы р ы л ға н жүй е л е р де с а қ т а л а ты н м ә лі м е т т е р ді жә не программалық қамтаманы жою немесе өзгерту мақсатымен телекоммуникациялық автоматтандырылған ж е ліл е р жүйелердегі м ен ө з і н д і к туындау мен рұқсатсыз таралу қасиетіне ие б о л а т ы н ор ын д а у шы н е м е с е интерпретацияланатын программалық код.

Слайд 31: К ОМПЬЮТЕРЛІК ВИРУСТАРДЫ Ң Ө МІРЛІК ЦИКЛІ

Биологиялы қ вирустар т ә різді компьютерлік вирустарды ң ө мірлік циклі ә деттегідей келесі фазалардан т ұ рады: Вирус қ а еш қ андай ә рекет қ олданылмайтын белгісіз кезе ң ; Вирус тек қ ана к ө бейетін инкубациялы қ кезе ң ; К ө беюмен қ атар қ олданушымен р ұқ сатсыз ә рекет орындалатын к ө рініс кезе ң і.

Слайд 32: К ОМПЬЮТЕРЛІК ВИРУСТАРДЫ Ң НЕГІЗГІ Т Ү РЛЕРІНЕ МЫНАЛАР ЖАТАДЫ :

программалы қ вирустар; ж ү ктелетін вирустар; макровирустар.

Слайд 33

П р ог р а м м алы қ вирустар. Программалы қ в иру с тар – ба с қ а қ о лдан б ал ы п р о гр а мм а н ы ң і ші н е ма қ сатты к о д ала р д ы ң т ү рд е е нді рі л е т ін п р ог р а м м ал ы қ б л огы в иру сы б а р п р о г р а мма ж ұ мыс ат қ ар ғ анда онда ғ ы вирусты қ кода іске қ осылады. Б ұ л кода қ атты дискіде ж ә не бас қ а программаны ң файлды қ ж ү йесінде пайдаланушы ғ а к ө рінбейтін ө згерістер жасайды. Мысалы, вирусты қ кода бас қ а программалар денесінде ө зін - ө зі қ айталайды. Б ұ л процесті к ө бейу деп атайды. Белгілі бір уа қ ыт ө ткенне со ң к ө шірмелерді ң белгілі бір санын құ р ғ ан со ң, программалы қ вирусты б ү лдіру ә рекетіне к ө шеді: - программамен ОЖ –ны ң ж ұ мысын б ұ зады, қ атты дискідегі а қ паратты жояды. Б ұ л процесті вирустік шабуыл деп атайды.

Слайд 34

вирустар – программалы қ Ж ү ктелетін вирустарды ң ж ү кт е л е т ін вирустардан ерекшелігі тар а ту ә дістеріні ң ба с қ а ша фа й л да рд ы емес, болуы. м а г н и тт і к п рогр а м а л ы қ иілгіш ж ә не қ а тт ы д ис к і л ер бе л г і л і ау м а қ тар д ы б ұ з ад ы. С о н ымен б ір ге О л а р т а с у шы бір ж ү й е л ік і с к е қ о сы лы п т ұ р ғ ан компьютерде олар уа қ ытша жедел жадыда орналасады. Ә детте, ж ү йелік аума ғ ында ж ү ктелетін вирус бар компьютер іске қ осыл ғ анда оны ң магниттік тасушыдан ж ұғ у басталады. Мысалы, компьютерді иілгіш дискіден іске қ ос қ анда вирус алдымен жедел жады ғ а, содан со ң қ атты дискіні ң ж ү ктеме секторына барады, одан ары қ арай компьютерді ң ө зі, вирусты ары қ арай тарату к ө зі болады.

Слайд 35

В и р у с т ы ң орындау ғ а бар б ұ л т ү рі а рн ал ғ ан қ ол д а н ба л ы Макровирустар. макроклманданы құ ралдары п р о г р а м м ала р д а ғ ы құ жаттарды б ү лдіреді. М ы с алы, м ұ нд а й қ ұ ж ат т а р ғ а М іс rо s оf t W ord ( d o s к е ң е йт у і б а р) м ә тіндік процессорыны ң құ жаттары жатады. Егер макрокоманданы орындалу м ү мкіндігі ө шірілмесе, онда құ жат файл аш қ анда ж ұқ тыру басталады. Шабуыл н ә тижесі ар қ ылы болуы м ү мкін, ө те қ ауіпсіз еместей қ алпына келтіруі қ иын б ү лдіруге дейін апара алады.

Слайд 36: К ОМПЬЮТЕРЛІК ВИРУСТАРДЫ Ң КЛАССИФИКАЦИЯСЫ

Компьютерлік вирустар келесі белгілерге с ә йкес классификацияланады: Тіршілік ортасы; Тіршілік ортасын за қ ымдау т ә сілі; Активтеу т ә сілі; К ө рсету т ә сілі; Маскировка т ә сілі.

Слайд 37: В ИРУСТАРДЫ АКТИВТЕУ Т Ә СІЛДЕРІ

Активтеу тәсілінен тәуелді бөлінеді: Резидентті емес вирустар; Резидентті вирустар.

Слайд 38: В ИРУСТАРДЫ Ң ДЕСТРУКТИВТІ Ә РЕКЕТТЕРІ

Вирустарды ң пайда болуы (деструктивті ә рекеттермен): ДЭЕМ-ны ң ж ұ мысына ә сер ету; Программалы қ файлдарды ң б ұ зылуы; М ә ліметтері бар файлдарды ң б ұ зылуы; Дискі немес оны ң б ө лігін форматтау; Дискідегі немесе оны ң б ө лігіндегі а қ паратты ауыстыру; BR немесе MBR дискіні ң б ұ зылуы; FAT б ұ зылу жолымен файлдар байланысыны ң б ү лінуі; CMOS-жадыда ғ ы м ә ліметтерді ң б ұ зылуы.

Слайд 39: В ИРУСТЫ МАСКИРОВКАЛАУ Т Ә СІЛДЕРІ

Маскировкалау т ә сілдеріне с ә йкес б ө лінеді: Маскировкаланбайтын вирустар; Ө зіндік шифрленетін вирустар; Стелс-вирустар.

Слайд 40

Стелс-вирустармен қ олданылатын маскировкалау ә дісі кешенді сипаттан т ұ рады ж ә не екі категория ғ а б ө лінуі м ү мкін: Вирустасымалдаушы-программада вирусты ң болуын маскировкалау; ОЖ С Қ (О З У )- д а р е з и д е н тті ви ру с т ы ң болуын маскировкалау.

Слайд 41: В ИРУСТАРДЫ Ң БАР БОЛУ БЕЛГІЛЕРІ

Дискідегі файлдар саныны ң ұ л ғ аюы; Бос оперативті жады к ө леміні ң азаюы; Файлды құ ру уа қ ыты мен мерзіміні ң ө згеруі; Программалы қ файл ө лшеміні ң ұ л ғ аюы; Программаны ң д ұ рыс ж ұ мыс жасамауы; Программа ж ұ мысыны ң б ә се ң деуі; Дискіге айналу болмау керек кезде дисководта лампочканы ң жануы Қ атты дискіге қ атынау уа қ ытыны ң айры қ ша ө суі; ОЖ ж ұ мысында ғ ы а қ аулар, ә сіресе, оны ң т ұ рып қ алуы; Файлды қ құ рылымны ң б ү лінуі (файлдарды ң жо ғ алуы, каталогтарды ң б ұ зылуы).

Слайд 42: Ж ЕЛІ ҚҰРТТАРЫ

Берілген категория ғ а т ө мендегі ма қ сатпен жергілікті немесе ау қ ымды желілер ар қ ылы ө зіні ң к ө шірмелерін тарататын программалар жатады: ө шірілген компьютерлерге ену; ө шірілген компьютерге ө зіні ң к ө шірмесін жіберу; желімен бас қ а компьютерлерге таралу. Ө зіні ң таралуы ү шін желілік құ рттар ә рт ү рлі компьютерлік ж ә не мобильді желілерді қ олданады: электронды пошта, лездік хабарлармен алмасу ж ү йесі, файл алмастырулар (P2P) ж ә не IRC желілер, LAN, мобильді құ рыл ғ ылар арасында м ә ліметтер алмастыру желісі (телефондармен, қ алта компьютерлерімен) ж ә не т. б. Белгілі құ рттарды ң к ө бісі файлдар т ү рінде тарайды: электронды хаттар ғ а салу, қ андай да веб- немесе FTP ресурста ICQ- ж ә не IRC-хабарларда за қ ымдал ғ ан файл ғ а сілтеме, P2P алмасу каталогында ғ ы файл ж ә не т. б.

Слайд 43: Т РОЯНДЫ ПРОГРАММАЛАР

Берілген категория ғ а қ олданушымен ә р т ү р лі р ұ қ с ат сыз ә р е к етт е рд і іс к е а с ы рат ын п р ог р а м мала р к ір е д і: а қ п а р а тт ы жин а у ж ә не б е р у, о н ы ң б ұ зы л у ы н ем е се о н ы қ а с к ү н емге арам ниетті модификацияны, компьютерді ң ж ұ мыс істеу қ абілетіні ң б ұ зылуы, л а й ы қ сыз компьютер ресурстарын программаларды ң ж е к е ма қ саттарда ғ ы қ олдану. Троянды к ат его ри я ла р ы за қ ымдал ғ ан компьютерді ң ж ұ мыс істеу қ абілетін б ұ збай, ө шірілген компьютерлер мен желілерге н ұқ сан келтіреді (мысалы, желіні ң ө шірілген ресурстарында ғ ы массирленген DoS-шабуылдар ү шін жасал ғ ан троянды программалар).

Слайд 44: Х АКЕРЛІК УТИЛИТТЕР Ж Ә НЕ БАС Қ А ЗИЯНДЫ ПРОГРАММ АЛАР

Берілген категория ғ а жататындар: вирустарды, құ рттар мен троянды программаларды (конструкторлар) құ руды автоматтандыруды ң утилиттері; зиянды П Қ -ны құ ру ғ а арналып жасал ғ ан программалы қ кітапханалар; антивирусты қ тексеруден за қ ымдал ғ ан файлдар кодын жасыруды ң хакерлік утилиттері (файлдарды шифрлеушілер); компьютер ж ұ мысын қ иындататын « қ атал ә зілдер»; қ олданушы ғ а ө зіні ң ж ү йедегі ә рекеттері жайлы жал ғ ан а қ парат беретін программалар; м ә ліметтерге немесе ө шірілген компьютерлерге ә р т ү рлі т ә сілмен ә дейі тікелей ж ә не жанама н ұқ сан келтіретін бас қ а да программалар.

Слайд 45

А НТИВИРУСТЫҚ ҚҰРАЛДАР КЛАССИФИКАЦИЯСЫ Антивирусты қ құ рал деп келесі функцияларды ң біреуін немесе бірнешеуін орындайтын құ рыл ғ ы немесе программалы қ ө німді айтады: Б ү лінуден м ә ліметтерді қ ор ғ ау (файлды қ құ рылымды); Вирустарды табу; Вирустарды нейтрализациялау.

Слайд 46: АЖ- ДІ ҚОРҒАУДЫҢ КРИПТОГРАФИЯЛЫҚ ҚҰРАЛДАРЫ

Ақпаратты шифрлеу оны жасау кезінде қолданылатын, ақпараттың мазмұны басқа қолданушы субьектіге түсініксіз болатын үрдіс. Ақпаратты шифрлеу нәтижесі шифрлі мәтін немесе криптограмма деп аталады. Шифрлі мәтінннен ақпаратты қалпына келтіретін кері үрдіс ақпараттың шифрін шешу ( расшифровка) деп аталады. Ақпаратты шифрлеу және шифрді шешу кезінде қолданылатын алгоритмдер конфиденциальды емес, шифрлі мәтінің конфиденциальдығы шифрлеу кезінде қолданылатын қосымша параметрлердің, шифрлеу кілтінің көмегімен жүзеге асырылады. Шифрлеу кілтін білу шифрлі мәтінді дұрыс шешуге көмектеседі.

Слайд 47: Мәліметтердің криптографиялық өзгеру әдістері:

Шифрлеу. Кодтау. Басқа түрлері.

Слайд 48

Шифрлеу – қорғалатын хабардың әрбір символы өзгеруге ұшырайды. Шифрлеу тәсілдері: ауыстыру; алмастыру; аналитикалық өзгеру; гаммирлеу; аралас шифрлеу.

Слайд 49

Кодтау – қорғалған элементтердің кейбір элементтері (жеке символдар міндетті емес) алдын ала таңдалған кодтармен ауыстырылады. Кодтау тәсілдері: мағыналык кодтау; символдық кодтау.

Слайд 50

Басқаларға (жеке түрлеріне) – кесу, тарату және мәліметтерді қысу әдістері кіреді. Кесу – мәліметтерді тарату, қорғалатын мәліметтер массиві әрқайсысы қорғалатын ақпараттар мазмұнын ашуға мүмкіндік бермейтін элементтерге бөлінеді және осындай тәсілмен ерекшеленген элементтер есте сақтау құрылғысының әртүрлі аумағында орналасады.

Слайд 51

Криптожүйелер екі класқа бөлінеді: Симметриялық (біркілтті) криптосистемалар. Асимметриялық (ашық кілті бар екікілтті криптосистемалар).

Слайд 52: К РИПТОЖҮЙЕЛЕРГЕ ҚОЙЫЛАТЫН ТАЛАПТАР :

Шифрленген хабар тек кілт болғанда ғана оқылуы тиіс. Шифрленген хабар фрагменті бойынша шифрлеудің қолданылған кілтін анықтау үшін қажетті операциялар саны және оған сәйкес ашық мәтін мүмкін болатын кілттердің жалпы санынан аз болмауы керек. Барлық мүмкін болатын кілттерді артық таңдау жолымен ақпараттарды шифрлеуді ашу үшін қажетті операциялар саны қатал төмен бағамен болуы тиіс және қазіргі компьютерлердің мүмкіндіктерінің (тораптық есептеу мүмкіндіктерін ескере отырып) шегінен шығуы керек. Шифрлеу алгоритмін білу қорғау сенімділігіне әсер етпеуі тиіс. Кілттің аздап өзгеруі бір кілтті ғана қолданғанның өзінде шифрленген хабар түрінің елеулі өзгеруіне әкелуі тиіс.

Слайд 53

элементтері Ши ф р л е у а л г о р и т мі н і ң қ ұ р ы л ы мд ық өзгеріссіз болуы керек. Шифрлеу процесінде хабарға енгізілетін қосымша биттер шифрленген мәтінде толық және сенімді жасырылуы тиіс. Шифрленген мәтіннің ұзындығы бастапқы мәтіннің ұзындығына тең болуы тиіс. Шифрлеу процесінде тізбектей қолданылатын кілттер арасында жай және жеңіл орнатылатын тәуелділіктер болмауы керек. Мүмкін болатын жиындардың ішіндегі кез келген кілт ақпаратты сенімді қорғауды қамтамасыз етуі тиіс. Алгоритм программалық тәрізді аппараттық іске асуды жіберуі тиіс, бұл жағдайда кілт ұзындығының өзгеруі шифрлеу алгоритмінің сапалы төмендеуіне әкелмеуі керек.

Слайд 54: А ШЫҚ КІЛТТІ КРИПТОЖҮЙЕЛЕР

Ашық кілтті криптожүйелер классикалық және қазіргі кездегі алгебра негізінде өңделген (Диффи және Хеллман, 1975ж.) Оның мәні: АЖ-ның әрбір адрес иесімен арнайы ереже бойынша өзара байланысқан екі кілт генерацияланады: 1-ші кілт – ашық, екіншісі – жабық. Бір кілт ашық болып жарияланса, екіншісі жабық болады. Ашық кілт жарияланады және адрес иесіне хабар жібергісі келген кез келген адамға ашық. Жабық кілт адрес иесімен құпияда сақталады. Бастапқы мәтін ашық кілтпен шифрленеді және адрес иесіне беріледі. Хабардың шифрін ашу адрес иесінің өзіне ғана белгілі жабық кілтті қолдану арқылы жүзеге асуы мүмкін.

Слайд 55: С ИММЕТРИЯЛЫҚ КРИПТОЖҮЙЕЛЕР. А ЛМАСТЫРУЛАР

Хабарларды шифрлеу кезінде де, шифрлеуді аш қ анда да бір құ пия кілт қ олданылады. Қ олданылатындар: алмастыру шифрлары; ауыстыру шифрлары; гаммирлеу шифрлары; шифрленген м ә ліметтерді ң аналитикалы қ ө згерулері негізіндегі шифрлар. Практикада аралас ж ү йелер жиі кездеседі – бір шифрленген м ә тінге қ олданылатын криптографиялы қ ө згерулерді ң негізгі ә дістер тізбегі. (Ресейлік ж ә не американды қ шифрлеу стандарттары д ә л осы аралас криптографиялы қ ө згерулерге негізделген).

Слайд 56

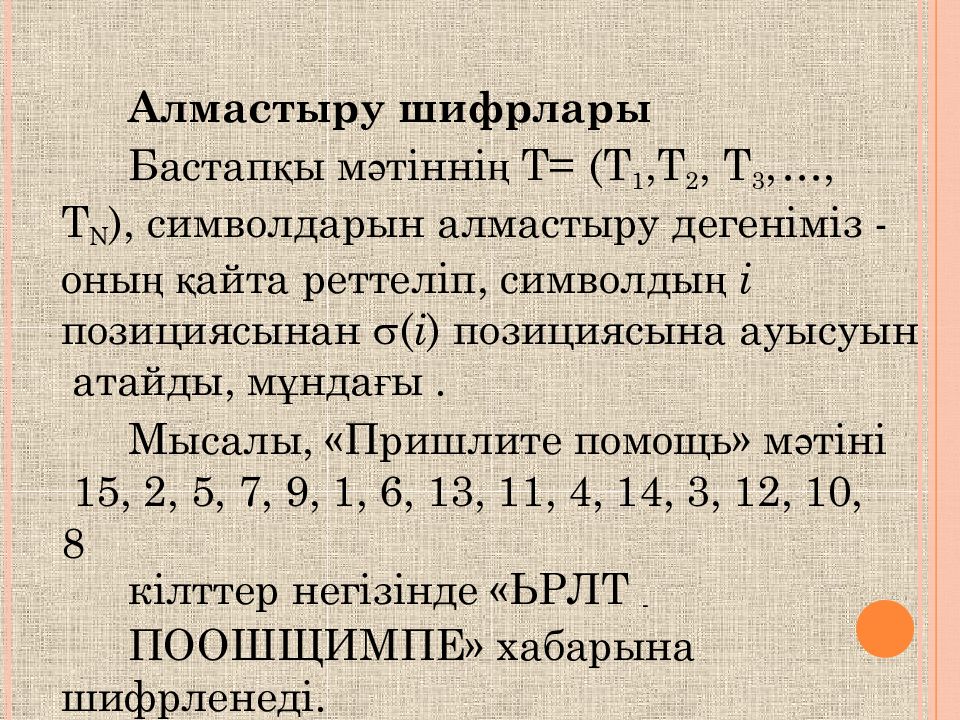

Алмастыру шифрлары Бастап қ ы м ә тінні ң Т= (Т 1,Т 2, Т 3, …, Т N ), символдарын алмастыру дегеніміз - оны ң қ айта реттеліп, символды ң і позициясынан ( i ) позициясына ауысуын атайды, м ұ нда ғ ы. Мысалы, «Пришлите помощь» м ә тіні 15, 2, 5, 7, 9, 1, 6, 13, 11, 4, 14, 3, 12, 10, 8 кілттер негізінде «ЬРЛТ - ПООШЩИМПЕ» хабарына шифрленеді.

Слайд 57

Алмаcтырулар шифрленген кестелермен жиі беріледі. Кілт т ү рінде шифрленген кестелерде мыналар қ олданылады: кесте к ө лемі алмастыру ғ а берілетін с ө з немесе с ө йлем кесте құ рылымыны ң ерекшеліктері

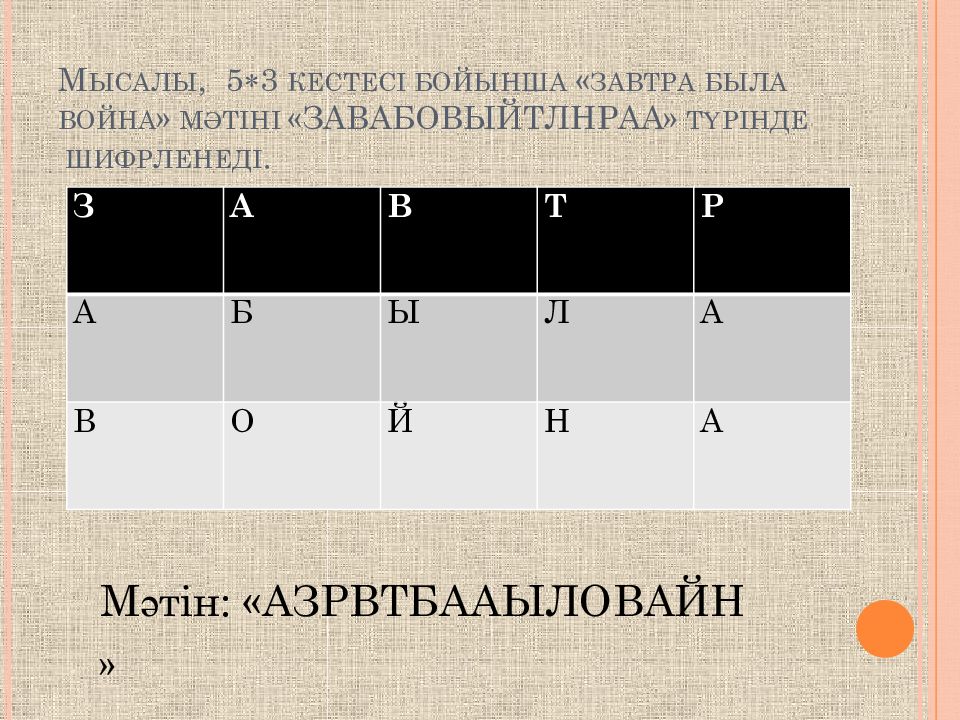

Слайд 58: М ЫСАЛЫ, 5 3 КЕСТЕСІ БОЙЫНША « ЗАВТРА БЫЛА ВОЙНА » М Ә ТІНІ «ЗАВАБОВЫЙТЛНРАА» Т Ү РІНДЕ ШИФРЛЕНЕДІ

З А В Т Р А Б Ы Л А В О Й Н А М ә тін: «АЗРВТБААЫЛОВАЙН »

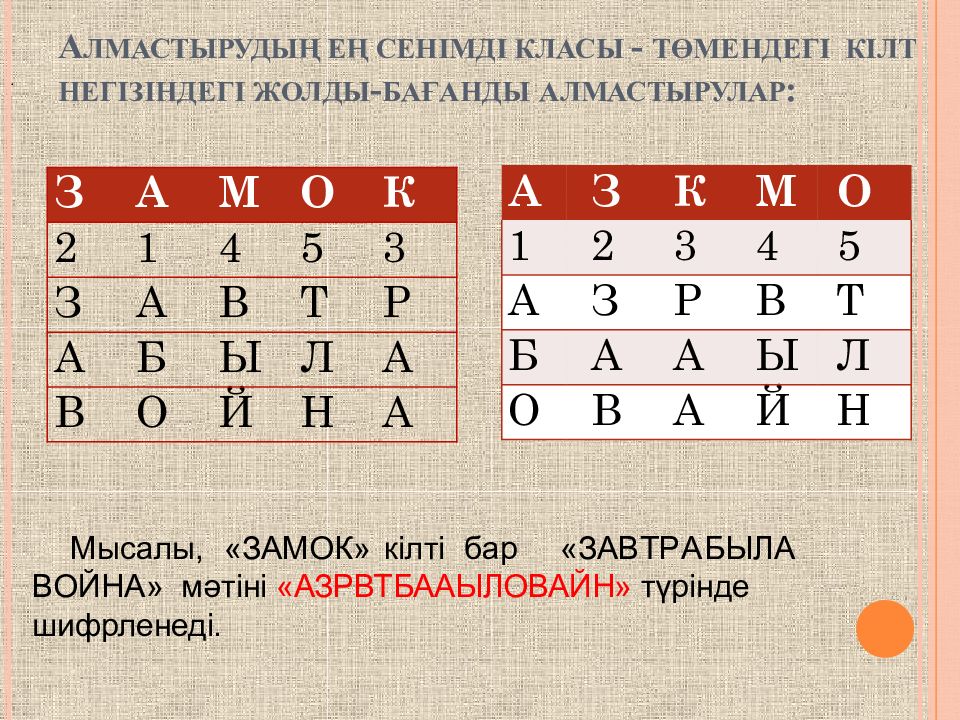

Слайд 59: А ЛМАСТЫРУДЫҢ ЕҢ СЕНІМДІ КЛАСЫ - ТӨМЕНДЕГІ КІЛТ

НЕГІЗІНДЕГІ ЖОЛДЫ - БАҒАНДЫ АЛМАСТЫРУЛАР : З А М О К 2 1 4 5 3 З А В Т Р А Б Ы Л А В О Й Н А А З К М О 1 2 3 4 5 А З Р В Т Б А А Ы Л О В А Й Н . Мыс а л ы, « З А МОК» к ілті б ар « З А В Т Р А Б Ы Л А В ОЙ Н А » мәтіні «АЗРВТБААЫЛОВАЙН» түрінде шифрленеді.

![А ҚПАРАТТЫ ҚОРҒАУ Т ЕХНИКАЛЫҚ ҚОРҒАУ КЕЛЕСІ ҚҰРАЛДАРДЫ ҚОЛДАНАДЫ [1]:](https://s0.showslide.ru/s_slide/db2d/2819e1ac-ba21-4161-b4ed-402b03c981d9.jpeg)